Microsoft Entra 域服务提供与 Windows Server Active Directory 完全兼容的托管域服务,例如域加入、组策略、LDAP、Kerberos/NTLM 身份验证。 使用这些域服务就无需自行部署、管理和修补域控制器。 域服务可与你现有的 Microsoft Entra 租户集成。 这种集成可让用户使用其企业凭据登录,而你可以使用现有的组和用户帐户来保护对资源的访问。

可以使用默认配置选项创建托管域以实现联网和同步,也可以手动定义这些设置。 本教程介绍如何通过 Microsoft Entra 管理中心使用默认选项创建和配置域服务托管域。

本教程介绍如何执行下列操作:

- 了解托管域的 DNS 要求

- 创建托管域

- 启用密码哈希同步

如果还没有 Azure 订阅,可以在开始前创建一个帐户。

先决条件

需有以下资源和特权才能完成本教程:

- 一个有效的 Azure 订阅。

- 如果你没有 Azure 订阅,请创建一个帐户。

- 与订阅关联的 Microsoft Entra 租户,可以与本地目录或仅限云的目录同步。

- 需要租户中的应用程序管理员和组管理员 Microsoft Entra 角色才能启用域服务。

- 需要域服务参与者 Azure 角色来创建所需的域服务资源。

- 带有可以查询必要的基础结构(例如存储)的 DNS 服务器的虚拟网络。 无法执行常规 Internet 查询的 DNS 服务器可能会阻止创建托管域的功能。

尽管域服务不需要,但建议为 Microsoft Entra 租户配置自助式密码重置 (SSPR)。 用户可以在没有 SSPR 的情况下更改其密码,但如果用户忘记其密码并需要重置密码,SSPR 会有所帮助。

重要

创建托管域后,无法将其移动到其他订阅、资源组或区域。 部署托管域时,请注意选择最合适的订阅、资源组和区域。

登录 Microsoft Entra 管理中心

在本教程中,你将使用 Microsoft Entra 管理中心创建和配置托管域。 若要开始操作,请先登录到 Microsoft Entra 管理中心。

创建托管域

若要启动“启用 Microsoft Entra 域服务”向导,请完成以下步骤:

在 Microsoft Entra 管理中心菜单或“主页”页面上,搜索“域服务”,然后选择“Microsoft Entra 域服务”。

在“Microsoft Entra 域服务”页上,选择“创建 Microsoft Entra 域服务”。

选择要在其中创建托管域的 Azure“订阅”。

选择托管域应属于的“资源组”。 选择“新建”,或选择现有的资源组。

创建托管域时,请指定 DNS 名称。 选择此 DNS 名称时请注意以下事项:

- 内置域名:默认将使用目录的内置域名(带 .partner.onmschina.cn 后缀)。 若要启用通过 Internet 对托管域进行安全 LDAP 访问,则不能创建数字证书来保护与此默认域建立的连接。 Microsoft 拥有 .partner.onmschina.cn 域,因此,证书颁发机构 (CA) 不会颁发证书。

- 自定义域名: 最常见的方法是指定自定义域名,通常是你已拥有且可路由的域名。 使用可路由的自定义域时,流量可根据需要正确传送,以支持你的应用程序。

- 不可路由的域后缀: 一般情况下,我们建议避免使用不可路由的域名后缀,例如 contoso.local。 .local 后缀不可路由,并可能导致 DNS 解析出现问题。

提示

如果创建自定义域名,请注意现有的 DNS 命名空间。 尽管受支持,但你可能希望使用独立于任何现有 Azure 或本地 DNS 命名空间的域名。

例如,如果现有的 DNS 命名空间为 contoso.com,则使用自定义域名 dscontoso.com 创建托管域。 如果需要使用安全 LDAP,则必须注册并拥有此自定义域名才能生成所需的证书。

可能需要为环境中的其他服务或环境中现有 DNS 名称空间之间的条件 DNS 转发器创建一些其他的 DNS 记录。 例如,如果运行使用根 DNS 名称托管站点的 Web 服务器,则可能存在命名冲突,从而需要其他 DNS 条目。

在这些教程和操作指南文章中,使用自定义域 dscontoso.com 作为简短示例。 在所有命令中,指定你自己的域名。

还存在以下 DNS 名称限制:

- 域前缀限制: 不能创建前缀长度超过 15 个字符的托管域。 指定域名的前缀(例如 dscontoso.com 域名中的 dscontoso)所包含的字符不得超过 15 个。

- 网络名称冲突: 托管域的 DNS 域名不能已存在于虚拟网络中。 具体而言,请检查可能导致名称冲突的以下情况:

- Azure 虚拟网络中是否已存在具有相同 DNS 域名的 Active Directory 域。

- 计划在其中启用托管域的虚拟网络是否与本地网络建立了 VPN 连接。 在此方案中,确保在本地网络上没有具有相同 DNS 域名的域。

- 虚拟网络中是否存在具有该名称的 Azure 云服务。

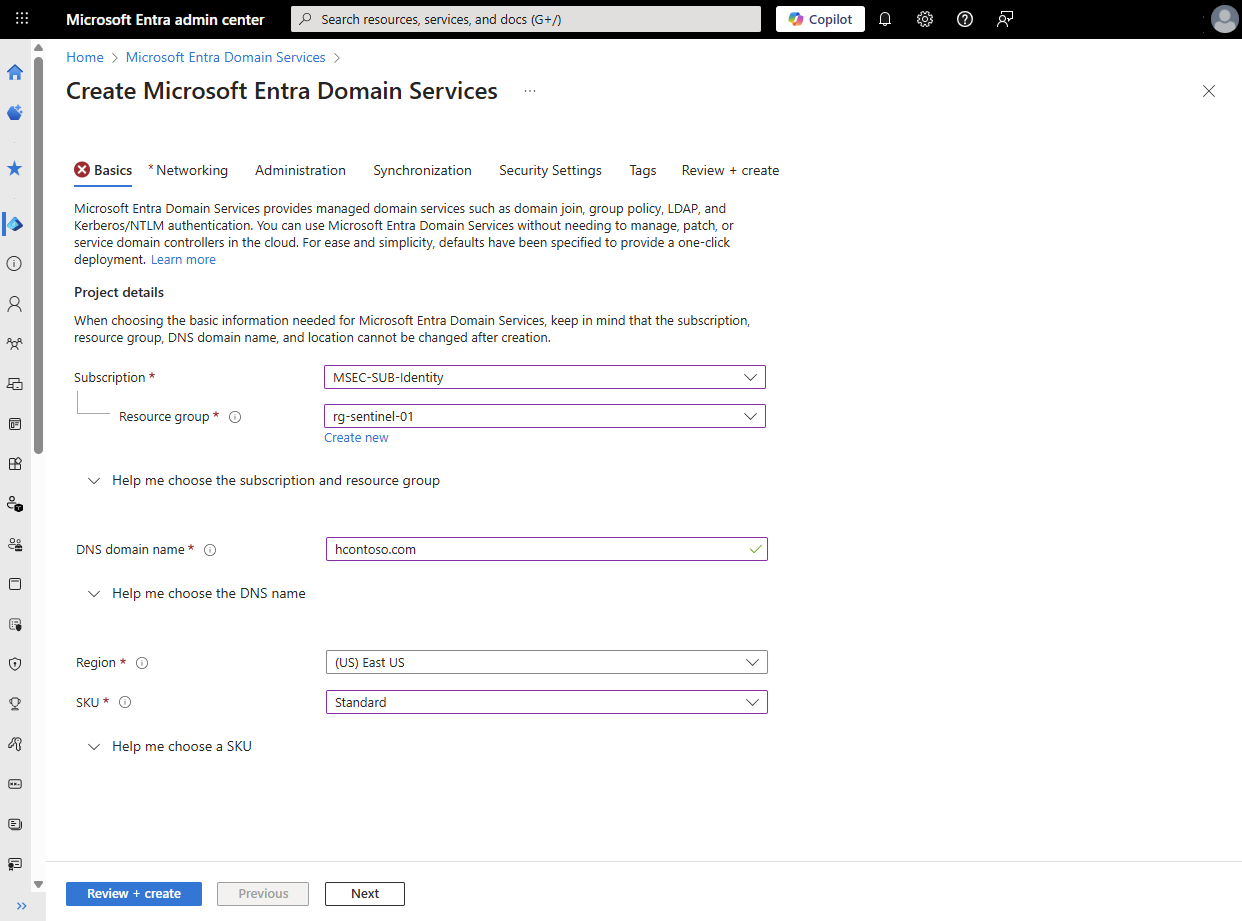

完成 Microsoft Entra 管理中心“基本信息”窗口中的字段以创建托管域:

输入托管域的 DNS 域名,并注意前面所述的问题。

选择应在其中创建托管域的 Azure“区域”。 如果选择支持 Azure 可用性区域的区域,则域服务资源会跨区域分布以实现额外的冗余。

提示

可用性区域是 Azure 区域中独特的物理位置。 每个区域由一个或多个数据中心组成,这些数据中心配置了独立电源、冷却和网络。 为确保能够进行复原,所有已启用的地区中都必须至少有三个单独的区域。

对于要跨区域分布域服务,无需进行任何配置。 Azure 平台会自动处理资源的区域分配。 有关详细信息和区域可用性,请参阅Azure 中的可用性区域是什么?。

SKU 决定性能和备份频率。 如果业务需求或要求发生变化,可以在创建托管域后更改 SKU。 有关详细信息,请参阅域服务 SKU 概念。

对于本教程,请选择“标准”SKU。 “基本信息”窗口应如以下屏幕截图所示:

若要快速创建托管域,可以选择“查看 + 创建”以接受其他默认的配置选项。 选择此创建选项时,会配置以下默认设置:

- 会默认创建名为 ds-vnet 的虚拟网络,该虚拟网络使用 IP 地址范围 10.0.1.0/24。

- 创建名为 ds-subnet 的子网,该子网使用的 IP 地址范围为 10.0.1.0/24。

- 将所有用户从 Microsoft Entra ID 同步到托管域。

注意

由于以下问题,不应对虚拟网络及其子网使用公共 IP 地址:

IP 地址稀缺:IPv4 公共 IP 地址有限,其需求通常超出可用供应量。 此外,还可能存在与公共终结点重叠的 IP。

安全风险:将公共 IP 用于虚拟网络会直接向 Internet 公开设备,从而增加未经授权的访问和潜在攻击的风险。 如果没有适当的安全措施,你的设备可能会受到各种威胁的攻击。

复杂性:使用公共 IP 管理虚拟网络可能比使用专用 IP 更复杂,因为它需要处理外部 IP 范围并确保适当的网络分段和安全性。

强烈建议使用专用 IP 地址。 如果使用公共 IP,请确保你是所选公共范围内所选 IP 的所有者/专用用户。

选择“查看 + 创建”以接受这些默认的配置选项。

部署托管域

在向导的“摘要”页上,检查托管域的配置设置。 可以后退到向导中的任何步骤进行更改。 若要通过这些配置选项采用一致的方式将托管域重新部署到另一 Microsoft Entra 租户,也可下载用于自动化操作的模板。

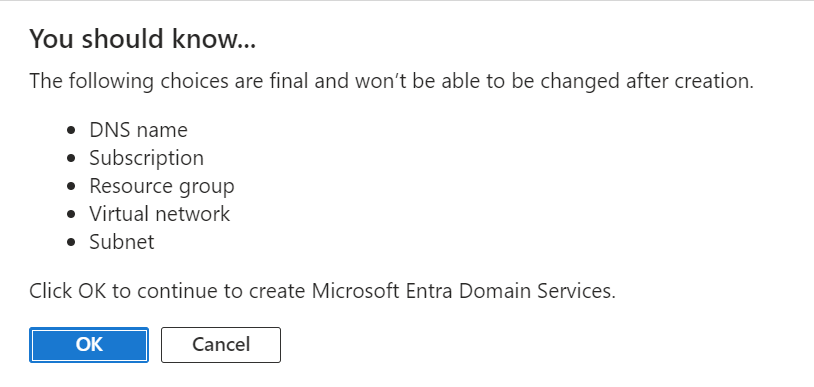

若要创建托管域,请选择“创建”。 系统会显示一个通知,指出在创建域服务托管域后,某些配置选项(例如 DNS 名称或虚拟网络)不能更改。 若要继续操作,请选择“确定”。

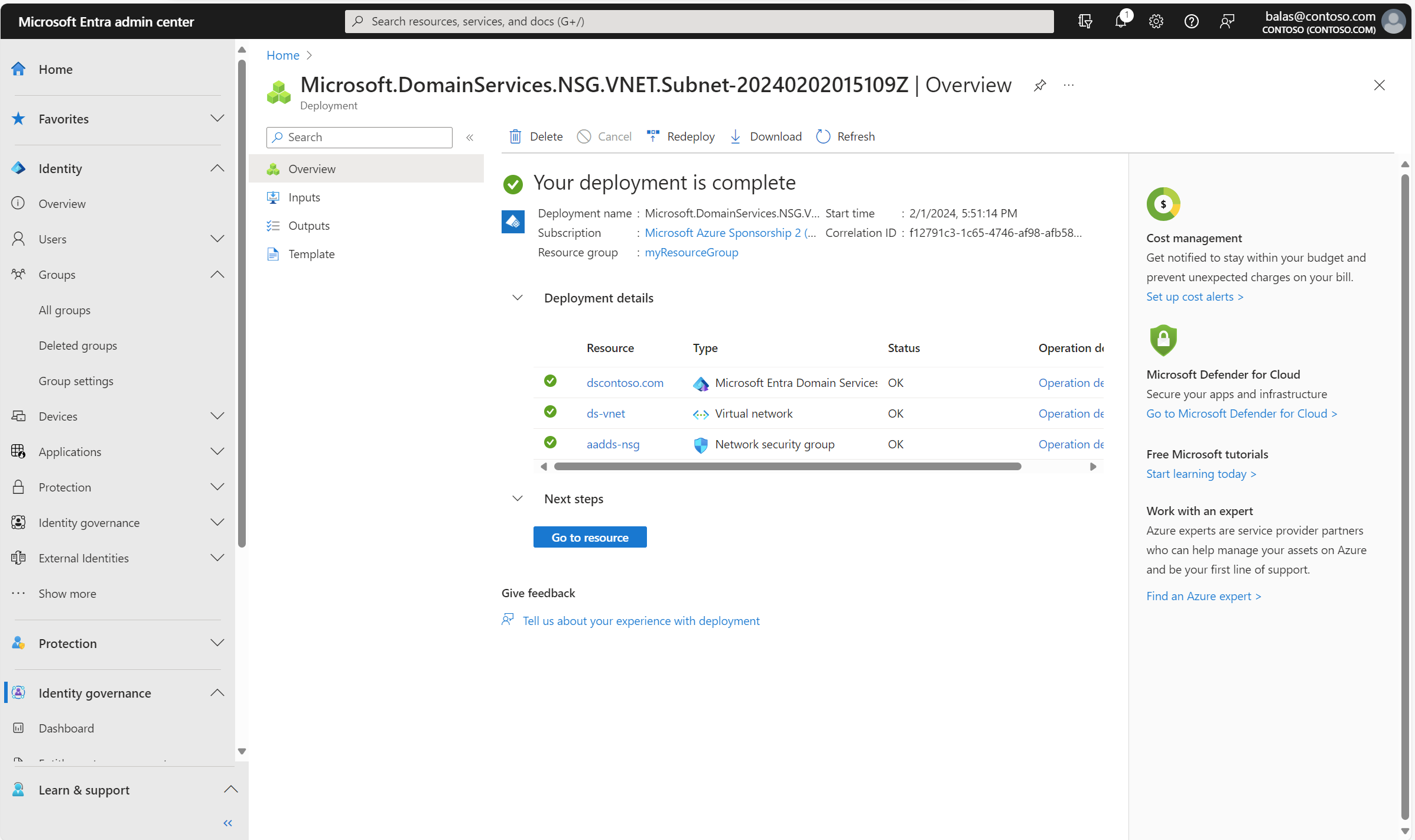

预配托管域的过程可能最多需要一小时。 门户中会显示一条通知,其中显示了域服务部署的进度。

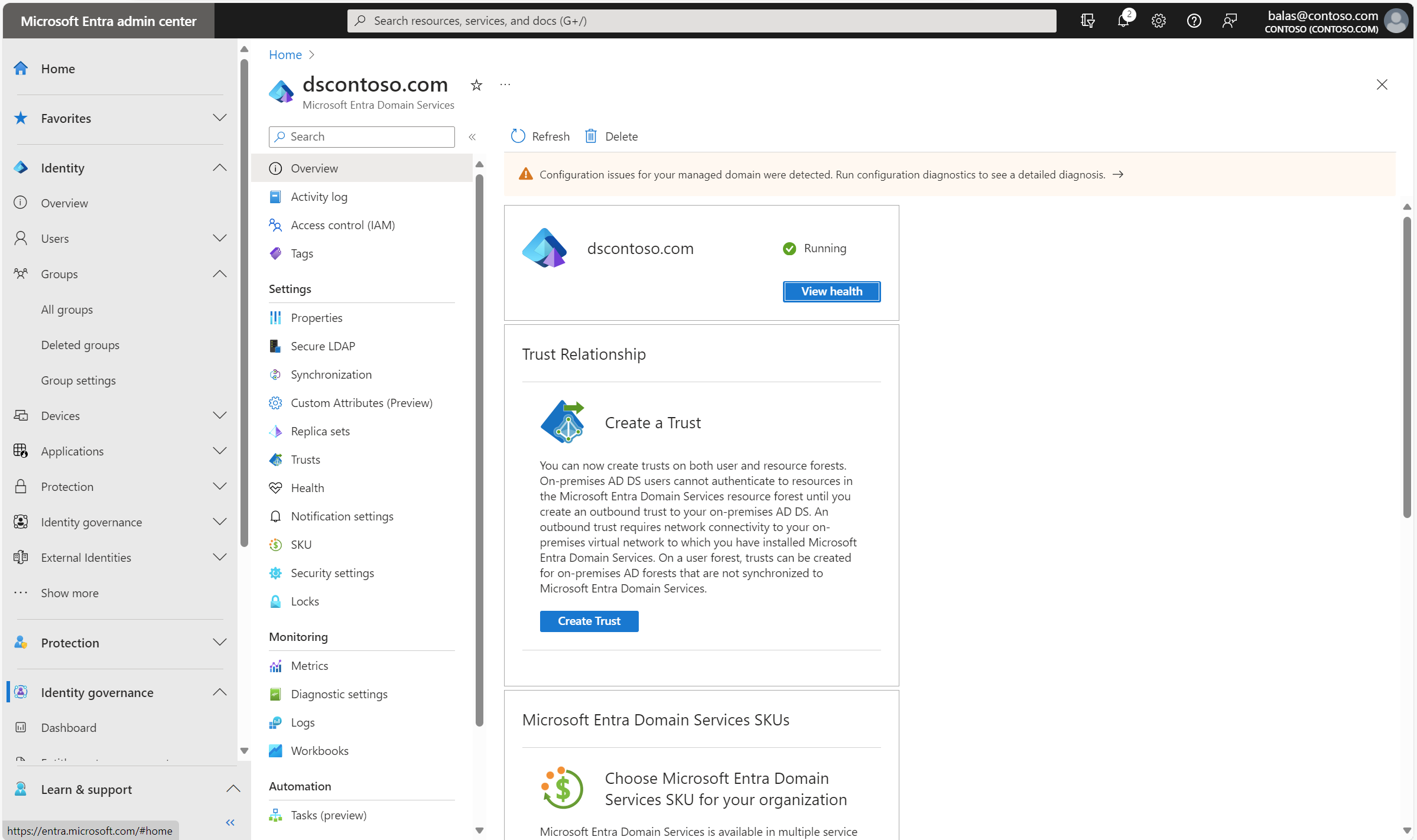

托管域完全预配之后,“概览”选项卡会将域状态显示为“正在运行”。 展开“部署详细信息”,查看资源(如虚拟网络和网络资源组)链接。

重要

托管域与 Microsoft Entra 目录关联。 在预配过程中,域服务会在 Microsoft Entra 目录中创建名为 Domain Controller Services 和 AzureActiveDirectoryDomainControllerServices 的两个企业应用程序。 需要这些企业应用程序来为托管域提供服务。 不要删除这些应用程序。

更新 Azure 虚拟网络的 DNS 设置

成功部署域服务后,请配置虚拟网络,以允许其他连接的 VM 和应用程序使用托管域。 若要提供此连接,请更新虚拟网络的 DNS 服务器设置,以指向部署托管域的两个 IP 地址。

托管域的“概述”选项卡显示了一些“必需的配置步骤”。 第一个配置步骤是更新虚拟网络的 DNS 服务器设置。 正确配置 DNS 设置后,不再会显示此步骤。

列出的地址是在虚拟网络中使用的域控制器。 在本示例中,这些地址为 10.0.1.4 和 10.0.1.5。 稍后可在“属性”选项卡上找到这些 IP 地址。

若要更新虚拟网络的 DNS 服务器设置,请选择“配置”按钮。 系统会自动为虚拟网络配置 DNS 设置。

提示

如果在前面的步骤中选择了现有的虚拟网络,连接到该网络的任何 VM 只会在重启后才能获取新的 DNS 设置。 可以使用 Microsoft Entra 管理中心、Microsoft Graph PowerShell 或 Azure CLI 重启 VM。

为域服务启用用户帐户

若要对托管域上的用户进行身份验证,域服务需要密码哈希,其格式适用于 NT LAN Manager (NTLM) 和 Kerberos 身份验证。 除非为租户启用了域服务,否则 Microsoft Entra ID 不会以 NTLM 或 Kerberos 身份验证所需的格式生成或存储密码哈希。 出于安全考虑,Microsoft Entra ID 也不以明文形式存储任何密码凭据。 因此,Microsoft Entra ID 无法基于用户的现有凭据自动生成这些 NTLM 或 Kerberos 密码哈希。

注意

经过适当的配置后,可用的密码哈希将存储在托管域中。 删除托管域也会删除其中存储的所有密码哈希。

如果以后创建托管域,Microsoft Entra ID 中已同步的凭据信息不可重复使用 - 必须重新配置密码哈希同步,以再次存储密码哈希。 以前加入域的 VM 或用户无法立即进行身份验证 - Microsoft Entra ID 需要在新的托管域中生成并存储密码哈希。

对于在 Microsoft Entra ID 中创建的仅限云的用户帐户而言,生成和存储这些密码哈希的步骤不同于使用 Microsoft Entra Connect 从本地目录同步的用户帐户。

仅限云的用户帐户是在 Microsoft Entra 目录中使用 Microsoft Entra 管理中心或 PowerShell 创建的帐户。 这些用户帐户不是从本地目录同步的。

本教程使用一个基本的仅限云的用户帐户。 有关使用 Microsoft Entra Connect 所需的其他步骤的详细信息,请参阅将从本地 AD 同步的用户帐户的密码哈希同步到托管域。

提示

如果 Microsoft Entra 目录同时有仅限云的用户和同步用户,则需要完成这两组步骤。

对于仅限云的用户帐户,用户必须更改其密码才能使用域服务。 此密码更改过程会导致在 Microsoft Entra ID 中生成并存储用于 Kerberos 和 NTLM 身份验证的密码哈希。 在密码更改之前,帐户不会从 Microsoft Entra ID 同步到域服务。 对于租户中所有需要使用域服务的云用户,可以使其密码过期,以强制他们在下次登录时更改密码,或指示他们手动更改密码。 对于本教程,我们将手动更改用户密码。

只有在 Microsoft Entra 租户中配置自助式密码重置后,用户才能重置其密码。

若要更改仅限云的用户的密码,用户必须完成以下步骤:

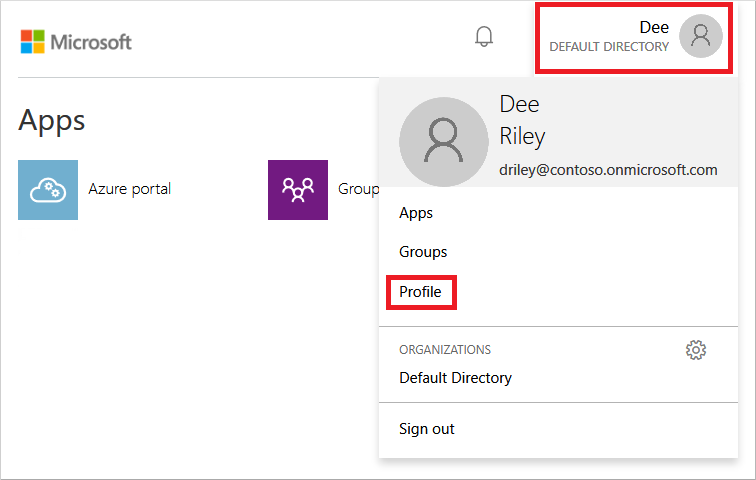

请参阅 https://myapplications.windowsazure.cn 上的“Microsoft Entra ID 访问面板”页。

在右上角选择自己的姓名,然后从下拉菜单中选择“个人资料”。

在“个人资料”页上,选择“更改密码”。

在“更改密码”页上输入现有(旧)密码,然后输入并确认新密码。

选择提交。

更改密码后,需要几分钟才能在域服务中使用新密码,并成功登录已加入托管域的计算机。

后续步骤

在本教程中,你了解了如何执行以下操作:

- 了解托管域的 DNS 要求

- 创建托管域

- 将管理用户添加到域管理

- 启用域服务的用户帐户并生成密码哈希

在将 VM 加入域并部署使用托管域的应用程序之前,请为应用程序工作负载配置 Azure 虚拟网络。