重要

显式代理目前处于预览状态。 有关适用法律条款的信息,请参阅《Azure 预览补充使用条款》,这些条款适用于处于 Beta、预览或尚未正式发布的 Azure 功能。

默认情况下,Azure Firewall在透明代理模式下运行。 在此模式下,使用用户定义的路由(UDR)配置将流量发送到防火墙。 防火墙会在线拦截该流量并将其传递到目的地。

在出站路径上设置显式代理时,可以在发送应用程序(例如 Web 浏览器)上配置代理设置,并将Azure Firewall配置为代理。 因此,来自发送应用程序的流量将发送到防火墙的专用 IP 地址,因此无需使用 UDR 即可直接从防火墙传出。

使用显式代理模式(HTTP/S 支持),可以在浏览器中定义代理设置,以指向防火墙专用 IP 地址。 可以在浏览器或应用程序上手动配置 IP 地址,也可以配置代理自动配置 (PAC) 文件。 将 PAC 文件上传到防火墙后,防火墙可以托管该文件,以便为代理请求提供服务。

配置

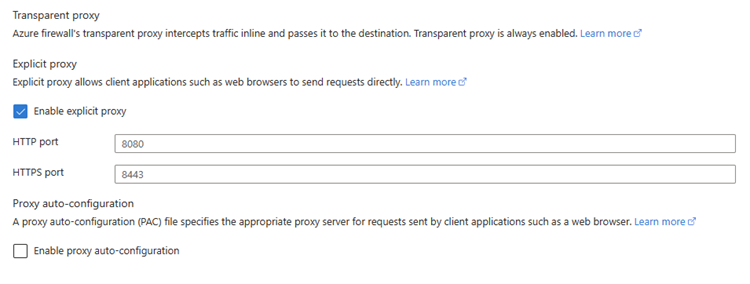

启用该功能后,门户上会显示以下屏幕:

注释

HTTP 和 HTTPS 端口不能相同。

接下来,若要允许流量通过防火墙,请在防火墙策略中创建 应用程序 规则以允许此流量。

重要

必须使用应用程序规则。 网络规则不起作用。

- 选择“ 启用代理自动配置 ”以使用代理自动配置(PAC)文件。

首先,将 PAC 文件上传到你创建的存储容器。 然后,在 “启用显式代理 ”窗格中,配置共享访问签名 (SAS) URL。 配置为 PAC 提供服务的端口,然后选择页面底部的“应用”。

SAS URL 必须具有 READ 权限,以便防火墙可以下载文件。 如果对 PAC 文件进行更改,则需要生成新的 SAS URL 并在防火墙 “启用显式代理 ”页上对其进行配置。

后续步骤

- 若要了解有关显式代理的详细信息,请参阅 揭秘显式代理:使用 Azure Firewall 增强安全性。

- 若要了解如何部署Azure Firewall,请参阅 Deploy 并使用 Azure PowerShell 配置Azure Firewall。