本文描述了在将 Azure 虚拟机(VM)从一个区域复制到另一个区域时,与网络连接有关的常见问题。 有关网络要求的详细信息,请参阅复制Azure VM 连接性要求。

若要使 Site Recovery 复制正常工作,VM 需要有到特定 URL 或 IP 范围的出站连接。 如果 VM 位于防火墙后或使用网络安全组 (NSG) 规则来控制出站连接,则可能会遇到以下问题之一。

| 名称 | Azure China 21Vianet | 说明 |

|---|---|---|

| 存储 | *.blob.core.chinacloudapi.cn |

必需,以便将数据从 VM 写入源区域中的缓存存储帐户。 如果知道所有 VM 的缓存存储帐户,则可以对特定存储帐户的 URL 使用允许列表。 例如,使用 cache1.blob.core.chinacloudapi.cn 和 cache2.blob.core.chinacloudapi.cn 而不是 *.blob.core.chinacloudapi.cn。 |

| Microsoft Entra ID | login.chinacloudapi.cn |

对 Site Recovery 服务的 URL 进行授权和身份验证所必需的。 |

| 复制 | *.hypervrecoverymanager.windowsazure.cn |

必需,以便可以从虚拟机进行 Site Recovery 服务的通信。 如果防火墙代理支持 IP,则可以使用相应的 Site Recovery IP。 |

| Service Bus | *.servicebus.chinacloudapi.cn |

为确保可以从 VM 写入 Site Recovery 监视和诊断数据,这是必需的。 如果防火墙代理支持 IP,则可以使用相应的 Site Recovery 监视 IP。 |

Site Recovery URL 或 IP 范围的出站连接(错误代码151037或151072)

问题 1:无法向Site Recovery注册Azure虚拟机(151195)

可能的原因

由于域名系统(DNS)解析失败,无法建立到Site Recovery终结点的连接。 在重新保护期间,当你已对 VM 进行故障转移,但无法从灾难恢复 (DR) 区域访问 DNS 服务器时,此问题更加常见。

解决方法

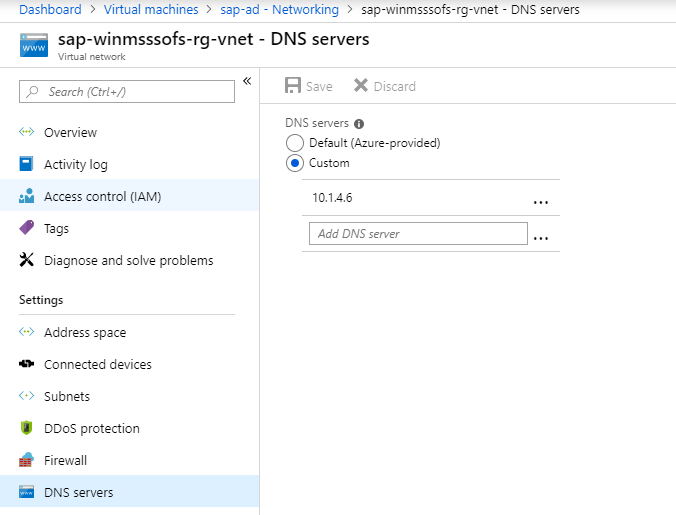

如果使用的是自定义 DNS,请确保可以从灾难恢复区域访问 DNS 服务器。

若要检查 VM 是否使用自定义 DNS 设置,请执行以下操作:

- 打开 Virtual machines 并选择 VM。

- 导航到 VM 的“设置”并选择“网络”。

- 在 Virtual network/subnet 中,选择链接以打开virtual network的资源页。

- 转到“设置”,然后选择“DNS 服务器” 。

尝试从虚拟机访问 DNS 服务器。 如果 DNS 服务器无法访问,通过对 DNS 服务器进行故障转移或者在 DR 网络与 DNS 之间建立通信链路,使其可访问。

问题 2:Site Recovery配置失败(151196)

注意事项

如果虚拟机 (VM) 位于 Standard 内部负载均衡器后面,则默认情况下,它们无法访问 Microsoft 365 IP,例如 login.chinacloudapi.cn。 对于出站访问创建 Azure NAT 网关。 有关详细信息,请参阅 Quickstart:创建 NAT 网关 - Azure CLI。

可能的原因

无法建立到 Microsoft 365 身份验证和标识 IPv4 终结点的连接。

解决方法

- Azure Site Recovery 需要访问 Microsoft 365 的 IP 范围进行身份验证。

- 如果使用Azure网络安全组(NSG)规则/防火墙代理来控制 VM 上的出站网络连接,请确保允许与Microsoft 365 IP 范围的通信。 创建基于 NSG 规则的 Microsoft Entra 服务标记,该规则允许access与Microsoft Entra ID对应的所有 IP 地址。

- 如果将来将新地址添加到Microsoft Entra ID,则需要创建新的 NSG 规则。

NSG 配置示例

此示例演示如何为要复制的 VM 配置 NSG 规则。

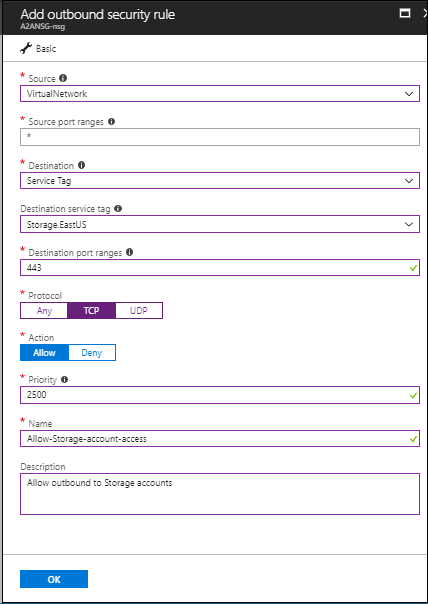

- 如果使用 NSG 规则控制出站连接,请对所有必需的 IP 地址范围使用端口 443 的“允许 HTTPS 出站”规则。

- 此示例假设 VM 源位置是“中国东部”,目标位置是“中国北部”。

NSG 规则 - 中国东部

为 NSG 创建 HTTPS 出站安全规则,如以下屏幕截图所示。 此示例使用 Destination 服务标记:Storage。ChinaEast 和 Destination 端口范围:443。

为 NSG 创建 HTTPS 出站安全规则,如以下屏幕截图所示。 此示例使用“目标服务标记”:“AzureActiveDirectory”和“目标端口范围”:“443”。

截图显示用于 Microsoft Entra ID 的安全规则的“添加出站安全规则”窗格 与上述安全规则类似,在对应于目标位置的 NSG 上为“EventHub.chinanorth”创建出站 HTTPS (443) 安全规则。 这允许访问站点恢复监视功能。

在 NSG 上为“AzureSiteRecovery”创建出站 HTTPS (443) 安全规则。 这允许访问任何区域的站点恢复服务。

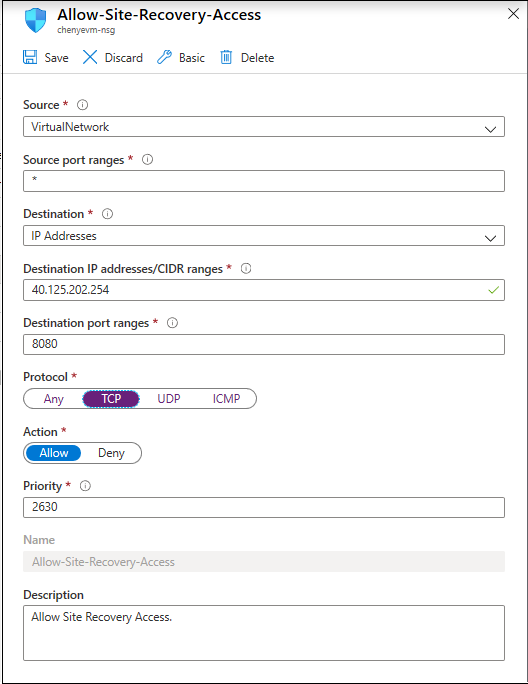

注意事项

如果在由世纪互联运营的 Azure 特定区域中不支持

AzureSiteRecovery服务标记,我们可以为对应于目标位置的 Site Recovery IP 创建出站 HTTPS (443) 安全规则:例如:

位置 Site Recovery IP 地址 Site Recovery监视 IP 地址 中国北部 40.125.202.254 42.159.4.151

NSG 规则 - 中国北部

对于此示例,这些 NSG 规则是必需的,以便在故障转移后启用从目标区域到源区域的复制:

为 Storage 创建 HTTPS 出站安全规则:

- Destination 服务标记:存储

- 目标端口范围:443

为 AzureActiveDirectory 创建 HTTPS 出站安全规则。

- 目标服务标记:AzureActiveDirectory

- 目标端口范围:443

与上述安全规则类似,在与源位置对应的 NSG 上为“EventHub.ChinaEast”创建出站 HTTPS (443) 安全规则。 这允许访问 Site Recovery 监控。

在 NSG 上为“AzureSiteRecovery”创建出站 HTTPS (443) 安全规则。 这允许访问任何区域中的站点恢复服务。

注意事项

如果在特定的世纪互联运营的Azure区域不支持

AzureSiteRecovery服务标签,我们可以为对应于源位置的 Site Recovery IP 创建出站 HTTPS(443)安全规则:例如:

位置 Site Recovery IP 地址 Site Recovery 监控 IP 地址 中国东部 42.159.205.45 42.159.132.40

问题 3:Site Recovery配置失败(151197)

可能的原因

无法建立与Azure Site Recovery服务端点的连接。

解决方法

如果使用Azure网络安全组(NSG)规则/防火墙代理来控制计算机上的出站网络连接,则需要允许多个服务标记。 Learn more.

问题 4:当网络流量通过本地代理服务器(151072)时,Azure到Azure复制失败

可能的原因

自定义代理设置无效,Azure Site Recovery Mobility 服务代理程序未能自动检测 Internet Explorer 的代理设置。

解决方法

Mobility service代理会从 Windows 上的 Internet Explorer 和 Linux 上的

/etc/environment中检测代理设置。如果只想为 Azure Site Recovery Mobility service 设置代理,可以在位于以下位置的 ProxyInfo.conf 中提供代理详细信息:

-

Linux:

/usr/local/InMage/config/ -

Windows:

C:\ProgramData\21Vianet Azure Site Recovery\Config

-

Linux:

ProxyInfo.conf 应包含采用以下 INI 格式的代理设置:

[proxy] Address=http://1.2.3.4 Port=567

注意事项

Azure Site Recovery Mobility service代理仅支持 未经身份验证的代理。

解决问题

若要允许 所需的 URL 或 所需的 IP 范围,请按照 网络指南文档中的步骤操作。