在大多数情况下,角色分配授予对 Azure 资源所需的权限。 但是,在某些情况下,你可能希望通过添加角色分配条件来提供更精细的访问控制。

本教程中,您将学习如何:

- 向角色分配添加条件

- 基于数据片段索引标记限制访问数据片段

Important

Azure 基于属性的访问控制 (Azure ABAC) 已正式发布 (GA),用于使用标准和高级存储帐户性能层中的 request、resource、environment 和 principal 属性控制对 Azure Blob 存储、Azure Data Lake Storage Gen2 和 Azure 队列的访问。 目前,分层命名空间的“列出 Blob 操作的所含内容”请求属性和“快照”请求属性处于预览状态。 有关 Azure 存储 ABAC 的完整功能状态信息,请参阅 Azure 存储中条件功能的状态。

有关适用于 Beta 版、预览版或尚未正式发布的 Azure 功能的法律条款,请参阅 Azure 预览版补充使用条款 。

Prerequisites

有关添加或编辑角色分配条件的先决条件的信息,请参阅条件的先决条件。

Condition

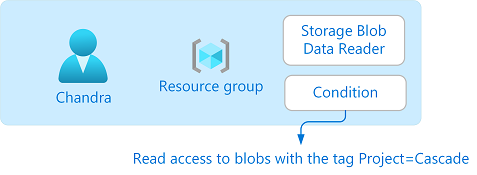

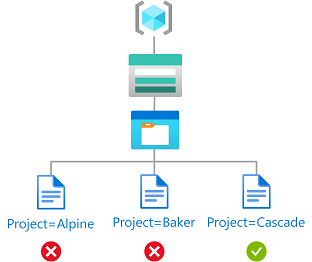

在本教程中,将限制对具有特定标记的 Blob 的访问。 例如,向角色分配添加条件,以便 Chandra 只能读取带有 Project=Cascade 标记的文件。

如果 Chandra 尝试读取不带 Project=Cascade 标记的 Blob,则访问将被拒绝。

代码中的条件如下所示:

(

(

!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'}

AND NOT

SubOperationMatches{'Blob.List'})

)

OR

(

@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'

)

)

步骤 1 - 登录 Azure

使用 az login 命令,并按照显示以 用户访问管理员 或 所有者身份登录到目录的说明进行作。

az login使用 az account show 获取订阅的 ID。

az account show确定订阅 ID 并初始化变量。

subscriptionId="<subscriptionId>"

步骤 2:创建用户

使用 az ad user create 创建用户或查找现有用户。 本教程使用 Chandra 作为示例。

初始化用户的对象 ID 的变量。

userObjectId="<userObjectId>"

步骤 3:设置存储

可以使用 Microsoft Entra 凭据或使用存储帐户访问密钥,通过 Azure CLI 授予对 Blob 存储的访问权限。 本文介绍如何使用 Microsoft Entra ID 授权 Blob 存储操作。 有关详细信息,请参阅 快速入门:使用 Azure CLI 创建、下载和列出 Blob

使用 az storage account 创建与 Blob 索引功能兼容的存储帐户。 有关详细信息,请查看使用 Blob 索引标记管理和查找 Azure Blob 数据。

使用 az storage container 在存储帐户中创建新的 Blob 容器,并将匿名访问级别设置为“专用”(无匿名访问)。

使用 az storage blob upload 将文本文件上传到容器。

将以下 Blob 索引标记添加到文本文件。 有关详细信息,请参阅 使用 Blob 索引标记管理和查找 Azure Blob 存储上的数据。

Note

Blob 还支持存储用户定义的任意键值元数据。 尽管元数据与 blob 索引标记类似,但必须使用带条件的 blob 索引标记。

Key Value Project Cascade 将第二个文本文件上传到容器。

将以下 Blob 索引标记添加到第二个文本文件。

Key Value Project Baker 使用您使用的名称初始化以下变量。

resourceGroup="<resourceGroup>" storageAccountName="<storageAccountName>" containerName="<containerName>" blobNameCascade="<blobNameCascade>" blobNameBaker="<blobNameBaker>"

步骤 4:分配有条件的角色

初始化存储 Blob 数据读取者角色变量。

roleDefinitionName="Storage Blob Data Reader" roleDefinitionId="2a2b9908-6ea1-4ae2-8e65-a410df84e7d1"初始化资源组的范围。

scope="/subscriptions/$subscriptionId/resourceGroups/$resourceGroup"初始化条件。

condition="((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<\$key_case_sensitive\$>] StringEquals 'Cascade'))"在 Bash 中,如果启用了历史记录扩展,则可能会由于感叹号 (!) 的原因而出现消息

bash: !: event not found。 在这种情况下,可以使用命令set +H禁用历史记录扩展。 若要重新启用历史记录扩展,请使用set -H。在巴什,美元符号($)对扩张具有特殊意义。 如果条件包含美元符号($),则可能需要用反斜杠(\)作为前缀。 例如,此条件使用美元符号来划定标签键名称。 有关 Bash 中引号的规则的详细信息,请参阅 双引号。

初始化条件版本和说明。

conditionVersion="2.0" description="Read access to blobs with the tag Project=Cascade"使用 az role assignment create 将带条件的存储 Blob 数据读取者角色分配到资源组范围的用户。

az role assignment create --assignee-object-id $userObjectId --scope $scope --role $roleDefinitionId --description "$description" --condition "$condition" --condition-version $conditionVersion下面是输出示例:

{ "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" }

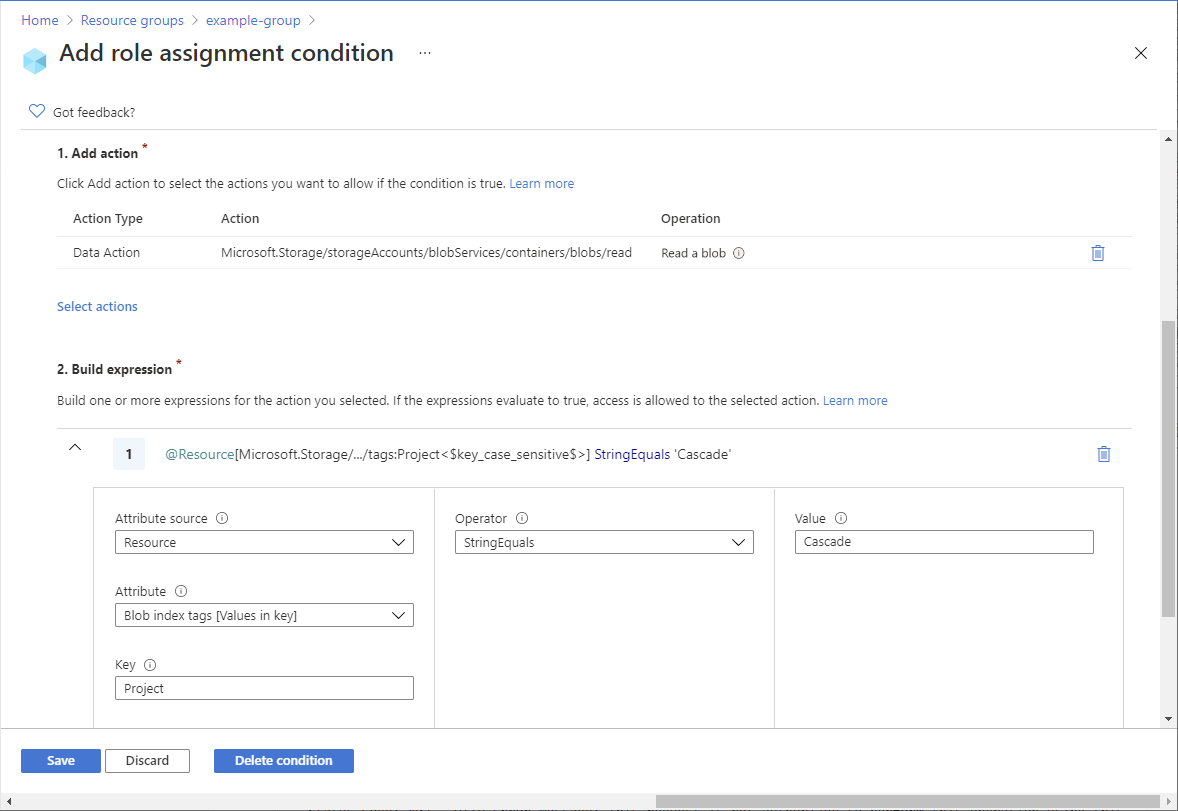

步骤 5:(可选)在 Azure 门户中查看条件

在 Azure 门户中,打开资源组。

选择“访问控制(IAM)”。

在“角色分配”选项卡上,找到角色分配。

在 “条件 ”列中,选择“ 查看/编辑” 以查看条件。

步骤 6:测试条件

打开新的命令窗口。

使用 az login 以 Chandra 身份登录。

az login使用您使用的名称初始化以下变量。

storageAccountName="<storageAccountName>" containerName="<containerName>" blobNameBaker="<blobNameBaker>" blobNameCascade="<blobNameCascade>"使用 az storage blob show 尝试读取 Baker 项目文件的属性。

az storage blob show --account-name $storageAccountName --container-name $containerName --name $blobNameBaker --auth-mode login下面是输出的示例。 请注意,由于已添加的条件, 无法 读取文件。

You do not have the required permissions needed to perform this operation. Depending on your operation, you may need to be assigned one of the following roles: "Storage Blob Data Contributor" "Storage Blob Data Reader" "Storage Queue Data Contributor" "Storage Queue Data Reader" If you want to use the old authentication method and allow querying for the right account key, please use the "--auth-mode" parameter and "key" value.请查看 Cascade 项目的文件属性。

az storage blob show --account-name $storageAccountName --container-name $containerName --name $blobNameCascade --auth-mode login下面是输出的示例。 请注意,您可以读取文件的属性,因为它具有标签 Project=Cascade。

{ "container": "<containerName>", "content": "", "deleted": false, "encryptedMetadata": null, "encryptionKeySha256": null, "encryptionScope": null, "isAppendBlobSealed": null, "isCurrentVersion": null, "lastAccessedOn": null, "metadata": {}, "name": "<blobNameCascade>", "objectReplicationDestinationPolicy": null, "objectReplicationSourceProperties": [], "properties": { "appendBlobCommittedBlockCount": null, "blobTier": "Hot", "blobTierChangeTime": null, "blobTierInferred": true, "blobType": "BlockBlob", "contentLength": 7, "contentRange": null, ... }

步骤 7:(可选) 编辑条件

在其他命令窗口中,使用 az role assignment list 获取添加的角色分配。

az role assignment list --assignee $userObjectId --resource-group $resourceGroup输出与下面类似:

[ { "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalName": "chandra@contoso.com", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "roleDefinitionName": "Storage Blob Data Reader", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" } ]使用以下格式创建 JSON 文件并更新

condition和description属性。{ "canDelegate": null, "condition": "((!(ActionMatches{'Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read'} AND NOT SubOperationMatches{'Blob.List'})) OR (@Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Cascade' OR @Resource[Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags:Project<$key_case_sensitive$>] StringEquals 'Baker'))", "conditionVersion": "2.0", "description": "Read access to blobs with the tag Project=Cascade or Project=Baker", "id": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Authorization/roleAssignments/{roleAssignmentId}", "name": "{roleAssignmentId}", "principalId": "{userObjectId}", "principalName": "chandra@contoso.com", "principalType": "User", "resourceGroup": "{resourceGroup}", "roleDefinitionId": "/subscriptions/{subscriptionId}/providers/Microsoft.Authorization/roleDefinitions/2a2b9908-6ea1-4ae2-8e65-a410df84e7d1", "roleDefinitionName": "Storage Blob Data Reader", "scope": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}", "type": "Microsoft.Authorization/roleAssignments" }使用 az role assignment update 更新角色分配的条件。

az role assignment update --role-assignment "./path/roleassignment.json"

步骤 8:清理资源

使用 az role assignment delete 删除已添加的角色分配和条件。

az role assignment delete --assignee $userObjectId --role "$roleDefinitionName" --resource-group $resourceGroup删除创建的存储帐户。

删除已创建的用户。