适用于: ✔️ SMB 文件共享

Azure Files仅支持每个存储帐户一个标识源,以便通过 SMB 进行基于标识的身份验证。 如果要从一个标识源切换到另一个标识源,必须先禁用当前标识源,然后启用新标识源。

有关为环境选择正确的标识源的指导,请参阅Azure Files 的 SMB 访问的基于标识的身份验证概述。

重要

禁用当前标识源会立即取消对存储帐户中所有文件共享的基于标识的访问权限。 在启用和配置新的标识源之前,用户无法使用基于标识的身份验证访问共享。

步骤 1:验证当前标识源

首先,验证存储帐户当前启用的身份源。 SMB Azure 文件共享所支持的标识源包括活动目录域服务 (AD DS)、Microsoft Entra 域服务和 Microsoft Entra Kerberos。

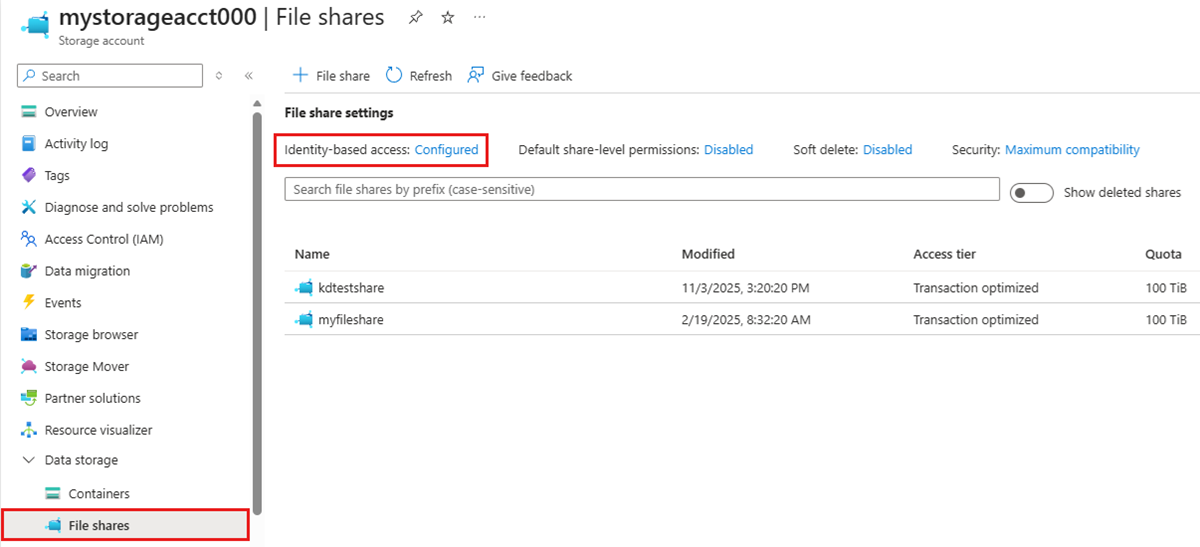

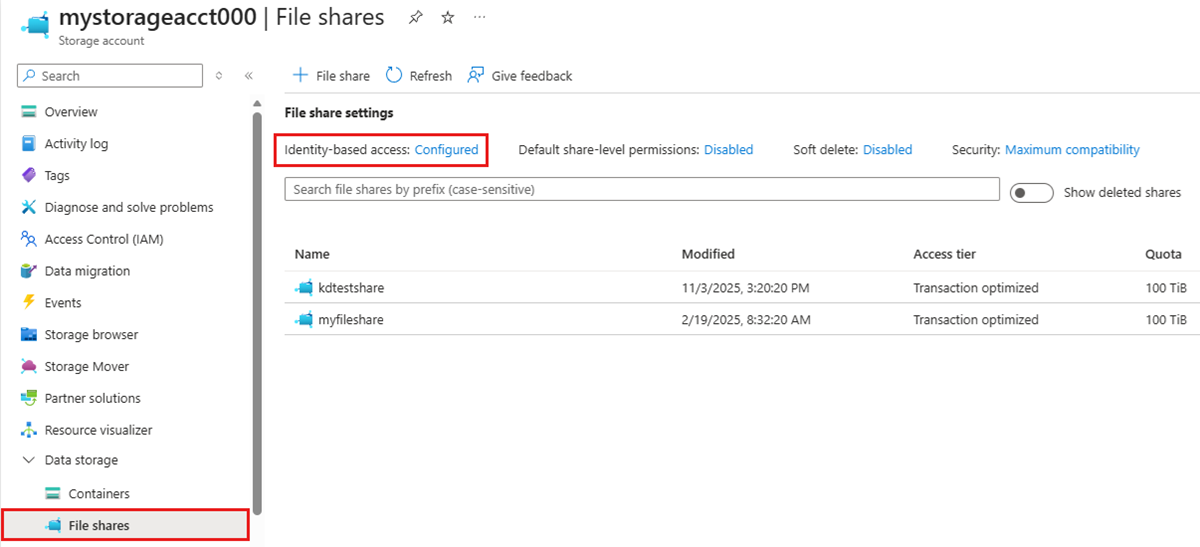

登录到 Azure 门户并选择存储帐户。

在服务菜单中的“数据存储”下,选择“文件共享”。

请在“基于标识的访问”旁边,检查配置状态。 如果显示 “已配置”,请继续执行下一步。 如果显示 “未配置”,则存储帐户上未启用任何标识源,可以继续 启用新的标识源。

选择“ 已配置”。

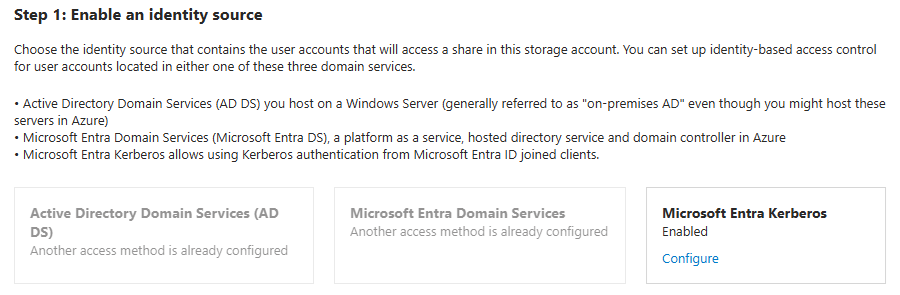

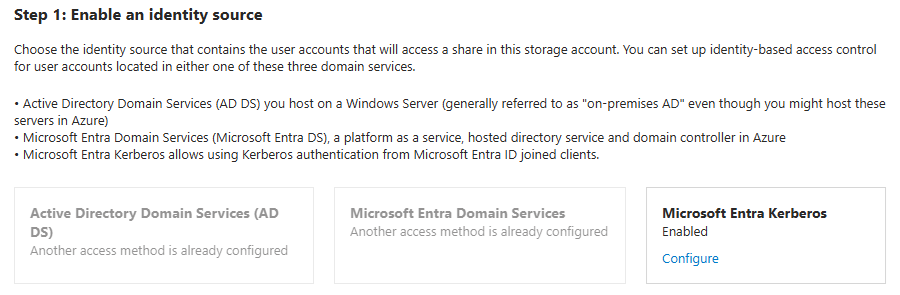

门户显示存储帐户上启用的身份源及其配置状态。 其他身份源已被禁用。在此示例中,Microsoft Entra Kerberos 被启用为存储帐户的身份源。

请运行以下 cmdlet 检查在您的存储帐户上启用的标识源。 将 <resource-group-name> 和 <storage-account-name> 替换为自定义值。

如果 cmdlet 返回 None,则存储帐户上未启用任何标识源,可以继续 启用新的标识源。

# Get the target storage account

$storageaccount = Get-AzStorageAccount `

-ResourceGroupName "<resource-group-name>" `

-Name "<storage-account-name>"

# List the identity source for the selected storage account

$storageAccount.AzureFilesIdentityBasedAuth.DirectoryServiceOptions

运行以下命令,检查存储帐户上已启用的标识源。 将 <resource-group-name> 和 <storage-account-name> 替换为自定义值。

如果命令返回 “无”,则存储帐户上未启用任何标识源,可以继续 启用新的标识源。

az storage account show --name <storage-account-name> --resource-group <resource-group-name> --query "azureFilesIdentityBasedAuthentication.directoryServiceOptions" --output tsv

步骤 2:禁用当前标识源

使用Azure门户、Azure PowerShell或Azure CLI禁用当前标识源。

Active Directory Domain Services (AD DS)

若要在存储帐户上禁用 AD DS,请执行以下步骤。

- 在 Active Directory Domain Services (AD DS) 下,选择 Configure。

- 选中此存储帐户的 Disable Active Directory 复选框。

- 选择“保存”。

重要

禁用 AD DS 身份验证后,请考虑删除创建的 AD DS 计算机帐户或服务登录帐户,以表示本地 AD 中的存储帐户。 如果将标识保留在 AD DS 中,它将成为一个孤立对象。

若要在存储帐户上禁用 AD DS,请运行以下 cmdlet。 将占位符值替换为你自己的值。

Set-AzStorageAccount -ResourceGroupName <resourceGroupName> -StorageAccountName <storageAccountName> -EnableActiveDirectoryDomainServicesForFile $false

若要在存储帐户上禁用 AD DS,请运行以下命令。 将占位符值替换为你自己的值。

az storage account update --name <storage-account-name> --resource-group <resource-group-name> --enable-files-adds false

Microsoft Entra 域名服务

若要在存储帐户上禁用Microsoft Entra域服务,请执行以下步骤。

- 在 Microsoft Entra 域服务下,选择 Configure。

- 取消选中复选框“启用 Microsoft Entra 域服务”。

- 选择“保存”。

若要在存储帐户上禁用Microsoft Entra域服务,请运行以下 cmdlet。 将占位符值替换为你自己的值。

Set-AzStorageAccount -ResourceGroupName <resourceGroupName> -StorageAccountName <storageAccountName> -EnableAzureActiveDirectoryDomainServicesForFile $false

若要在存储帐户上禁用Microsoft Entra域服务,请运行以下命令。 将占位符值替换为你自己的值。

az storage account update --name <storage-account-name> --resource-group <resource-group-name> --enable-files-aadds false

Microsoft Entra Kerberos

若要在存储帐户上禁用 Microsoft Entra Kerberos,请执行以下步骤。

- 在 Microsoft Entra Kerberos 下,选择 Configure。

- 取消选中 Microsoft Entra Kerberos 复选框。

- 选择“保存”。

若要在存储帐户上禁用 Microsoft Entra Kerberos,请运行以下 cmdlet。 将占位符值替换为你自己的值。

Set-AzStorageAccount -ResourceGroupName <resourceGroupName> -StorageAccountName <storageAccountName> -EnableAzureActiveDirectoryKerberosForFile $false

若要在存储帐户上禁用 Microsoft Entra Kerberos,请运行以下命令。 将占位符值替换为你自己的值。

az storage account update --name <storage-account-name> --resource-group <resource-group-name> --enable-files-aadkerb false

步骤 3:启用新的标识源

禁用当前标识源后,请按照要启用的新标识源的说明作: