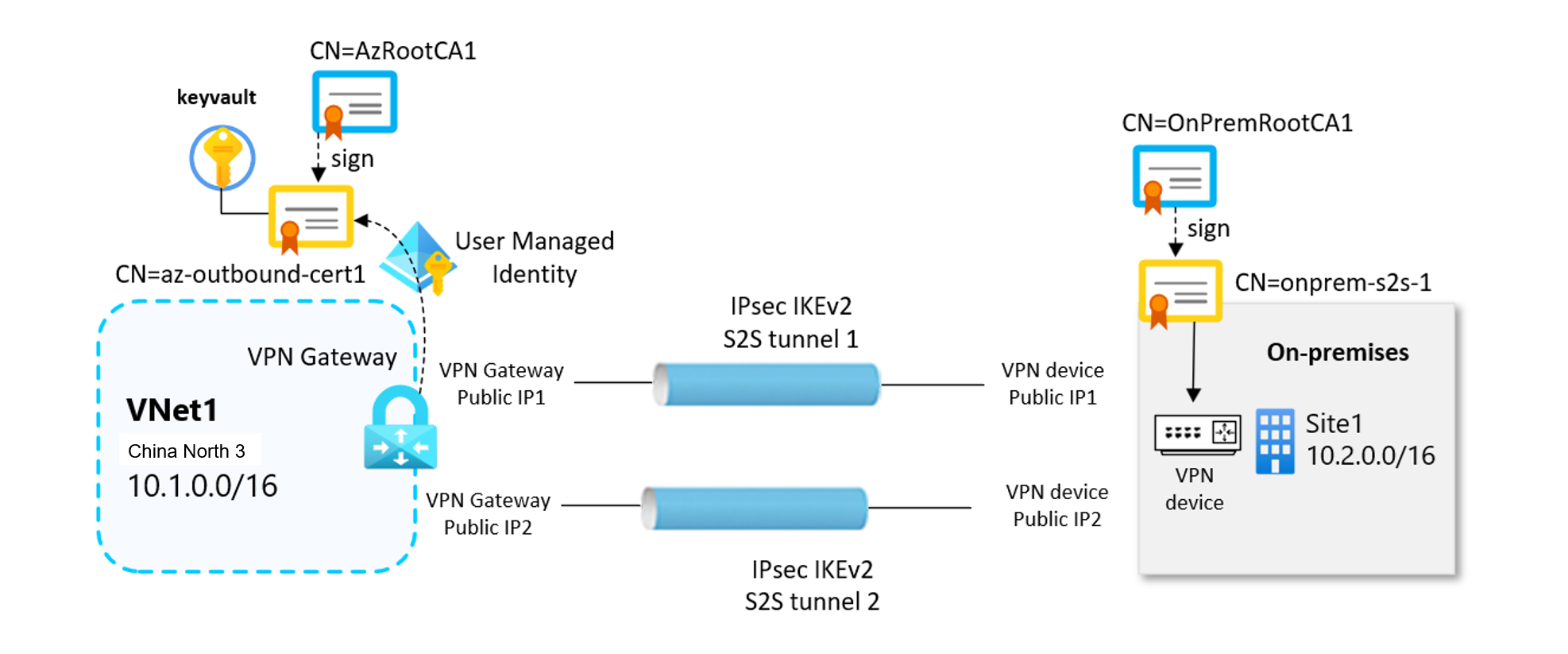

本文可帮助你了解本地网络与使用基于 X.509 证书的身份验证的 Azure 虚拟网络之间的站点到站点 (S2S) VPN 网关连接。 与 VPN 连接的预共享密钥(PSK)相比,证书身份验证提供更强大的安全性。

站点到站点证书身份验证依赖于入站和出站证书来建立安全的 VPN 隧道。 证书安全地存储在 Azure Key Vault 中。 每个 VPN 网关通过用户分配的托管标识访问其证书。

重要

基本 SKU VPN 网关不支持站点到站点证书身份验证。 建议使用 VpnGw1AZ 或更高版本。

重要

站点到站点证书身份验证目前为预览版。 有关适用于 beta 版、预览版或尚未正式发布的 Azure 功能的法律条款,请参阅 Azure 预览补充使用条款。

证书

站点到站点 VPN 证书身份验证使用 X.509 证书,而不是预共享密钥。 此方法提供以下几个优点:

增强的安全性: 证书提供的身份验证比共享机密更强。

托管标识集成: VPN 网关通过 Azure Key Vault 安全地访问证书。

RBAC 支持: 使用 Azure 基于角色的访问控制(RBAC)进行细粒度的访问控制。

在此解决方案中,入站和出站证书不需要由同一根证书签署。

出站证书

出站证书用于验证从 Azure 到本地站点的连接。

- 该证书存储在 Azure Key Vault 中。 配置站点到站点连接时,指定出站证书路径标识符。

- 可以使用所选的证书颁发机构创建证书,也可以创建自签名根证书。

生成出站证书时,证书必须遵循以下准则:

- 最小密钥长度为 2048 位。

- 必须具有私钥。

- 必须具有服务器和客户端身份验证。

- 必须具有主题名称。

入站证书

从本地位置连接到 Azure 时,将使用入站证书。

- 配置站点到站点连接时,将使用主题名称值。

- 配置站点到站点连接时,会指定证书链公钥。 证书链公钥未加密,采用 .cer 格式(Base-64 编码的 X.509 证书)

证书流

站点到站点 VPN 证书身份验证依赖于数字证书链,其中每个叶证书由受信任的根证书颁发机构(根 CA)签名。 VPN 隧道协商依赖于在这两个方向验证这些证书。

出站证书流

出站证书流是从 Azure 到本地环境。

- 出站身份验证证书(.pfx,其私钥)安全地存储在 Azure Key Vault 中。

- Azure VPN 网关使用用户分配的托管标识检索此证书。

- 在隧道建立期间,网关向本地 VPN 设备提供出站叶证书,使 Azure 端能够向远程对等方验证自身身份。

入站证书流

入站流是本地到 Azure 的。

- 入站证书链的公共部分(.cer 文件)会上传到 Azure 并配置在 VPN 连接设置中。

- 本地 VPN 设备提供自己的叶证书,由相应的根 CA 签名。

- Azure 通过对照配置的入站根 CA 和中间证书来检查完整的证书链,以验证传入的证书。 如果链有效,Azure 将仅接受远程设备作为受信任的对等方。

后续步骤

若要使用证书身份验证创建站点到站点 VPN 连接,请参阅以下文章: