重要

适用于 Azure Application Gateway 的 WAF Insights 目前为预览版。 有关适用于 beta 版、预览版或尚未正式发布的 Azure 功能的法律条款,请参阅 Azure 预览补充使用条款。

用于Azure Application Gateway的 WAF Insights 仪表板提供统一的体验,用于监视、调查和报告 WAF 活动。 它们可帮助安全和运营团队检测攻击模式、验证 WAF 策略有效性、识别错误配置,并通过深入深入分析加速事件响应。 通过将高级可见性与详细的请求级见解相结合,仪表板支持战略监视和动手故障排除。

该解决方案包括两个主要仪表板:

“监视”选项卡 - 专为持续可见性而设计。 它显示高级指标和趋势,例如总请求量、托管规则的匹配、自定义规则的匹配,以及 JavaScript 挑战活动。 “监视”选项卡可帮助检测异常、跟踪 WAF 保护的有效性,并一目了然地了解整体应用程序安全状况。

会审选项卡 - 专为调查而设计。 它提供向下钻取视图,用于识别特定安全事件中涉及的受影响主机、URL、请求和规则。 这支持根本原因分析和更快的事件响应。

先决条件

若要查看仪表板中的 WAF 数据,必须为要监视的Application Gateway关联启用 Diagnostic Settings。 如果没有诊断日志,仪表板中将不提供 WAF 数据。 若要详细了解如何启用诊断设置,请参阅 Azure Web Application Firewall 的监视日志 和 诊断日志 - Azure 应用程序网关

Azure工作簿

这两个仪表板都实现为 Azure Monitor 工作簿,允许根据操作和安全需求自定义、浏览和扩展可视化效果。

数据源和体系结构

仪表板结合了 指标 和 日志,它们相互补充:

| 来源 | Description | 保留 | 最适用于 |

|---|---|---|---|

| 指标 | 按分钟间隔收集的聚合计数器。 针对趋势分析进行了优化。 | 由Azure监视指标保留设置控制。 | 近乎实时的异常检测和活动趋势分析。 |

| Logs (Azure diagnostics) | WAF 诊断日志记录中的完整每请求事件数据。 | 由 Log Analytics 工作区保留策略控制。 | 深入法医调查、合规性和审核。 |

重要

- 指标非常适合快速异常情况检测,但不包含完整的请求详细信息。

- 日志包含完整的取证信息,但查询大型数据集可能需要更长的时间。

仪表板结构

WAF Insights 体验分为两个主要选项卡:

监控 - 高级报告和趋势跟踪。

分类处理 - 深入调查事件。

每个选项卡提供不同的视角,并经常一起使用:在 “监视”选项卡中监视整体运行状况,然后使用 “会审”选项卡 调查异常情况。

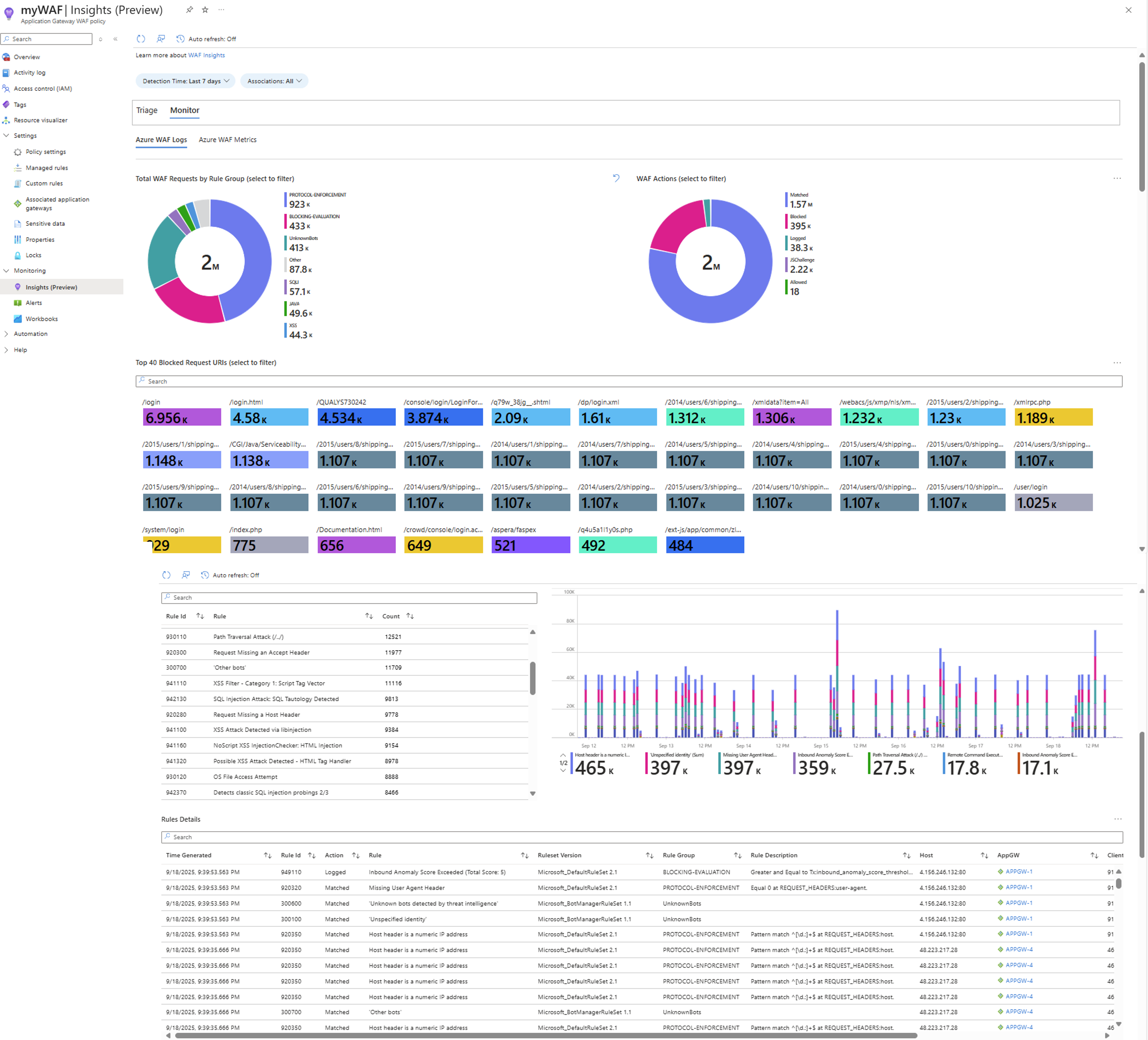

监视选项卡

“监视”选项卡通过两个主要视图( WAF 日志 和 WAF 指标)提供可见性和报告。

WAF 日志视图提供从 LAW 中的 AzureDiagnostics 表获取的详细请求级透视。 它包括可视化效果,例如按规则组列出的 WAF 请求总数、按类型列出的 WAF 操作(例如已阻止)、阻止次数最多的 URI、触发次数最多的规则、随时间变化的规则,以及触发规则事件的详细信息,例如:时间戳、主机、AppGW 实例和客户端 IP。 分析师还可以通过跟踪 ID、查看最有问题的 IP 来关联数据,并检查相关请求以检测目标攻击、验证规则有效性和支持审核或合规性评审。

WAF 指标视图使用 Azure Monitor 指标提供对 WAF 活动的近实时可见性。 它包括显示 WAF 请求总数的可视化效果,按联盟(包括阻止和未阻止的请求)显示的管理规则匹配项、JS 挑战请求计数和自定义规则匹配项。 此数据有助于检测突发流量激增、监视规则行为、评估 JS 质询强制实施以及验证正确的策略配置。 指标提供了一种操作视角,补充了日志所提供的详细取证见解。

Azure WAF 洞察仪表板的 WAF 指标选项卡的屏幕截图。

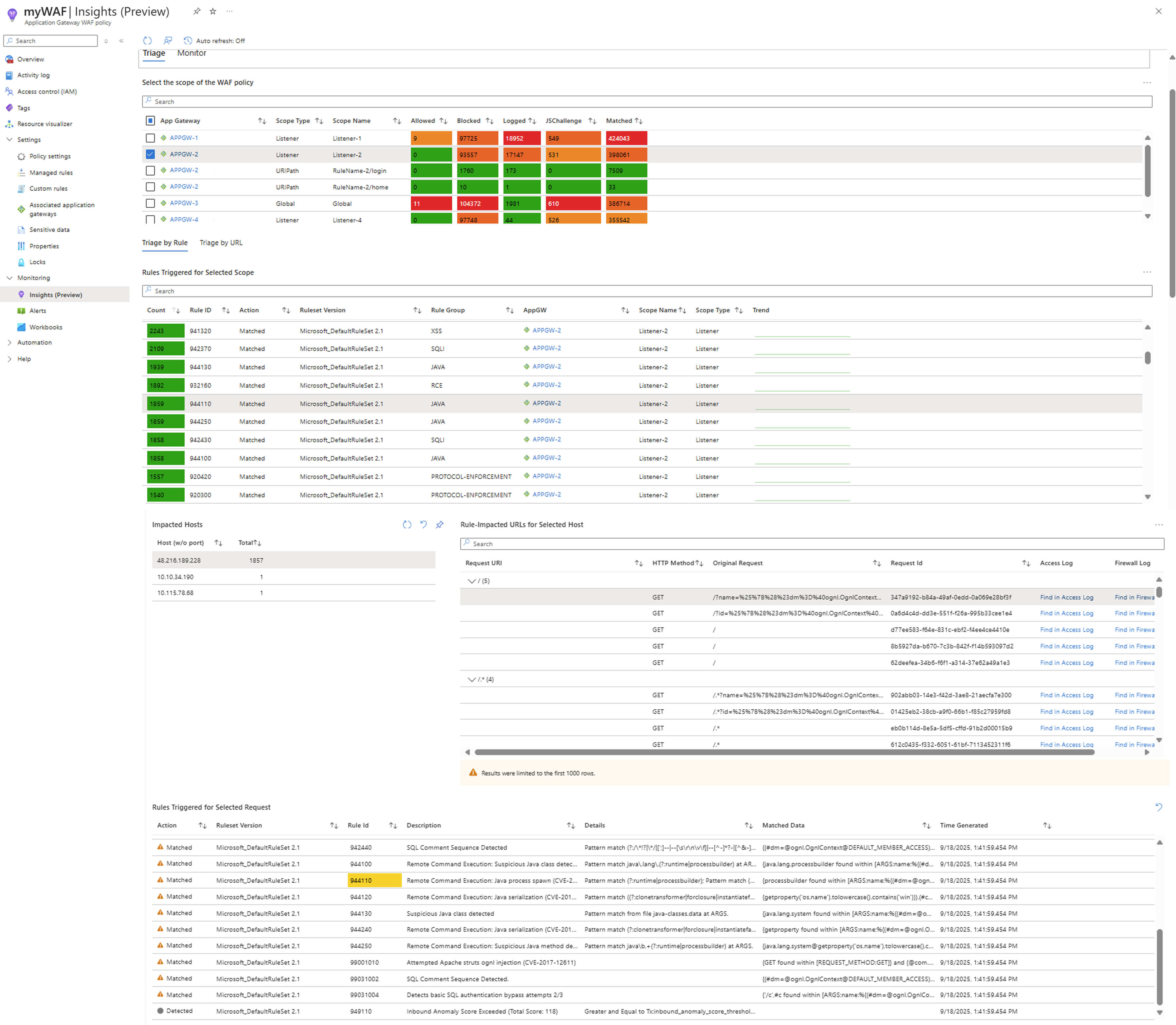

会审选项卡

“分诊”选项卡是为调查和排查 WAF 事件而构建的。 它使用 Log Analytics 工作区(LAW)中的 AzureDiagnostics 中的数据,并支持两种调查模式: 按规则分类 和 按 URL 进行会审。 除了第一个可视化组件以外,每个组件都会根据上一步的选择进行动态筛选,从而实现自然的逐层深入,范围从广泛缩小到特定的受影响请求。

按规则进行优先级排序

在 “按规则分类”中,调查从触发的规则开始。 流程首先从选择 WAF 策略范围(全局、侦听器或 URI 路径)开始。 接下来,可以查看触发规则的概述,包括规则 ID、作、规则集版本、范围和受影响的请求数。 此后,调查深入分析到受影响的主机、URLs和单个交易。 此方法有助于确定哪些规则对大多数受阻流量负责、检测误报,并了解哪些主机和 URL 受影响最大。

按 URL 进行分类

在 “按 URL 分类”中,调查以 URL 路径开头。 分析人员选择相关的应用程序网关和策略范围,确定面向特定 URL 的主机或 IP,并查看这些请求中被触发的规则。 此方法可用于调查敏感终结点上的可疑活动,例如登录页、验证阻止的请求是合法还是恶意,以及跨 URL 映射攻击模式。

仪表板摘要

| 仪表板 | Purpose | 调查流程 | 示例用例 |

|---|---|---|---|

| 监视器 - WAF 日志 | 基于日志的监视 | 从 LAW 拉取结构化数据 | 验证策略有效性,执行审核,调查请求 |

| 监视器 - WAF 指标 | 基于指标的监测 | 使用 Azure Monitor 指标 | 准实时监视,检测异常,跟踪趋势 |

| 按规则分类 | 按规则 ID 调查 | 范围→规则→主机→ URL → 请求 | 识别干扰规则,分析数据块,精细调整规则 |

| 按 URL 进行分类 | 按 URL 路径调查 | 作用范围 → URL → 主机 → 规则 → 请求 | 调查对敏感终结点的攻击,验证规则有效性 |

术语表

Association:WAF 策略与 Application Gateway 侦听器或路径之间的绑定。

范围:WAF 策略应用级别(侦听器、URI 路径、全局)。

规则 ID:WAF 触发的托管规则的标识符。

LAW (Log Analytics 工作区):存储并查询日志的存储库。

指标:针对快速监视优化的聚合计数器。

限制和注意事项

延迟: 指标几乎是实时的,但日志可能有引入延迟(通常为 1-5 分钟)。

保留: 确保 Log Analytics 保留期配置为符合合规/审核需求。

Scale:大量诊断日志可能会增加查询延迟和存储成本。

特定于资源的模式: 目前不支持特定于资源的表。 该解决方案仅依赖于将诊断设置以流式传输方式发送到 Log Analytics,并且仅在 Azure Diagnostics 模式下运行。

最佳做法

始终启用 指标和日志 来平衡可见性和详细信息。

每天使用“监控”选项卡了解运作情况,并在事件期间按需使用“分诊”选项卡。

在按规则优先排序视图中定期查看噪声规则,以微调WAF配置。

针对 WAF 指标的突发峰值(例如质询请求或阻止的请求)配置警报。

使仪表板与 事件响应工作流保持一致,确保安全和网络团队使用相同的视图进行协作。

相关内容

使用 Azure Log Analytics 检查日志 - Azure Application Gateway