本文介绍如何限制对搜索服务公共终结点的 入站 网络访问。 可以将 IP 防火墙规则配置为仅允许从特定 IP 地址、地址范围或子网进行访问。 还可以为受信任的Azure服务启用异常。

防火墙规则控制哪些客户端可以将请求(查询、索引、管理操作)发送到搜索服务。 它们不会影响从搜索服务到外部资源的 出站 连接。 有关出站安全性,请参阅 Indexer 访问受Azure网络安全保护的内容。

先决条件

Azure AI 搜索 服务(基本层或更高级别)。 免费层不支持防火墙配置。

搜索服务的所有者或参与者权限。

限制和注意事项

某些工作流需要访问公共终结点。 具体而言,Azure 门户中的 导入数据向导连接到内置(托管)示例数据,并通过公共终结点嵌入模型。 有关详细信息,请参阅 导入向导中的安全连接。

网络规则的范围限定为针对搜索服务的公共终结点的数据平面操作,包括创建索引、查询索引以及 搜索服务 REST API 中描述的所有其他操作。

有关服务管理的控制平面操作,请参阅 Azure 资源管理器 支持的网络保护。

如果在使用示例数据进行概念证明测试的早期阶段,请考虑推迟网络访问控制,直到需要它们。

配置网络访问

本部分介绍如何在 Azure 门户中为搜索服务配置网络访问。 或者,可以使用 Search Management REST API、Azure PowerShell 或 Azure CLI。

配置网络访问:

在 Azure 门户中,转到你的搜索服务。

在左窗格中,选择 “设置>网络”。

对于 公用网络访问,请选择 “所选 IP 地址”。 仅当配置专用终结点时,才请选择“已禁用”。

截图显示 Azure 门户中的网络访问选项。 在 IP 防火墙下,选择 “添加客户端 IP 地址”。

此步骤将创建一个入站规则,该规则允许设备的公共 IP 地址访问搜索服务。

截图显示如何在 Azure 门户中配置 IP 防火墙。 小窍门

门户使用您的客户端 IP 地址来建立直接连接。 如果客户端位于允许的 IP 列表中,则可以使用所有门户功能,无需额外配置。

为向搜索服务发送请求的其他设备或服务添加客户端 IP 地址。 使用 CIDR 格式。 例如,8.8.8.0/24 表示从 8.8.8.0 到 8.8.8.255 的 IP 地址。

若要获取Azure服务的公共 IP 地址,请参阅 Azure IP 范围和服务标记。 如果搜索客户端托管在 Azure 函数中,请参阅 Azure 函数中的 IP 地址。

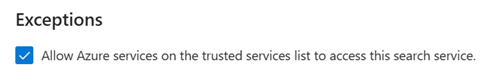

(可选)在 Exceptions 下,选择受信任的服务列表中的 Allow Azure 服务以访问此搜索服务。

此异常允许具有有效托管标识和角色分配的受信任Azure服务绕过防火墙。 有关详细信息,请参阅 授予访问受信任的 Azure 服务的权限。

保存更改。

这些更改可能需要几分钟才能生效。 请等待至少 15 分钟,然后解决与网络配置相关的问题。

启用 IP 访问控制策略后,来自允许列表外的 IP 地址的请求将被拒绝,并出现 403 禁止 响应。

授予对受信任Azure服务的访问权限

如果启用了受信任的服务异常,搜索服务将接受来自受信任Azure资源的请求,而无需检查 IP 地址。 每个受信任的资源必须具有一个托管标识(可以是系统分配或用户分配,但通常为系统分配),以及一个在 Azure AI 搜索 上授予数据和操作权限的角色分配。

Azure AI 搜索的受信任服务列表包括:

- 用于Azure 机器学习的

Microsoft.MachineLearningServices。

Azure 机器学习将请求发送到Azure AI 搜索(例如在代理检索或集成向量化期间)时,通常会使用此异常。

受信任的资源必须具有托管标识

若要为Azure 机器学习设置托管标识,请参阅以下文章:

设置托管身份:

- 在 Azure 门户 中转到搜索资源。

- 在左窗格中,选择 “资源管理>标识”。

- 使用切换按钮启用系统分配的托管标识。

受信任的资源必须具有角色分配

Azure资源具有托管标识后,在Azure AI 搜索上分配角色,以授予托管标识权限。 分配的角色取决于工作负荷:

- 搜索服务贡献者用于对象级操作,例如创建索引或知识库。

- 搜索索引数据提供者 用于读写内容访问。

- 搜索索引数据读取器 用于只读内容访问。

分配角色时,选择 Managed identity 作为成员类型,然后选择 AI 搜索服务或Azure 机器学习资源的系统分配标识。

注意

本文介绍对搜索服务的 入站 请求的受信任异常。 Azure AI 搜索还位于其他Azure资源的受信任服务列表中。 例如,可以将受信任服务例外用于 从 Azure AI 搜索 到 Azure 存储 的 indexer 连接。

后续步骤

通过防火墙允许请求后,必须对其进行身份验证和授权。 可以使用两个选项: