企业帐户类型的治理角色和权限

重要

本权限文章介绍使用新数据目录的新 Microsoft Purview 门户中的 Microsoft Purview 数据治理权限。

- 有关使用经典数据目录的新 Microsoft Purview 门户中的治理权限,请参阅经典数据目录的治理权限

- 有关经典 Microsoft Purview 门户中的数据治理权限,请参阅 Microsoft Purview 治理门户中的权限一文。

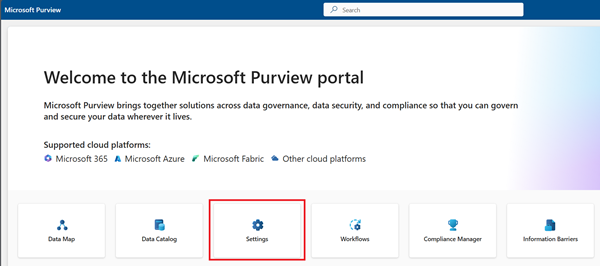

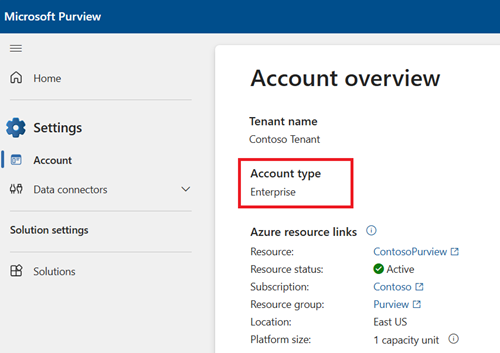

Microsoft Purview 数据治理在 Microsoft Purview 门户中有两种解决方案:Microsoft Purview 数据映射和 Microsoft Purview 数据目录。 这些解决方案使用租户/组织级别权限、现有数据访问权限和域/集合权限来为用户提供对治理工具和数据资产的访问。 可用的权限类型由 Microsoft Purview 帐户类型决定。 可以在 Microsoft Purview 门户中的“设置”卡和“帐户”下查看帐户类型。

| 帐户类型 | 租户/组织权限 | 数据访问权限 | 域和集合权限 | 数据目录权限 |

|---|---|---|---|---|

| 企业 | x | x | x | x |

有关每种权限类型的详细信息,请查看以下指南:

- 租户/组织权限 - 在组织级别分配,提供一般权限和管理权限。

- 数据目录权限 - Microsoft Purview 数据目录中的权限,供用户浏览和管理目录。

- 域和集合级别权限 - Microsoft Purview 数据映射中的权限,授予对 Microsoft Purview 中数据资产的访问权限。

- 数据访问权限 - 用户在其 Azure 数据源上已拥有的权限。

有关基于帐户类型的权限的详细信息,请查看以下指南:

重要

对于在 Microsoft Entra ID 中新建的用户,即使应用了正确的权限,也可能需要一些时间才能传播权限。

租户级角色组

在组织级别分配的租户级别角色组为 Microsoft Purview 数据映射和数据目录提供一般权限和管理权限。 如果你正在管理 Microsoft Purview 帐户或组织的数据治理策略,可能需要其中的一个或多个角色。

当前可用的治理租户级角色组包括:

| 角色组 | 说明 | 帐户类型可用性 |

|---|---|---|

| Purview 管理员 | 创建、编辑和删除域并执行角色分配。 | 企业帐户 |

| 数据源管理员 | 在 Microsoft Purview 数据映射中管理数据源和数据扫描。 | 企业帐户 |

数据目录权限

Microsoft Purview 数据目录还使用三个级别的权限来允许用户访问数据目录中的信息:

- 数据管理 - 具有数据管理管理员角色的租户/组织级别角色组。 该角色为治理域创建者委派了第一级访问权限。 (此角色不会在数据目录中显示,但会影响你在数据目录中分配权限的能力。)

- 目录级别权限 - 为治理域授予所有权以及授予对健康管理的访问权限的权限。

- 治理域级别权限 - 用于访问和管理特定治理域内资源的权限。

目录级别权限

在数据目录本身上分配的权限,仅提供高级访问权限。

| 角色 | 说明 | 应用程序 |

|---|---|---|

| 治理域创建者 | 创建域并委派治理域所有者(或默认保持治理域所有者) | 数据目录 |

| 数据运行状况所有者 | 在运行状况管理中创建、更新和读取项目。 | 运行状况管理 |

| 数据运行状况读取者 | 可以在运行状况管理中读取项目。 | 运行状况管理 |

如何分配目录级别角色

重要

若要在 Microsoft Purview 中分配角色,用户需是租户/组织级别的数据治理管理员。

- 在“Microsoft Purview 门户”中,选择“设置”。

- 在“解决方案设置”下选择“数据目录”。

- 选择“角色和权限”。

- 选择“治理域创建者”或其他角色的添加用户图标。

- 搜索要添加的用户。

- 选择用户。

- 选择“保存”。

治理域级别权限

提示

必须将“治理域所有者”委托给运行数据治理或数据目录的人员,因为必须具有此角色才能开始生成治理域、数据产品、术语表等项目。建议至少分配两个人作为治理域所有者。

治理域权限提供特定业务域中的访问权限,应向数据专家和治理用户授予这些权限,使其能够读取和管理治理域中的对象。

下面是 Microsoft Purview 数据目录中当前可用的治理域角色:

| 角色 | 说明 |

|---|---|

| 治理域所有者 | 能够委派所有其他治理域权限、配置数据质量扫描警报和设置域级访问策略。 |

| 治理域读者 | 能够读取治理域以及监视其元数据和功能。 |

| 数据专员* | 在其治理域中创建、更新和读取项目与策略。 还可以读取其他治理域中的项目。 |

| 数据产品所有者* | 仅在其治理域内创建、更新和读取数据产品。 可以读取其他域中的项目,以在概念之间建立关系。 |

| 数据目录读取者 | 将所有域中的已发布概念读取到目录。 |

| 数据质量专员 | 能够使用数据质量功能,例如数据质量规则管理、数据质量扫描、浏览数据质量见解、数据质量计划、作业监视、配置阈值和警报。 |

| 数据质量读取者 | 浏览所有数据质量见解、数据质量规则定义和数据质量错误文件。 此角色无法运行数据质量扫描和数据分析作业,且无权访问数据分析列级别见解。 |

| 数据质量元数据读取者 | 浏览数据质量见解(分析结果列级别见解除外)、数据质量规则定义和规则级别分数。 此角色无权访问错误记录,且无法运行分析和 DQ 扫描作业。 |

| 数据分析专员 | 运行数据分析作业,并有权浏览数据分析见解详细信息。 此角色还可以浏览所有数据质量见解,并可以监视分析作业。 此角色无法创建规则,且无法运行数据质量扫描。 |

| 数据分析读取者 | 此角色拥有浏览所有数据质量见解所需的权限,并可以向下钻取分析结果以浏览列级别的统计信息。 |

注意

*若要将数据资产添加到数据产品,数据产品所有者和数据专员还需拥有数据映射权限,这样才能读取数据映射中的这些数据资产。

搜索完整数据目录的权限

无需在数据目录中拥有特定权限即可搜索数据目录。 但是,搜索数据目录时将仅返回你有权在数据映射中查看的相关数据资产。

如果满足以下条件,用户可以在数据目录中查找数据资产:

对这些资产的权限的管理分别在资源级别和 Microsoft Purview 数据映射级别进行。 有关提供此访问权限的详细信息,请遵循提供的链接。

数据目录角色

下面是用于访问和管理 Microsoft Purview 数据目录的所有角色的完整列表。

| 角色 | 说明 | 权限级别 | 可用操作 |

|---|---|---|---|

| 数据治理管理员 | 将第一级访问权限委托给治理域创建者和其他应用程序级权限。 | 租户/组织 | roleassignment/read、roleassignment/write |

| 治理域创建者 | 创建域并委派治理域所有者(或默认保持治理域所有者)。 | 应用程序 | businessdomain/read、businessdomain/write |

| 治理域所有者 | 能够委派所有其他治理域权限、配置数据质量扫描警报和设置域级访问策略。 | 治理域 | roleassignment/read、roleassignment/write、businessdomain/read、businessdomain/write、dataquality/scope/read、dataquality/scope/write、dataquality/scheduledscan/read、dataquality/scheduledscan/write、dataquality/scheduledscan/execute、datahealth/alert/read、datahealth/alert/write、dataquality/monitoring/read、dataquality/monitoring/write、dataproduct/read、glossaryterm/read、okr/read、dataaccess/domainpolicy/read、dataaccess/domainpolicy/write、dataaccess/dataproductpolicy/read、dataaccess/glossarytermpolicy/read |

| 数据目录读取者 | 能够读取所有已发布域、数据产品、策略和 OKR。 | 治理域 | roleassignment/read、businessdomain/read、dataproduct/read、glossaryterm/read、okr/read、dataaccess/domainpolicy/read、dataaccess/glossarytermpolicy/read |

| 数据专员 | 在其治理域中创建、更新和读取关键数据元素、术语表术语、OKR 和策略。 它们还可以读取和构建与其他治理域中的概念的关系。 | 治理域 | roleassignment/read、businessdomain/read、dataquality/observer/write、dataproduct/read、data product/curate、glossaryterm/read、glossaryterm/write、okr/read、okr/write、dataaccess/domainpolicy/read、dataaccess/domainpolicy/write、dataaccess/dataproductpolicy/read、dataaccess/dataproductpolicy/write、dataaccess/glossarytermpolicy/read、dataaccess/glossarytermpolicy/write |

| 数据产品所有者 | 仅在其治理域内创建、更新和读取数据产品。 它们还可以读取和构建与治理域中的概念的关系。 | 治理域 | roleassignment/read、businessdomain/read、dataproduct/write、dataproduct/read、glossaryterm/read、okr/read、dataaccess/domainpolicy/read、dataaccess/dataproductpolicy/read、dataaccess/dataproductpolicy/write、dataaccess/glossarytermpolicy/read |

| 数据运行状况所有者 | 在运行状况管理中创建、更新和读取项目。 | 应用程序 | datahealth/read、datahealth/write |

| 数据运行状况读取者 | 可以在运行状况管理中读取项目。 | 应用程序 | datahealth/read |

| 数据质量专员 | 能够使用数据质量功能,例如数据质量规则管理、数据质量扫描、浏览数据分析和数据质量见解、数据质量计划、作业监视、配置阈值和警报。 | 治理域 | businessdomain/read、dataquality/scope/read、dataquality/scope/write、dataquality/scheduledscan/read、dataquality/scheduledscan/write、dataquality/scheduledscan/execute/action、datahealth/alert/read、datahealth/alert/write、dataquality/monitoring/read、dataquality/monitoring/write、dataquality/connection/write、dataquality/connection/read、dataquality/schemadetection/execute/action、dataquality/observer/read、dataquality/observer/write、dataquality/observer/execute/action、dataquality/history/scores/read、dataquality/history/ruledetails/read、dataquality/history/ruleerrorfile/read、dataquality/history/ruleerrorfile/delete、dataquality/history/ruleerrorfile/delete、dataquality/history/delete、dataproduct/read、glossaryterm/read |

| 数据质量读取者 | 浏览所有数据质量见解和数据质量规则定义。 此角色无法运行数据质量扫描和数据分析作业,且无权访问数据分析列级别见解。 | 治理域 | dataquality/connection/read、dataquality/observer/read、dataquality/observer/execute/action、dataquality/history/scores/read、dataquality/history/ruledetails/read |

| 数据分析读取者 | 此角色拥有浏览所有分析见解所需的权限,并可以向下钻取分析结果以浏览列级别的统计信息。 | 治理域 | dataquality/connection/read、dataquality/profile/read、dataquality/profilehistory/read |

数据映射权限

域和集合是 Microsoft Purview 数据映射用来将资产、源和其他项目分组到层次结构中的工具,以实现可发现性,并管理 Microsoft Purview 数据映射中的访问控制。

域和集合权限

Microsoft Purview 数据映射使用一组预定义的角色来控制具体的人员可以访问帐户中的哪些具体内容。 这些角色目前是:

- 域管理员(仅限域级别)- 可以在域中分配权限并管理其资源。

- 集合管理员 - 需要将角色分配给 Microsoft Purview 治理门户中的其他用户或管理集合的用户角色。 集合管理员可以将用户添加到他们作为管理员的集合上的角色。 他们还可以编辑集合及其详细信息,并可以添加子集合。 根集合的集合管理员自然而然也会获得对 Microsoft Purview 治理门户的权限。 如果需要更改根集合管理员,可以按照以下部分中所述的步骤进行操作。

- 数据策展人 - 提供对数据目录的访问权限以管理资产、配置自定义分类、创建和管理术语表术语和查看数据资产见解的角色。 数据管理者可以创建、读取、修改、移动和删除资产。 他们还可以将注释应用于资产。

- 数据阅读者 - 一种提供对数据资产、分类、分类规则、集合和术语表术语的只读访问权限的角色。

- 数据源管理员 - 允许用户管理数据源和扫描的角色。 如果用户仅被授予给定数据源的“数据源管理员”角色,则用户可以使用现有扫描规则运行新扫描。 若要创建新的扫描规则,则还必须向用户授予“数据读取者”或“数据管护者”角色。

- 见解读取者 - 该角色提供对集合的见解报告的只读访问权限,见解读取者在集合中还至少具有“数据读取者”角色。 有关详细信息,请参阅见解权限。

- 策略作者 - 允许用户通过 Microsoft Purview 中的数据策略应用查看、更新和删除 Microsoft Purview 策略的角色。

- 工作流管理员 - 该角色允许用户访问 Microsoft Purview 治理门户中的工作流创作页并在其具有访问权限的集合上发布工作流。 工作流管理员仅有权访问创作,因此至少需要集合上的数据读者权限才能访问 Purview 治理门户。

备注

此时,Microsoft Purview“策略创建者”角色不足以创建策略。 它还需要 Microsoft Purview“数据源管理员”角色。

重要

创建帐户的用户会自动分配为默认域上的域管理员和根集合上的集合管理员。

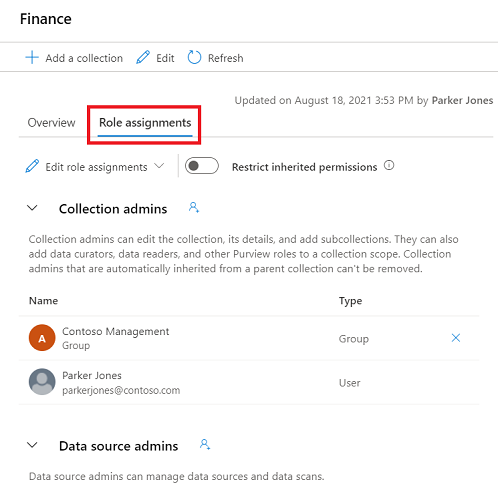

添加角色分配

打开 Microsoft Purview 数据映射。

选择要在其中添加角色分配的域或集合。

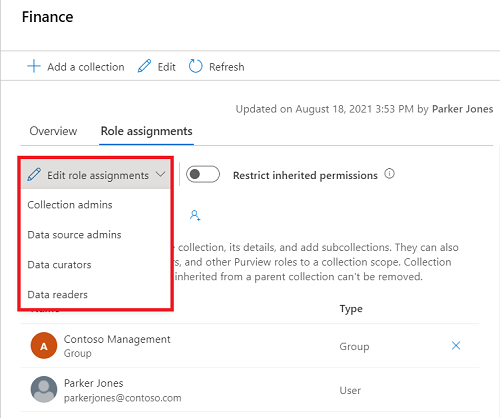

选择“角色分配”选项卡以查看集合或域中的所有角色。 只有集合管理员或域管理员能够管理角色分配。

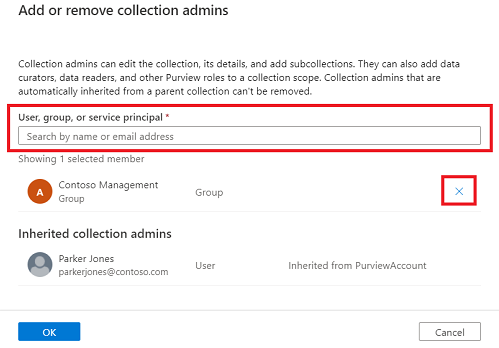

选择“编辑角色分配”或人像图标以编辑每个角色成员。

在文本框中键入内容,以搜索要添加到角色成员的用户。 选择“X”删除你不想要添加的成员。

选择“确定”保存更改,然后你将看到新用户已反映在“角色分配”列表中。

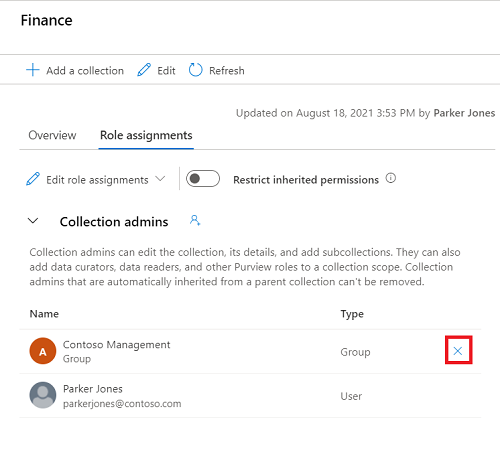

删除角色分配

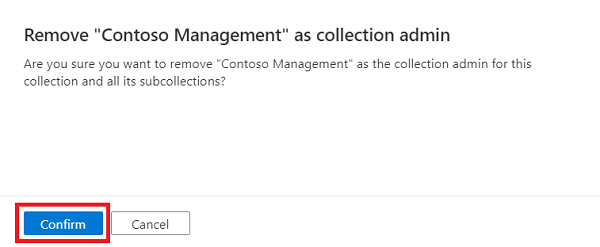

选择用户名旁边的“X”按钮删除角色分配。

如果确定要删除该用户,请选择“确认”。

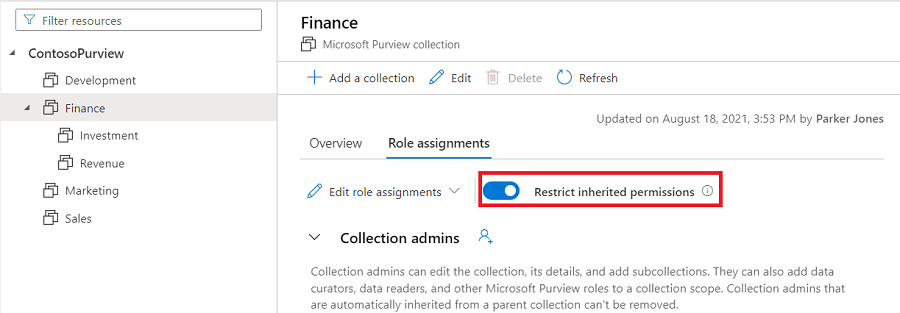

限制继承

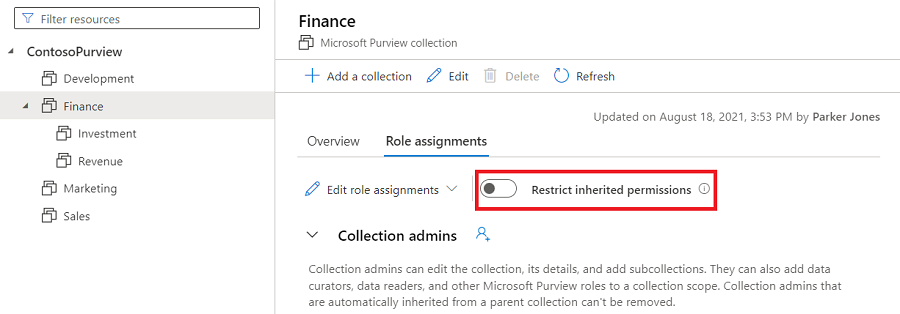

集合权限是从父集合自动继承的。 随时可以使用“限制继承的权限”选项来限制从父集合继承。

注意

目前无法限制来自默认域的权限。 在默认域分配的任何权限将由域的直接子集合继承。

限制继承后,需要直接将用户添加到受限制的集合才能为其授予访问权限。

导航到要在其中限制继承的集合,然后选择“角色分配”选项卡。

选择“限制继承的权限”并在弹出对话框中选择“限制访问权限”,以从此集合和所有子集合中删除继承的权限 。 集合管理员权限不受影响。

限制后,继承的成员将从集合管理员所需的角色中删除。

再次选择“限制继承的权限”切换按钮以恢复设置。

数据访问权限

数据访问权限是用户在其 Azure 数据源上已拥有的权限。 这些现有权限还可根据权限级别,授予访问和管理这些源的元数据的权限:

目前,这些功能仅适用于某些 Azure 源:

| 数据源 | 读取者权限 |

|---|---|

| Azure SQL 数据库 | 读取者或这些操作。 |

| Azure Blob 存储 | 读取者或这些操作。 |

| Azure Data Lake Storage Gen2 | 读取者或这些操作。 |

| Azure 订阅 | 订阅的读取权限,或者这些操作。 |

读取者角色包含足够的权限,但是如果要生成自定义角色,则用户需要包含以下操作:

| 数据源 | 读取者权限 |

|---|---|

| Azure SQL 数据库 | “Microsoft.Sql/servers/read”、“Microsoft.Sql/servers/databases/read”、“Microsoft.Sql/servers/databases/schemas/read”、“Microsoft.Sql/servers/databases/schemas/tables/read”、“Microsoft.Sql/servers/databases/schemas/tables/columns/read” |

| Azure Blob 存储 | “Microsoft.Storage/storageAccounts/read”、“Microsoft.Storage/storageAccounts/blobServices/read”、“Microsoft.Storage/storageAccounts/blobServices/containers/read” |

| Azure Data Lake Storage Gen2 | “Microsoft.Storage/storageAccounts/read”、“Microsoft.Storage/storageAccounts/blobServices/read”、“Microsoft.Storage/storageAccounts/blobServices/containers/read” |

| Azure 订阅 | “Microsoft.Resources/subscriptions/resourceGroups/read” |

读取者权限

对可用 Azure 资源至少拥有读取者角色的用户还可以在企业帐户类型中访问这些资源元数据。

用户可以在数据目录中搜索和浏览这些源中的资产,并查看其元数据。

下面是用户被视为“读取者”所需的资源权限:

| 数据源 | 读取者权限 |

|---|---|

| Azure SQL 数据库 | 读取者或这些操作。 |

| Azure Blob 存储 | 读取者或这些操作。 |

| Azure Data Lake Storage Gen2 | 读取者或这些操作。 |

| Azure 订阅 | 订阅或这些操作的读取权限。 |

所有者权限

拥有所有者角色或对可用 Azure 资源拥有写入权限的用户可在企业帐户类型中访问和编辑这些资源的元数据。

所有者可以在数据目录中搜索和浏览这些源中的资产,并查看其元数据。 他们还可以更新和管理这些资源的元数据。 有关此元数据策展的详细信息,请参阅元数据策展一文。

下面是用户被视为“所有者”所需的资源权限:

| 数据源 | 所有者权限 |

|---|---|

| Azure SQL 数据库 | “Microsoft.Sql/servers/write”、“Microsoft.Sql/servers/databases/write”、“Microsoft.Authorization/roleAssignments/write” |

| Azure Blob 存储 | “Microsoft.Storage/storageAccounts/write”、“Microsoft.Authorization/roleAssignments/write” |

| Azure Data Lake Storage Gen2 | “Microsoft.Storage/storageAccounts/write”, “Microsoft.Authorization/roleAssignments/write” |

企业版本中的权限

所有用户都能够查看其至少具有读取权限的可用源的数据资产。 所有者用户能够管理其至少具有“所有者/写入”权限的资产的元数据。 有关详细信息,请参阅数据访问权限部分。

还可以使用租户级别角色组来分配额外权限。

还可在 Microsoft Purview 数据映射中分配权限,以便用户可以浏览其还没有数据访问权限的数据映射或数据目录搜索中的资产。

可以分配数据目录权限,以授予用户使用数据目录应用程序生成数据治理解决方案的权限。

数据资产生命周期示例

为了了解权限在数据映射和数据目录之间的工作方式,让我们看看环境中 Azure SQL 表的完整生命周期:

| 步骤 | 角色 | 角色分配级别 |

|---|---|---|

| 1.在数据映射中注册 Azure SQL 数据库 | 数据源管理员 | 数据映射权限 |

| 2.在数据映射中扫描 Azure SQL 数据库 | 数据管护者或数据源管理员 | 数据映射权限 |

| 3.管护并认证 Azure SQL 表 | 数据管护者 | 数据映射权限 |

| 4.在 Microsoft Purview 帐户中创建治理域 | 治理域创建者 | 应用程序级别角色 |

| 5.在治理域中创建数据产品 | 治理域所有者和/或数据产品所有者 | 治理域级别角色 |

| 6.将 Azure SQL 表作为资产添加到数据产品 | 数据产品所有者和/或专员 | 治理域级别角色 |

| 7.将访问策略添加到数据产品 | 数据产品所有者和/或专员 | 治理域级别角色 |

| 8.用户搜索数据目录,查找符合其需求的数据资产 | 资产权限或数据读取者权限 | 资产权限或数据映射权限 |

| 9.用户搜索数据产品,查找符合其需求的产品 | 数据目录读取者 | 应用程序级别角色 |

| 10。用户请求访问数据产品中的资源 | 数据目录读取者 | 应用程序级别角色 |

| 11.用户查看数据运行状况见解以跟踪其数据目录的运行状况 | 数据运行状况读取者 | 应用程序级别角色 |

| 12.用户想要开发一个新报告来跟踪其目录中的数据运行状况进度 | 数据运行状况所有者 | 应用程序级别角色 |