Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Azure中的网络服务提供各种网络功能,这些功能可以一起使用或单独使用。 选择以下每个网络方案来了解有关它们的详细信息:

- Networking foundation:Azure网络基础服务为 Azure - Virtual Network (VNet)、Private Link、Azure DNS、Azure Bastion 中的资源提供核心连接、路由服务器、NAT 网关和流量管理器。

- 加载均衡和内容传送:Azure负载均衡和内容交付服务允许管理、分发和优化应用程序和工作负载-Load balancer、Application Gateway和Azure Front Door。

- 混合连接:Azure混合连接服务确保您与 Azure 中的资源之间的安全通信,包括 VPN 网关、ExpressRoute、虚拟广域网和对等互连服务。

- Network security:Azure网络安全服务保护 Web 应用程序和 IaaS 服务免受 DDoS 攻击和恶意参与者 - 防火墙管理器、防火墙、防火墙、Web Application Firewall和 DDoS 防护。

- Network Management and monitoring:Azure网络管理和监视服务提供了用于管理和监视网络资源的工具-Network Watcher、Azure Monitor 和Azure Virtual Network Manager。

网络基础

本部分介绍在 Azure - Virtual Network (VNet)、Private Link、Azure DNS、Azure Bastion、路由服务器、NAT 网关和流量管理器中设计和构建网络环境的构建基块的服务。

虚拟网络

Azure Virtual Network (VNet)是 Azure 中专用网络的基本构建基块。 使用 VNet 可以:

- 在 Azure 资源之间进行通信:可以将虚拟机和其他几种类型的 Azure 资源部署到虚拟网络,例如 Azure 应用服务环境、Azure Kubernetes 服务(AKS)和 Azure 虚拟机规模集。 若要查看可部署到virtual network Azure资源的完整列表,请参阅 Virtual network 服务集成。

- 相互通信:您可以将虚拟网络彼此连接,使任一虚拟网络中的资源能够使用虚拟网络对等互连或Azure虚拟网络管理器进行通信。 连接的虚拟网络可以位于相同或不同的Azure区域中。 有关详细信息,请参阅虚拟网络对等互连和Azure虚拟网络管理器。

- 与 Internet 通信:默认情况下,virtual network中的所有资源都可以与 Internet 通信。 通过分配公共 IP 地址或公共 负载均衡器来与资源通信。 还可以使用 公共 IP 地址或公共负载均衡器来管理出站连接。

- 与本地网络通信:可以使用 VPN Gateway 或 ExpressRoute 将本地计算机和网络连接到 virtual network。

- 加密资源之间的流量:可以使用 Virtual network 加密加密virtual network中的资源之间的流量。

网络安全组

可以使用网络安全组筛选进出 Azure 虚拟网络中 Azure 资源的网络流量。 有关详细信息,请参阅网络安全组。

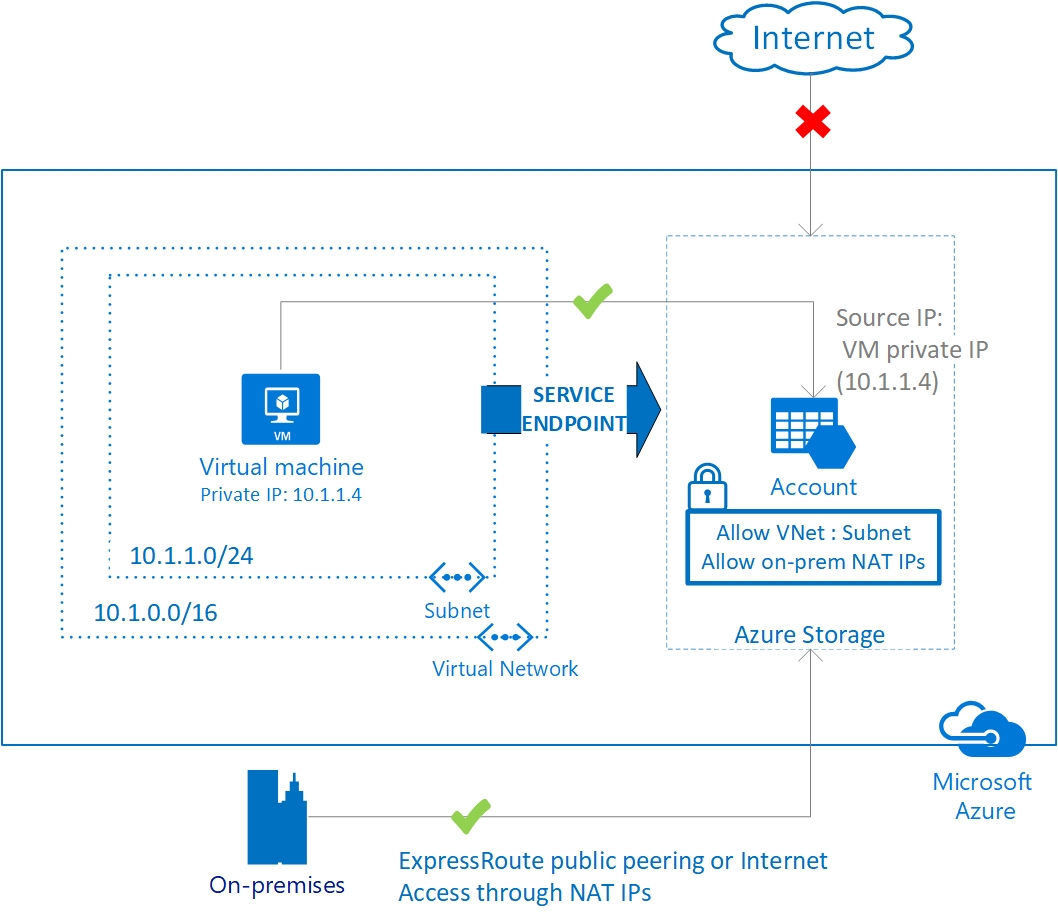

服务终结点

虚拟网络(VNet)服务终结点通过直接连接将虚拟网络的专用地址空间和虚拟网络的标识扩展到 Azure 服务。 终结点允许您将关键的 Azure 服务资源仅限于保护到您的虚拟网络。 从virtual network发往Azure服务的流量始终保留在Azure主干网络上。

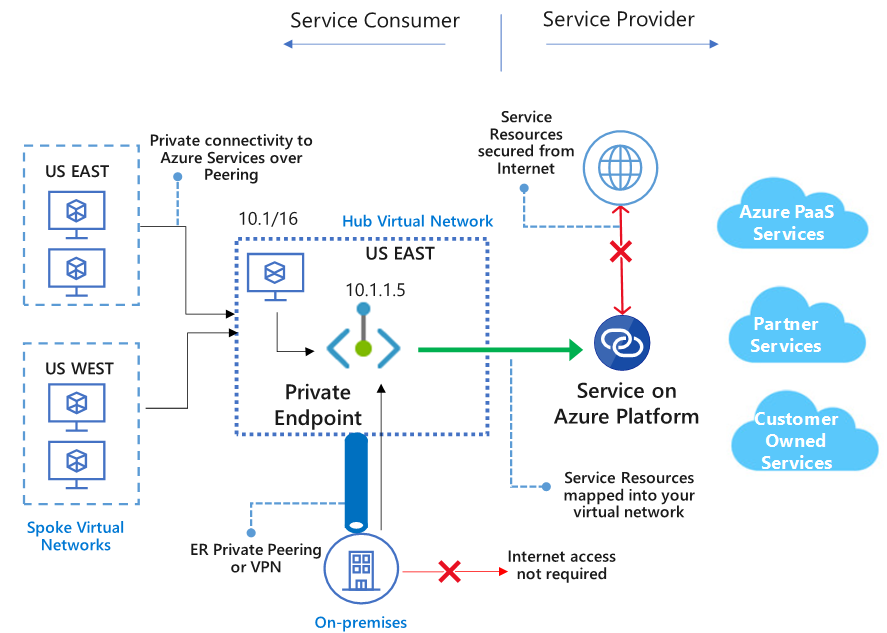

Azure Private Link

Azure Private Link 使你能够访问 Azure PaaS 服务(例如,Azure Storage 和 SQL 数据库),并通过虚拟网络中的专用终结点访问由 Azure 托管的客户自有/合作伙伴服务。 虚拟网络与服务之间的流量通过微软主干网络传输。 无需再将您的服务暴露在公共互联网上。 可以在virtual network中创建自己的private link服务并将其交付给客户。

Azure DNS

Azure DNS使用Azure基础结构提供 DNS 托管和解析。 Azure DNS由三个服务组成:

- Azure公共 DNS是 DNS 域的托管服务。 通过在 Azure 中托管域,可以使用与其他Azure服务相同的凭据、API、工具和计费来管理 DNS 记录。

- Azure Private DNS是虚拟网络的 DNS 服务。 Azure Private DNS 管理和解析虚拟网络中的域名,无需配置自定义的 DNS 解决方案。

- Azure DNS专用解析程序是一项服务,可用于从本地环境查询Azure DNS专用区域,反之亦然,而无需部署基于 VM 的 DNS 服务器。

使用 Azure DNS,可以托管和解析公共域、管理虚拟网络中的 DNS 解析,并在Azure和本地资源之间启用名称解析。

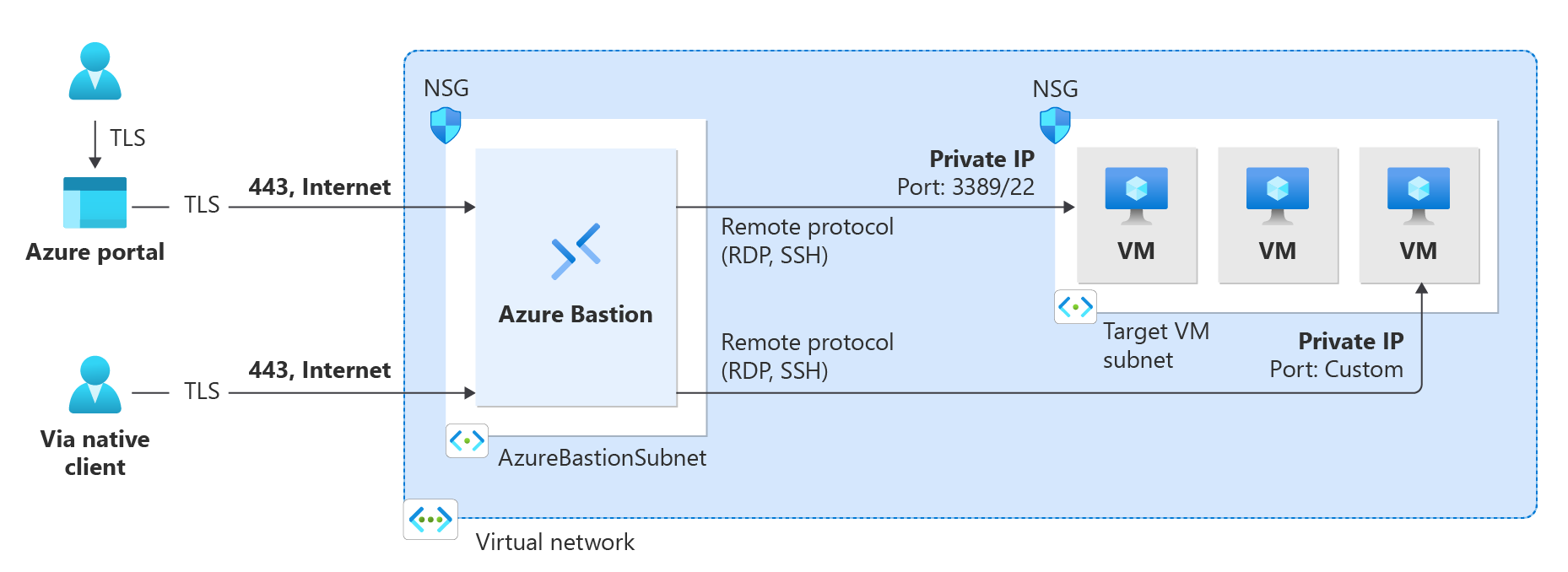

Azure Bastion

Azure Bastion是一项可在virtual network中部署的服务,可用于使用浏览器和Azure portal连接到虚拟机。 你还可以使用本地计算机上已安装的原生 SSH 或 RDP 客户端进行连接。 Azure Bastion 是一个由平台管理的 PaaS 服务,您可以在虚拟网络内部署。 它通过 TLS 直接从 Azure 门户提供与虚拟机的安全无缝 RDP/SSH 连接。 通过 Azure Bastion 进行连接时,virtual machines不需要公共 IP 地址、代理或特殊客户端软件。 有各种不同的 SKU/层可用于Azure Bastion。 你选择的层级会影响可用的功能。 有关详细信息,请参阅关于 Bastion 配置设置。

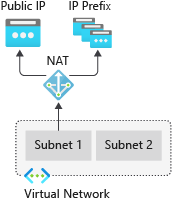

NAT 网关

NAT 网关简化了虚拟网络仅限出站的 Internet 连接。 在子网中配置后,所有出站连接将使用指定的静态公共 IP 地址。 无需直接将负载均衡器或公共 IP 地址附加到虚拟机,便可实现出站连接。 有关详细信息,请参阅 NAT 网关Azure是什么?

Traffic Manager

Azure Traffic Manager 是基于 DNS 的流量负载均衡器,使您可以以最佳方式将流量分发到全球 Azure 区域的服务,同时提供高可用性和快速响应能力。 流量管理器提供一系列流量路由方法来分发流量,例如优先级、加权、性能、地理位置、多值或子网路由方法。

下图演示了流量管理器的基于终结点优先级的路由方法:

Azure Traffic Manager“Priority”流量路由方法的图表。

有关流量管理器的详细信息,请参阅 什么是 Azure Traffic Manager?

负载均衡和内容分发

本部分介绍Azure中的网络服务,这些服务可帮助交付应用程序和工作负载-Load Balancer、Application Gateway和Azure Front Door Service。

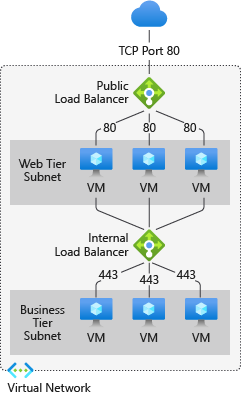

负载均衡器

Azure Load Balancer为所有 UDP 和 TCP 协议提供高性能、低延迟的第 4 层负载均衡。 它管理入站和出站连接。 可以配置公共和内部负载均衡终结点。 可以定义规则,将入站连接映射到后端池目标,使用 TCP 和 HTTP 运行状况探测选项来管理服务的可用性。

Azure负载均衡器有标准、区域和网关SKU可供选择。

下图显示了利用外部和内部负载均衡器的面向 Internet 的多层应用程序:

Application Gateway

Azure Application Gateway是一种 Web 流量负载均衡器,可用于管理流向 Web 应用程序的流量。 它是服务形式的应用程序传送控制器 (ADC),为应用程序提供各种第 7 层负载均衡功能。

下图显示了使用应用程序网关的基于 URL 路径的路由。

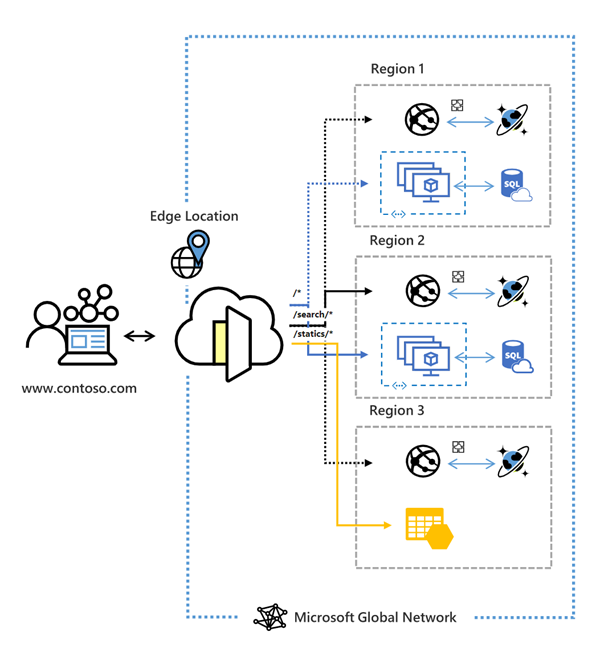

Azure Front Door

Azure Front Door使您能够定义、管理和监控您网站流量的全球路由,通过性能优化和即时全球故障切换来确保高可用性。 使用 Front Door,可以将全球(多区域)consumer和企业应用程序转换为强大的高性能个性化新式应用程序、API 和内容,这些应用程序可通过Azure面向全球受众。

混合连接

本部分介绍在本地网络与Azure (VPN Gateway、ExpressRoute、Virtual WAN 和对等互连服务)之间提供安全通信的网络连接服务。

VPN Gateway

VPN Gateway可帮助您从本地环境创建与虚拟网络的加密跨界连接,或者在多个 VNet 之间创建加密连接。 有不同的配置可用于VPN Gateway连接。 一些主要功能包括:

- 站点到站点 VPN 连接

- 点对站 VPN 连接

- VNet 到 VNet VPN 连接

下图展示了多个站点到同一虚拟网络的站点到站点 VPN 连接。 若要查看更多连接关系图,请参阅 VPN Gateway - 设计。

图显示多个站点到站点的 Azure VPN 网关连接。

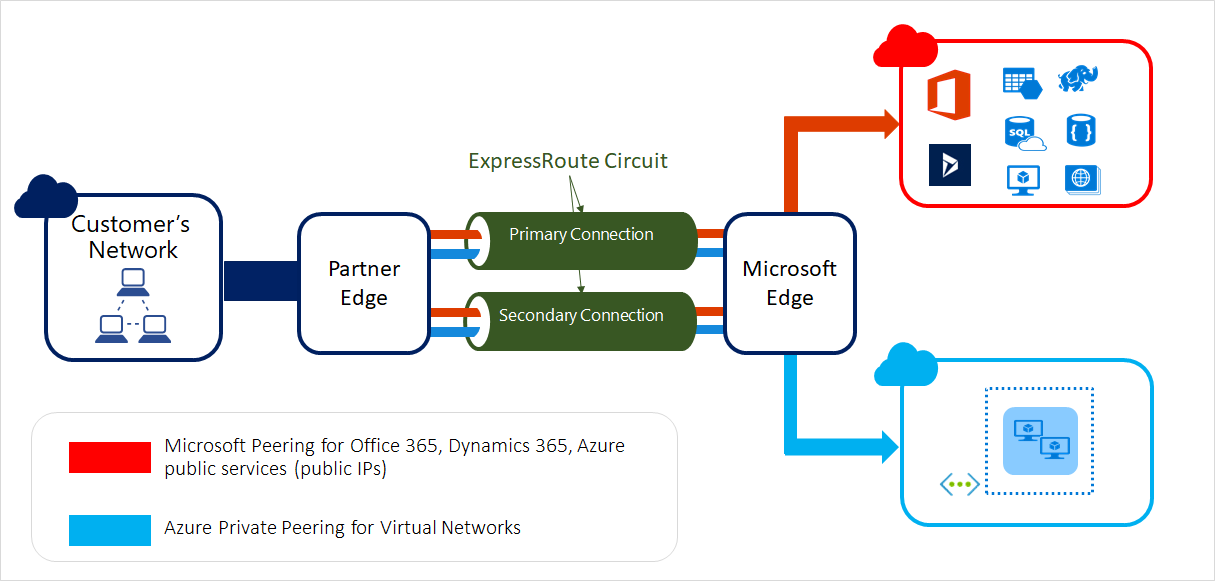

ExpressRoute

使用 ExpressRoute 可通过连接服务提供商所提供的专用连接,将本地网络扩展到 Microsoft 云。 此连接是专用连接。 流量不经过 Internet。 使用 ExpressRoute,可以建立与Microsoft cloud services的连接,例如Azure、Microsoft 365和Dynamics 365。

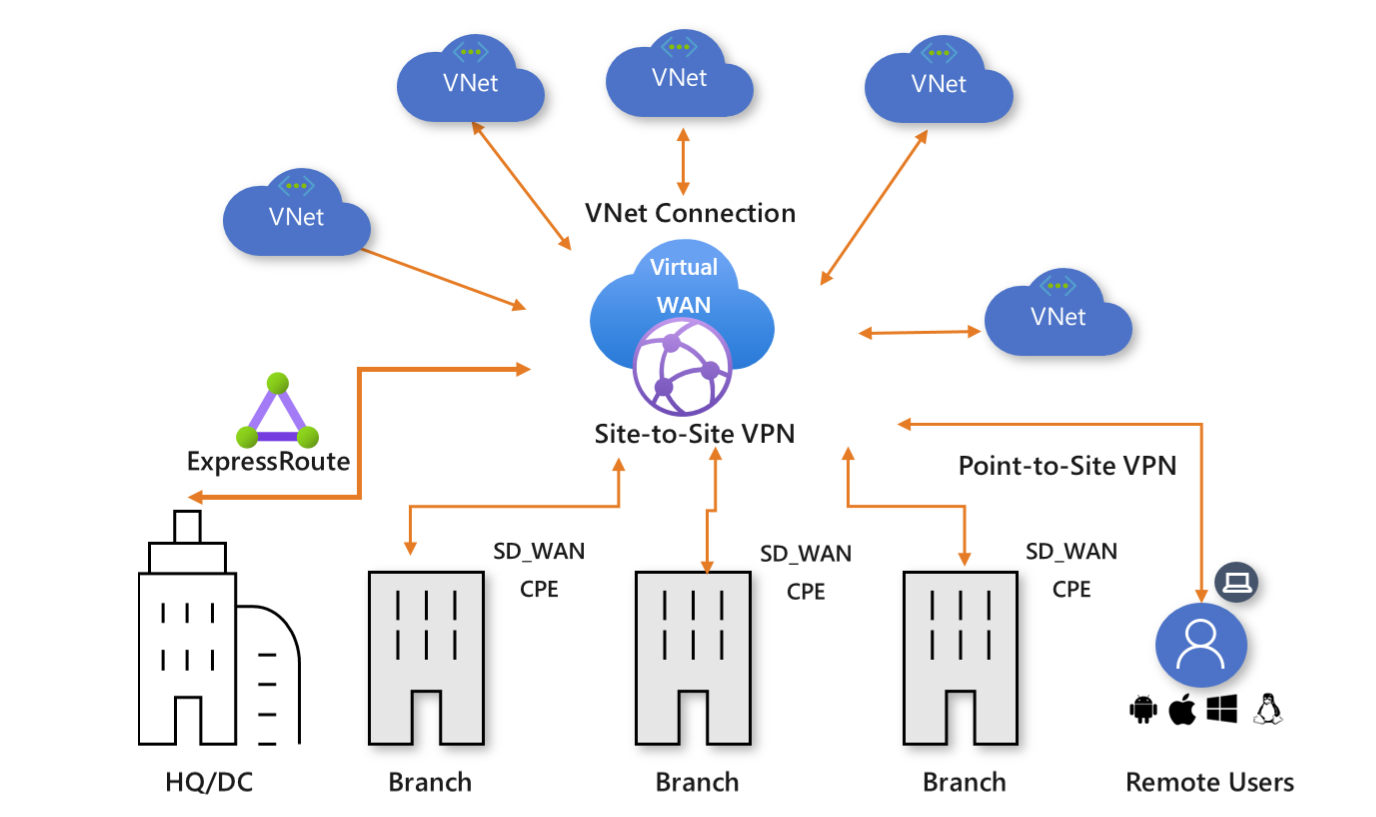

Virtual WAN

Azure Virtual WAN是一种网络服务,可将许多网络、安全性和路由功能结合在一起以提供单个作接口。 通过虚拟网络连接建立与 Azure 虚拟网络的连接。 一些主要功能包括:

- 分支连接(通过连接自动化技术以及 Virtual WAN 合作伙伴设备,如 SD-WAN 或 VPN CPE 实现)

- 站点到站点 VPN 连接

- 远程用户 VPN 连接(点对站点)

- 专用连接 (ExpressRoute)

- 云内部连接(虚拟网络的可传递连接)

- VPN ExpressRoute 互连

- 专用连接的路由、Azure Firewall和加密

网络安全

本部分介绍Azure中的网络服务,用于保护和监视网络资源 - 防火墙管理器、防火墙、Web Application Firewall和 DDoS 防护。

防火墙管理器

Azure Firewall Manager是一种安全管理服务,可为基于云的安全外围提供中心安全策略和路由管理。 防火墙管理器可以为两种不同类型的网络体系结构提供安全管理:安全虚拟中心和中心虚拟网络。 使用 Azure Firewall 管理器,可以跨Azure区域和订阅部署多个Azure Firewall实例,实施 DDoS 保护计划,管理web application firewall策略,并与合作伙伴安全即服务集成,以提高安全性。

安全虚拟中心和中心虚拟网络中多个Azure防火墙的示意图。

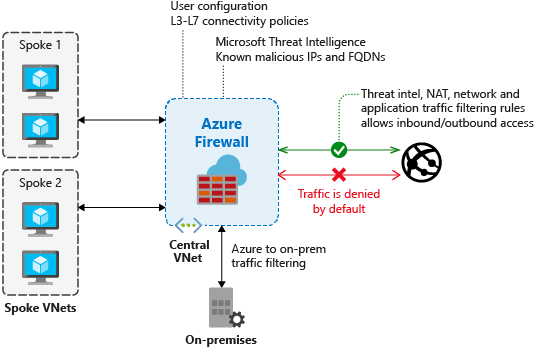

Azure Firewall

Azure Firewall是一种托管的基于云的网络安全服务,可保护Azure Virtual Network资源。 使用 Azure Firewall,可以跨订阅和虚拟网络集中创建、强制实施和记录应用程序和网络连接策略。 Azure Firewall为您的虚拟网络资源使用静态公共 IP 地址,允许外部防火墙识别源自您的虚拟网络的流量。

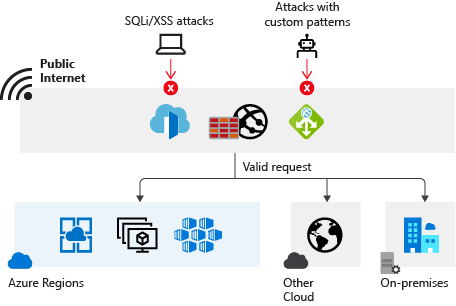

Web应用防火墙

Azure Web Application Firewall(WAF)为 Web 应用程序提供保护,防止常见的 Web 攻击和漏洞,例如 SQL 注入和跨站点脚本。 Azure WAF 通过开箱即用的托管规则提供对 OWASP 十大漏洞的保护。 此外,客户还可以配置自定义规则(客户管理的规则),用于根据源 IP 范围,以及标头、Cookie、表单数据字段或查询字符串参数等请求属性提供额外的保护。

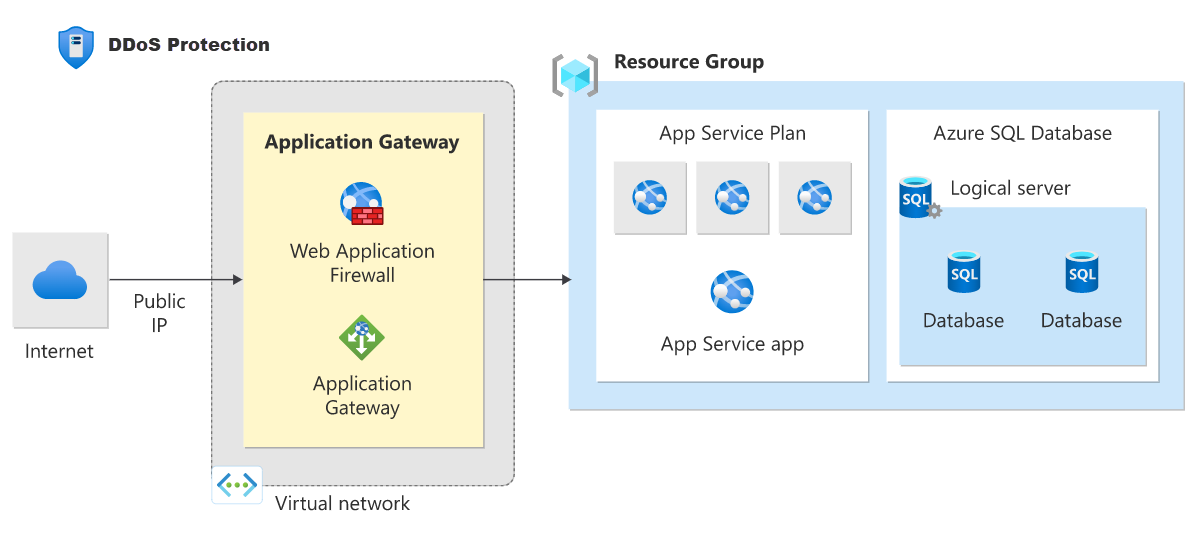

客户可以选择用 Application Gateway 的 Azure WAF 来部署,提供对公共和私有地址空间中的实体的区域保护。

DDoS 保护

Azure DDoS Protection针对最复杂的 DDoS 威胁提供对策。 此服务为虚拟网络中部署的应用程序和资源提供了增强的 DDoS 缓解功能。 此外,使用 Azure DDoS Protection 的客户可以访问 DDoS 快速响应支持,以便在主动攻击期间联系 DDoS 专家。

Azure DDoS Protection由两个层组成:

- DDoS 网络保护与应用程序设计最佳做法相结合,提供增强的 DDoS 缓解功能来防御 DDoS 攻击。 它会自动调整,以帮助保护虚拟网络中的特定 Azure 资源。

- DDoS IP 保护是一种按受保护 IP 进行计费的模型。 DDoS IP 保护包含与 DDoS 网络保护相同的核心工程功能,但在以下增值服务中将有所不同:DDoS 快速响应支持、成本保护和 WAF 折扣。

容器网络安全

容器网络安全是 高级容器网络服务的一部分。 高级容器网络服务提供对 AKS 网络安全的增强控制。 具有完全限定域名(FQDN)筛选等功能,由 Cilium 驱动的 Azure CNI 群集可以通过基于 FQDN 的网络策略,在 AKS 中实现 Zero Trust 安全体系结构。

网络管理和监视

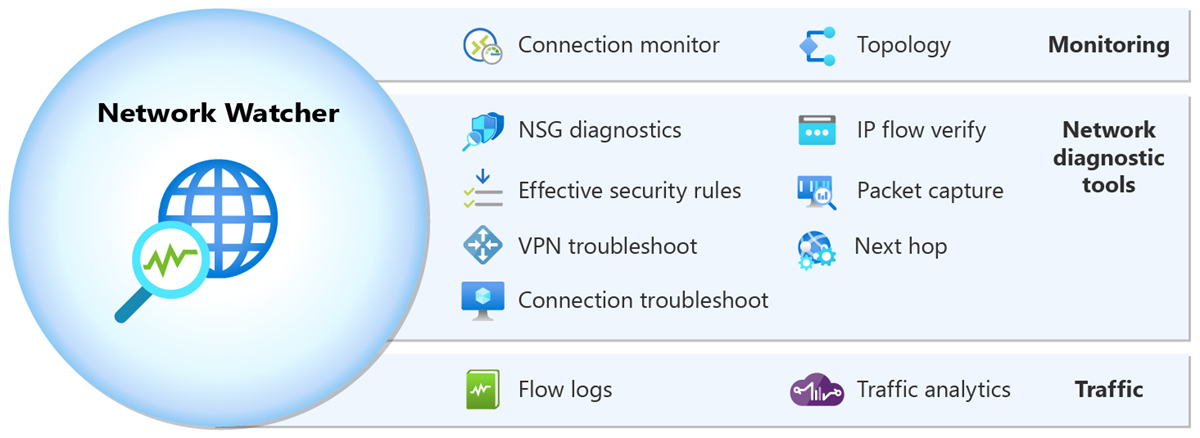

本部分介绍Azure中的网络管理和监视服务 - Network Watcher、Azure Monitor 和Azure Virtual Network Manager。

Azure Network Watcher

Azure Network Watcher提供了用于监视、诊断、查看指标以及启用或禁用Azure virtual network中资源的日志的工具。

Azure监视器

Azure Monitor通过提供全面的解决方案来收集、分析和处理云和本地环境中的遥测数据,最大限度地提高应用程序的可用性和性能。 它可以帮助你了解应用程序的性能,并主动识别影响应用程序及其所依赖资源的问题。

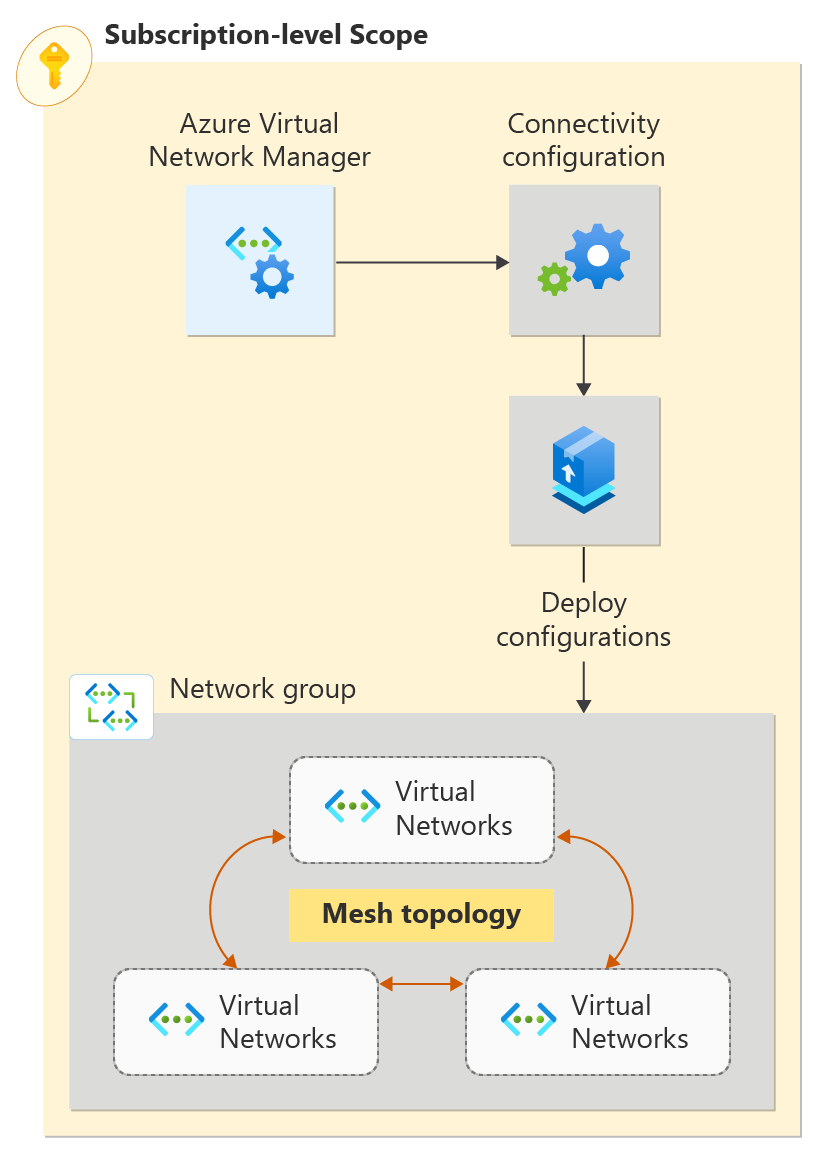

Azure Virtual Network Manager

Azure Virtual Network Manager是一项管理服务,可用于跨订阅对虚拟网络进行分组、配置、部署和管理。 使用 Virtual Network Manager,可以定义 network 组来标识和逻辑分段虚拟网络。 然后,可以确定所需的连接和安全配置,并一次性将这些配置应用于网络组中所有选定虚拟网络。

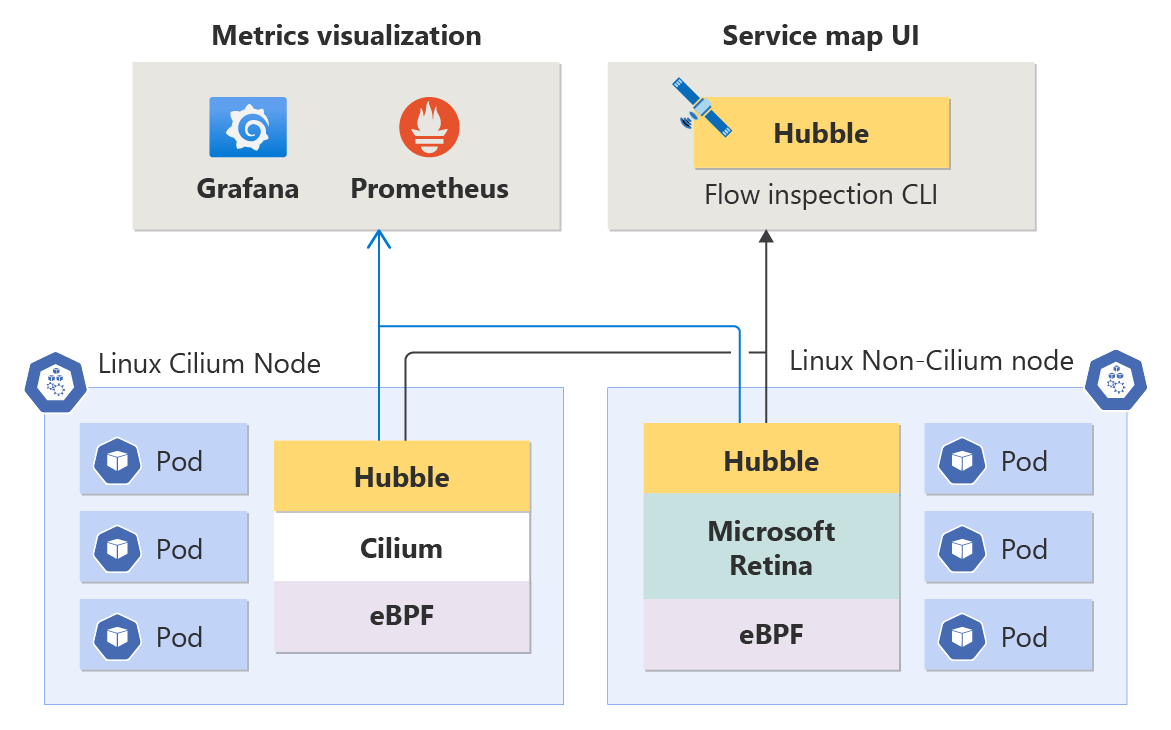

容器网络可观测性

容器网络可观测性是 高级容器网络服务的一部分。 高级容器网络服务使用 Hubble 的控制平面来全面了解 AKS 网络和性能。 它提供了节点级、Pod 级、TCP 和 DNS 指标的实时、详细见解,确保对网络基础结构进行全面监控。

后续步骤

- 通过完成创建您的第一个虚拟网络文章中的步骤,创建您的第一个虚拟网络,并将几台虚拟机连接到该网络。

- 通过完成《配置点到站点连接》文章中的步骤,将您的计算机连接到虚拟网络。

- 完成 创建面向 Internet 的负载均衡器 一文中的步骤,对从 Internet 到公共服务器的流量进行负载均衡。