许多 API 支持 OAuth 2.0 ,以确保只有有效用户有权访问,并限制用户有权访问的资源。 若要将 Azure API Management 的交互式开发人员控制台与此类 API 配合使用,该服务允许为 OAuth 2.0 用户授权配置外部提供程序。

通过在开发人员门户的测试控制台中配置 OAuth 2.0 用户授权,开发人员可以方便地获取 OAuth 2.0 访问令牌。 然后在测试控制台中,使用 API 调用将令牌传递到后端。 必须使用 JWT 验证策略或在后端服务中单独配置令牌验证。

先决条件

- 创建 Azure API Management 服务实例。

- OAuth 2.0 提供程序。

本文介绍如何配置 API 管理服务实例,以便在开发人员门户的测试控制台中使用 OAuth 2.0 授权,但不介绍如何配置 OAuth 2.0 提供程序。

方案概述

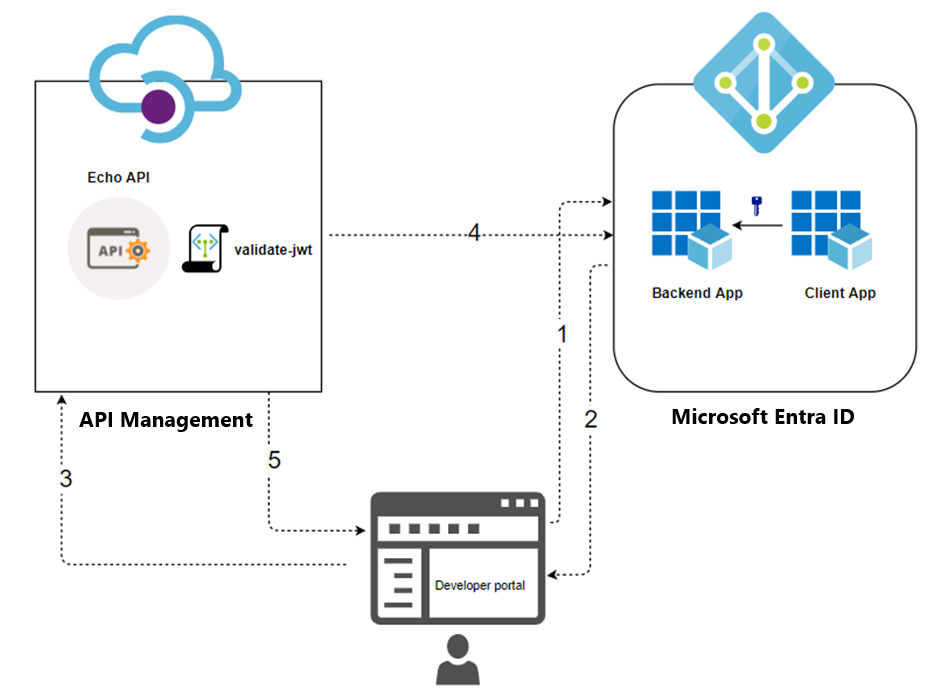

在 API 管理中配置 OAuth 2.0 用户授权仅允许开发人员门户的测试控制台(以及 Azure 门户中的测试控制台)作为客户端从授权服务器获取令牌。 每个 OAuth 2.0 提供程序的配置不同,但步骤类似,且用于在 API Management 服务实例中配置 OAuth 2.0 的信息片段是相同的。 本文演示了将 Microsoft Entra ID 用作 OAuth 2.0 提供程序的示例。

以下是高级配置步骤:

在Microsoft Entra ID中注册应用程序(后端应用),以表示 API。

在Microsoft Entra ID中注册另一个应用程序(客户端应用程序),以表示需要调用 API 的客户端应用程序,在本例中为开发人员门户的测试控制台。

在Microsoft Entra ID中,授予允许客户端应用调用后端应用的权限。

在开发人员门户中配置测试控制台,以使用 OAuth 2.0 用户授权调用 API。

将 API 配置为使用 OAuth 2.0 用户授权。

添加策略,以便为每个传入请求预授权 OAuth 2.0 令牌。 可以将

validate-jwt策略用于任何 OAuth 2.0 提供程序。

此配置支持以下 OAuth 流:

开发人员门户使用客户端应用凭据从Microsoft Entra ID请求令牌。

成功验证后,Microsoft Entra ID颁发访问/刷新令牌。

开发人员(开发人员门户的用户)使用授权标头进行 API 调用。

令牌通过 OAuth 2.0 提供程序使用

validate-jwt策略进行验证。 对于Microsoft Entra ID提供程序,API 管理还提供validate-azure-ad-token策略。根据验证结果,开发人员会在开发人员门户中收到响应。

授权许可类型

Azure API Management支持以下 OAuth 2.0 授予类型(流)。 “授权类型”是指客户端应用程序(在本上下文中指的是开发人员门户中的测试台)获取后端 API 访问令牌的方法。 可以根据 OAuth 2.0 提供程序和方案配置一个或多个授权类型。

下面是一个高层次概述。 有关授予类型的详细信息,请参阅 OAuth 2.0 授权框架和 OAuth 授予类型。

| 授权类型 | 说明 | 场景 |

|---|---|---|

| 授权代码 | 交换令牌的授权代码 | 服务器端应用,如 Web 应用 |

| 授权代码 + PKCE | 授权代码流的改进,可在授权请求中创建并发送代码挑战 | 无法保护机密或令牌的移动和公共客户端 |

| 隐式(已弃用) | 立即返回访问令牌,无需额外授权代码交换步骤 | 无法保护机密或令牌的客户端,例如移动应用和单页应用 不建议这样做,因为在 HTTP 重定向中返回访问令牌存在固有风险,且无法确认客户端已收到令牌。 |

| 资源所有者密码 | 请求用户凭据(用户名和密码),通常使用交互形式 | 适用于高度受信任的应用程序 仅当无法使用其他更安全的流时使用 |

| 客户凭证 | 对应用进行身份验证和授权,而不是对用户 | 不要求特定用户具有数据访问权限的“计算机到计算机”应用程序,如 CLI、守护程序或后端上运行的服务 |

安全注意事项

请考虑授予类型如何生成令牌、令牌的范围以及令牌的公开方式。 恶意参与者可能会使用泄露的令牌来访问令牌范围内的其他资源。

在开发人员门户的测试控制台中配置 OAuth 2.0 用户授权时,请注意以下要点:

将令牌作用域限制为开发人员测试 API 所需的最小作用域。 将范围限制为测试控制台,或限制为受影响的 API。 配置令牌作用域的步骤取决于 OAuth 2.0 提供程序。 本文稍后将使用 Microsoft Entra ID 给出一个示例。

根据你的方案,你可以为创建以访问后端 API 的其他客户端应用程序配置或多或少的限制性令牌范围。

如果启用客户端凭据流,请特别注意。 使用客户端凭据流时,开发人员门户中的测试控制台不会要求提供凭据。 可能会无意中向开发人员控制台的开发人员或匿名用户公开访问令牌。

跟踪关键信息

在本教程中,将要求你记录密钥信息以供以后参考:

- 后端应用程序(客户端)ID:表示后端 API 的应用程序的 GUID

-

后端应用程序范围:可以创建的一个或多个范围来访问 API。 范围格式为

api://<Backend Application (client) ID>/<Scope Name>(例如,api://a0a0a0a0-bbbb-cccc-dddd-e1e1e1e1e1e1/Read) - 客户端应用程序(客户端)ID:表示开发人员门户的应用程序的 GUID

- Client 应用程序机密值:用于与 Microsoft Entra ID 中的客户端应用程序交互的机密 GUID

向 OAuth 服务器注册应用程序

需要向 OAuth 2.0 提供程序注册两个应用程序:一个应用程序表示要保护的后端 API,另一个表示调用 API 的客户端应用程序,在本例中为开发人员门户的测试控制台。

下面是使用 Microsoft Entra ID 作为 OAuth 2.0 提供程序的示例步骤。 有关应用注册的详细信息,请参阅 配置应用程序以公开 Web API。

在 Microsoft Entra ID 中注册应用程序以表示 API

在 Azure 门户中,搜索并选择 App registrations。

选择“新注册”。

出现“注册应用程序”页后,请输入应用程序的注册信息:

- 在 “名称 ”部分中,输入向应用用户显示的有意义的应用程序名称,例如 后端应用。

- 在“支持的帐户类型”部分,选择适合你的方案的选项。

将“重定向 URI”部分保留空白。 稍后,在 API 管理中添加在 OAuth 2.0 配置中生成的重定向 URI。

选择“注册”以创建应用程序。

在应用的“概述”页上,找到“应用程序(客户端) ID”值,并记下该值以供后续使用 。

在边侧菜单的“管理”部分下,选择“公开 API”,并将“应用程序 ID URI”设置为默认值 。 记下此值以备将来使用。

选择‘添加范围’按钮以显示‘添加范围’页面

- 为 API 支持的范围输入一个“范围名称”,例如“Files.Read”。

- 在“谁能同意?”中,针对你的方案进行选择(例如“管理员和用户”)。 选择仅限管理员用于权限较高的场景。

- 请输入管理员同意显示名称和管理员同意说明。

- 确保选择了“已启用”范围状态。

选择“添加作用域”按钮以创建作用域。

重复前两个步骤,以添加 API 支持的所有范围。

创建范围后,请记下它们,以便在后续步骤中使用。

在 Microsoft Entra ID 中注册另一个应用程序以表示客户端应用程序

在 Microsoft Entra ID 中将调用 API 的每个客户端应用程序注册为应用程序。

在 Azure 门户中,搜索并选择 App registrations。

选择“新注册”。

出现“注册应用程序”页后,请输入应用程序的注册信息:

- 在 “名称 ”部分中,输入向应用用户显示的有意义的应用程序名称,例如 客户端应用。

- 在“支持的帐户类型”部分,选择适合你的方案的选项。

在“重定向 URI”部分,选择“Web”并将 URL 字段暂时保留为空。

选择“注册”以创建应用程序。

在应用的“概述”页上,找到“应用程序(客户端) ID”值,并记下该值以供后续使用 。

为此应用程序创建客户端密码,以在后续步骤中使用。

- 在边侧菜单的“管理”部分下,选择“证书和机密”。

- 在“客户端机密”下,选择“+ 新建客户端机密”。

- 在“添加客户端机密”下,提供说明并选择密钥过期时间 。

- 选择 添加 。

创建机密后,请记下密钥值,以便在后续步骤中使用。 无法在门户中再次访问机密。

在 Microsoft Entra ID 中授予权限

现已注册了用于表示 API 和测试控制台的两个应用程序,请授予权限以允许客户端应用调用后端应用。

在 Azure 门户中,搜索并选择 App registrations。

选择客户端应用。 然后在边栏菜单中的 “管理”下,选择 API 权限。

选择 + 添加权限。

在 “选择 API”下,选择 “我的 API”,然后查找并选择后端应用(后端 API 的应用注册)。

选择《委托的权限》,然后为您的 backend-app 选择适当的权限。

选择“添加权限”。

可选:

导航到客户端应用的“API 权限”页。

选择“为 <your-tenant-name> 授予管理员同意”,以代表此目录中的所有用户授予同意。

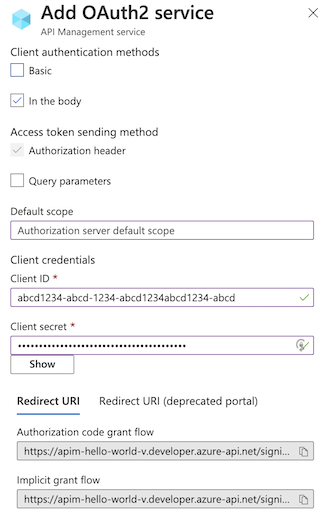

在 API 管理中配置 OAuth 2.0 授权服务器

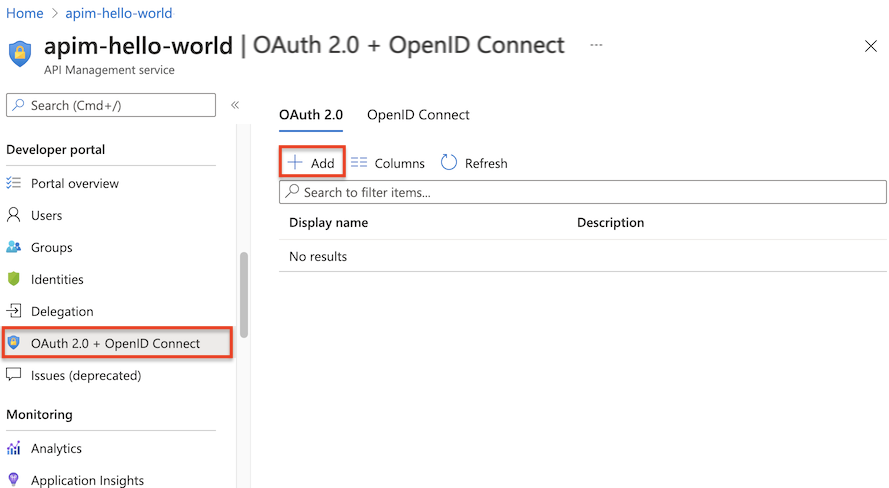

在 Azure 门户中,导航到 API 管理实例。

在边栏菜单中的 “开发人员门户 ”下,选择 “OAuth 2.0 + OpenID Connect”。

在“OAuth 2.0”选项卡下,选择“+ 添加”。

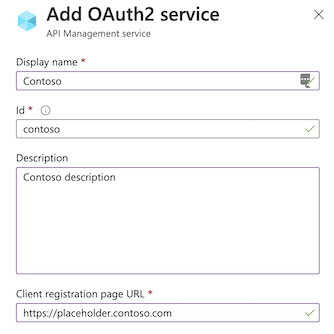

在“名称”和“说明”字段中输入名称和可选说明。

注意

这些字段可标识当前 API 管理服务中的 OAuth 2.0 授权服务器。 它们的值不来自 OAuth 2.0 服务器。

输入 客户端注册页 URL,例如

https://contoso.com/login。 如果 OAuth 2.0 提供程序支持用户管理帐户,用户可以在此页中创建和管理其帐户。 此页面因所使用的 OAuth 2.0 提供程序而异。如果 OAuth 2.0 提供程序尚未配置用户管理帐户功能,请在此处输入一个占位符 URL,例如公司的 URL,或

http://localhost之类的 URL。

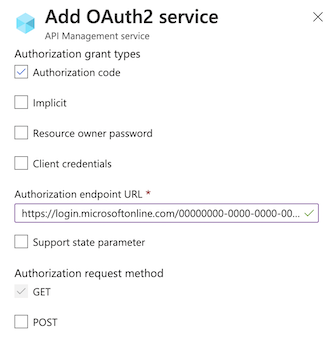

此表单的下一部分包含“授权授予类型”、“授权终结点 URL”和“授权请求方法”设置。

选择一个或多个所需的“授权授予类型”。 对于此示例,请选择“授权代码”(默认值)。 若要了解详细信息,请参阅 授权授权类型。

输入“授权终结点 URL”。 可以从其中一个应用注册的“终结点”页获取终结点 URL。 对于Microsoft Entra ID中的单租户应用,此 URL 类似于以下 URL 之一,其中

<your-tenant>替换为Microsoft Entra租户的 ID。建议使用 v2 终结点;但是,API 管理同时支持 v1 和 v2 终结点。

https://login.partner.microsoftonline.cn/<your-tenant>/oauth2/v2.0/authorize(v2)https://login.partner.microsoftonline.cn/<your-tenant>/oauth2/authorize(v1)“授权请求方法”指定如何向 OAuth 2.0 服务器发送授权请求。 选择“POST” 。

指定“令牌终结点 URL”、“客户端身份验证方法”、“访问令牌发送方法”和“默认范围”。

输入“令牌终结点 URL”。 在 Microsoft Entra ID 中,针对单个租户的应用,其 URL 形式类似于以下之一,其中

<your-tenant>替换为您的 Microsoft Entra 租户 ID。 使用前面选择的同一终结点版本(v2 或 v1)。https://login.partner.microsoftonline.cn/<your-tenant>/oauth2/v2.0/token(v2)https://login.partner.microsoftonline.cn/<your-tenant>/oauth2/token(v1)如果使用 v1 终结点,请添加主体参数:

* 名称:资源 (resource)。

* 值:后端应用的应用程序(客户端)ID。如果使用 v2 端点:

* 输入在“默认范围”字段中创建的后端应用范围。

* 将后端应用和客户端应用注册的requestedAccessTokenVersion属性在2中设置为。接受“客户端身份验证方法”和“访问令牌发送方法”的默认设置。

在“客户端凭据”中,输入“客户端 ID”和“客户端机密”,它们是在创建和配置客户端应用的过程中获取的。

指定“客户端 ID”和“客户端机密”以后,会生成“授权代码”的“重定向 URI”。 该 URI 用于在 OAuth 2.0 服务器配置中配置重定向 URI。

在新的开发人员门户中,URI 后缀的形式为:

-

/signin-oauth/code/callback/<authServerName>- 授权代码授予流 -

/signin-oauth/implicit/callback- 隐式授权流

将相应的重定向 URI 复制到客户端应用注册的“身份验证”页。 在应用注册中,选择“身份验证”“+ 添加平台”>“Web”,然后输入重定向 URI。

-

如果“授权的授权类型”设置为“资源所有者密码”,则可使用“资源所有者密码凭据”部分指定这些凭据;否则可将其留空。

选择“创建”以保存 API Management OAuth 2.0 授权服务器配置。

重新发布开发人员门户。

重要

进行与 OAuth 2.0 相关的更改时,请务必在每次修改后重新发布开发人员门户,因为相关更改(例如范围更改)否则无法传播到门户中,随后在尝试 API 时无法使用。

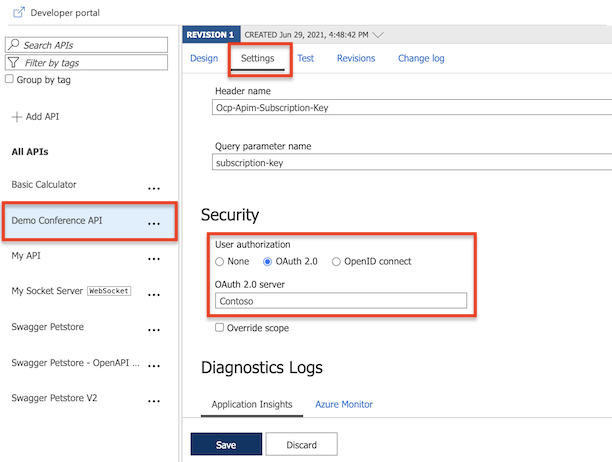

将 API 配置为使用 OAuth 2.0 用户授权

保存 OAuth 2.0 服务器配置后,请将一个或多个 API 配置为使用此配置。

重要

- 为 API 配置 OAuth 2.0 用户授权设置后,API 管理可在Azure门户或开发人员门户中使用测试控制台时从授权服务器获取令牌。 授权服务器设置也会添加到 API 定义和文档。

- 对于运行时的 OAuth 2.0 授权,客户端应用必须获取并显示令牌,并且你需要在 API 管理或后端 API 中配置令牌验证。 例如,请参阅在 Azure API 管理中使用 Microsoft Entra ID 的 OAuth 2.0 授权来保护 API。

在边栏菜单上的 API 下,选择 API。

选择所需 API 的名称,并选择“设置”选项卡。滚动到“安全”部分,然后选择“OAuth 2.0” 。

从下拉列表中选择所需的“授权服务器”,并选择“保存”。

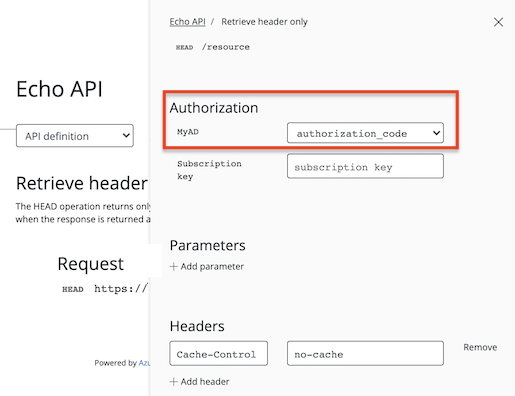

开发人员门户 - 测试 OAuth 2.0 用户授权

配置 OAuth 2.0 授权服务器并将 API 配置为使用该服务器以后,即可转到开发人员门户并调用 API 对其进行测试。

从Azure API Management实例Overview页面的顶部菜单中选择开发门户。

在开发人员门户中导航到 API 下的任一操作。

选择“试用”,随即你会转到开发人员控制台。

可以看到,“授权”部分出现了一个与刚刚添加的授权服务器对应的新项。

从授权下拉列表中选择“授权代码”。

出现提示后,登录到 Microsoft Entra 租户。

- 如果你已登录到帐户,则可能不会出现提示。

成功登录后,

Authorization标头将添加到请求中,其中包含来自Microsoft Entra ID的访问令牌。 以下是一个缩写示例令牌(Base64 编码):Authorization: Bearer eyJ0eXAiOi[...]3pkCfvEOyA为其余参数配置所需的值,然后选择“发送”以调用 API。

配置 JWT 验证策略以预授权请求

在目前的配置中,API 管理不会验证访问令牌。 它仅将授权标头中的令牌传递给后端 API。

若要预授权请求,请配置 validate-jwt 策略以验证每个传入请求的访问令牌。 如果某个请求没有有效的令牌,API 管理会阻止该请求。 使用 Microsoft Entra ID 提供程序时,还可以使用 validate-azure-ad-token 策略。

以下示例策略添加到 <inbound> 策略部分时,检查访问群体声明的值,该访问令牌是从授权标头中显示的Microsoft Entra ID获取的。 如果该令牌无效,则返回错误消息。 在适合方案的策略范围内配置此策略。

- 在

openid-configURL 中,aad-tenant是Microsoft Entra ID中的租户 ID。 请在 Azure 门户中,例如 Microsoft Entra 资源的 Overview 页面上查找此值。 假设的示例涉及单一租户的 Microsoft Entra 应用程序和 v2 配置终结点。 -

claim的值是Microsoft Entra ID中注册的后端应用的客户端 ID。

<validate-jwt header-name="Authorization" failed-validation-httpcode="401" failed-validation-error-message="Unauthorized. Access token is missing or invalid.">

<openid-config url="https://login.partner.microsoftonline.cn/{aad-tenant}/v2.0/.well-known/openid-configuration" />

<audiences>

<audience>{audience-value - (ex:api://guid)}</audience>

</audiences>

<issuers>

<issuer>{issuer-value - (ex: https://sts.chinacloudapi.cn/{tenant id}/)}</issuer>

</issuers>

<required-claims>

<claim name="aud">

<value>{backend-app-client-id}</value>

</claim>

</required-claims>

</validate-jwt>

注意

前面的 openid-config URL 对应于 v2 终结点。 对于 v1 openid-config 终结点,请使用 https://login.partner.microsoftonline.cn/{aad-tenant}/.well-known/openid-configuration。

有关如何配置策略的信息,请参阅设置或编辑策略。 有关 JWT 验证的更多自定义设置,请参阅 validate-jwt 参考。 若要验证由Microsoft Entra服务提供的 JWT,API 管理还提供 validate-azure-ad-token 策略。