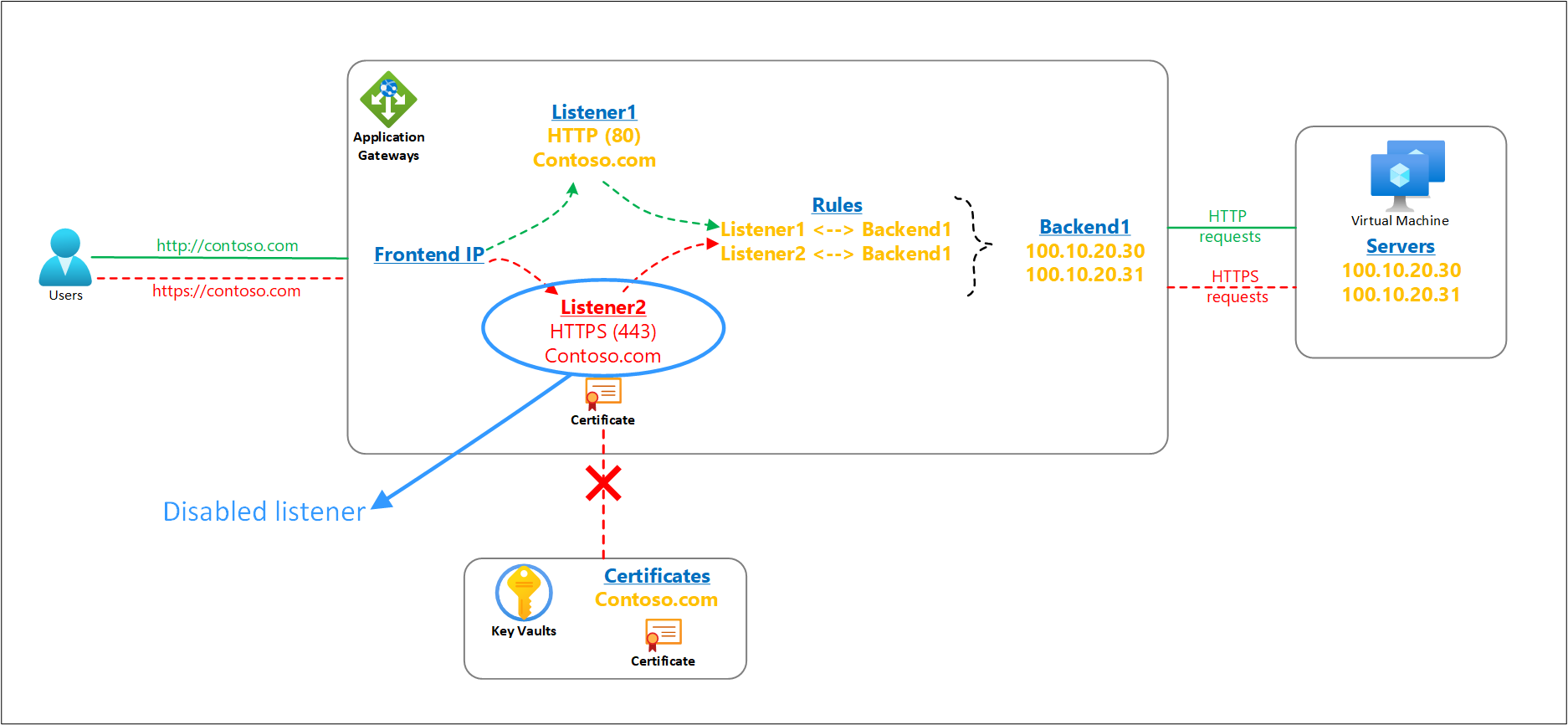

Azure 应用程序网关侦听器的 SSL/TLS 证书可以从客户的 Key Vault 资源中引用。 应用程序网关必须始终有权访问这种链接的 Key Vault 资源及其证书对象,以确保 TLS 终止功能的顺利运行和网关资源的整体运行状况。

在更改 Key Vault 资源或撤销对其的访问权限时,请务必考虑对应用程序网关资源的任何影响。 如果应用程序网关无法访问关联的 Key Vault 或找不到其证书对象,它会自动将该侦听器置于禁用状态。 该操作仅在出现配置错误时触发。 任何客户错误配置(如删除/禁用证书或禁止应用程序网关通过密钥保管库的防火墙或权限进行访问)都会导致基于密钥保管库的 HTTPS 侦听器被禁用。 暂时性连接问题对侦听器没有任何影响。

已禁用的侦听器不会影响应用程序网关上其他可运行的侦听器的流量。 例如,PFX 证书文件直接上传到应用程序网关资源的 HTTP 侦听器或 HTTPS 侦听器永远不会被禁用。

定期检查及其对侦听器的影响

了解应用程序网关定期检查的行为及其对基于 Key Vault 的侦听器状态的潜在影响,有助于预防此类事件的发生或大大加快其解决速度。

定期检查如何工作?

- 应用程序网关实例定期轮询 Key Vault 资源以获取新的证书版本。

- 在此活动期间,如果实例检测到对 Key Vault 资源的访问中断或缺少证书对象,则与该 Key Vault 关联的侦听器将进入禁用状态。 实例会在 60 秒内更新为侦听器的此禁用状态,以提供一致的数据平面行为。

- 客户解决问题后,同样的四小时定期轮询会验证对 Key Vault 证书对象的访问权限,并自动重新启用该网关所有实例上的侦听器。

识别已禁用侦听器的方法

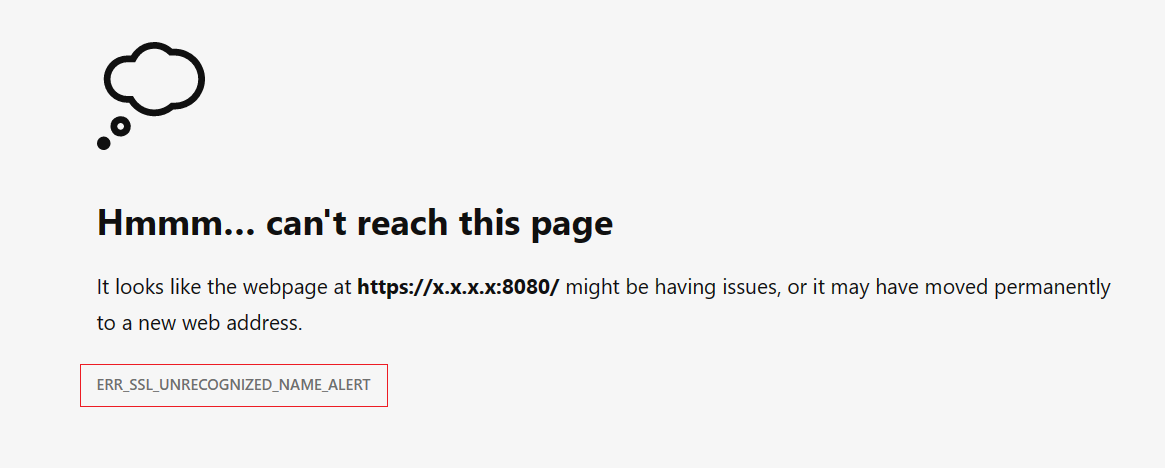

- 如果向应用程序网关的已禁用侦听器发出任何请求,客户端将观察到错误“ERR_SSL_UNRECOGNIZED_NAME_ALERT”。

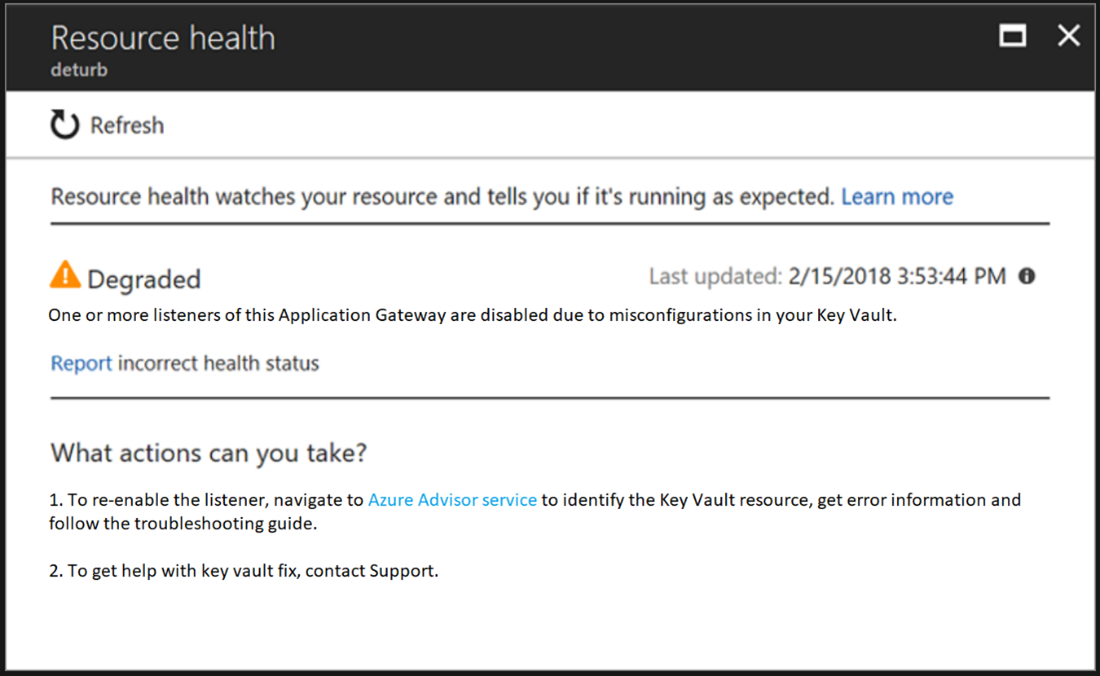

- 可以通过检查应用程序网关的“资源运行状况”页来验证客户端错误是否由网关上禁用的侦听器引起,如屏幕截图所示。

解决 Key Vault 配置错误

可以通过访问帐户中的 Azure 顾问建议,缩小确切原因的范围,并找到解决问题的步骤。

- 登录到 Azure 门户

- 选择顾问

- 从左侧菜单中选择“卓越运营”类别。

- 找到标题为“解决应用程序网关的 Azure Key Vault 问题”的建议(仅当网关遇到此问题时才会显示)。 确保选择正确的订阅。

- 选择它可查看错误详细信息、关联的 Key Vault 资源和故障排除指南,以解决确切的问题。

注意

如果应用程序网关资源检测到基本问题已解决,则会自动启用已禁用的侦听器。 此检查每四小时进行一次。 通过对应用程序网关执行任何细微的更改(例如 HTTP 设置、资源标记等)来强制检查密钥保管库,可进行加速。