Azure 资源的托管标识功能消除了在代码中管理凭据的必要。 可以使用它们获取应用程序的 Microsoft Entra 令牌。 应用程序可以在访问支持 Microsoft Entra 身份验证的资源时使用该令牌。 Azure 管理标识,因此用户不必管理。

有两种类型的托管标识:系统分配和用户分配。 系统分配的托管标识的生命周期与创建它们的资源相关联。 此标识仅限于一种资源,你可使用 Azure 基于角色的访问控制 (Azure RBAC) 来授予托管标识的访问权限。 而用户分配的托管标识可用于多个资源。

本文介绍如何使用 Azure 门户创建、列出和删除用户分配的托管标识以及如何为其分配角色。

先决条件

- 如果不熟悉 Azure 资源的托管标识,请查阅概述部分。 请务必了解系统分配的托管标识与用户分配的托管标识之间的差异。

- 如果还没有 Azure 帐户,请先注册试用帐户,然后再继续。

创建用户分配的托管标识

若要创建用户分配的托管标识,你的帐户需要托管标识参与者角色分配。

登录到 Azure 门户。

在搜索框中输入“托管标识”。 在“服务”下选择“托管标识”。

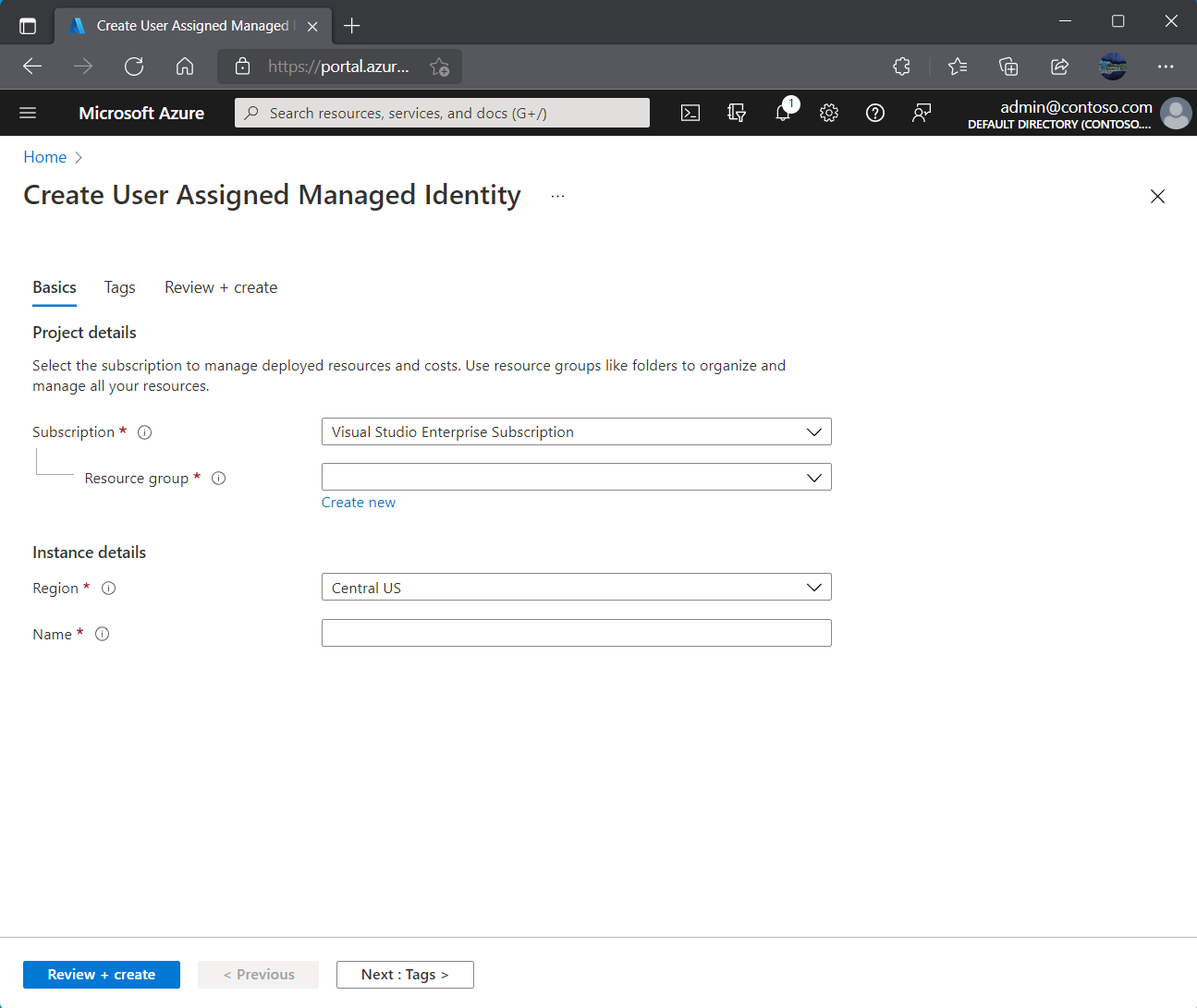

选择“添加”,然后在“创建用户分配的托管标识”窗格中的以下框中输入值 :

- 订阅:选择要在其下创建用户分配的托管标识的订阅。

- 资源组:选择要在其中创建用户分配的托管标识的资源组,或选择“新建”来创建新资源组。

- 区域:选择用于部署用户分配的托管标识的区域,例如“中国北部”。

- 名称:这是用户分配的托管标识的名称,例如 UAI1。

重要

创建用户分配的托管标识时,只能使用字母数字字符(0-9、a-z、A-Z)和连字符 (-)。 要使虚拟机或虚拟机规模集的分配正常工作,该名称限制为 24 个字符。 有关详细信息,请参阅 FAQ 和已知问题。

选择“查看 + 创建”以查看更改。

选择 创建。

列出用户分配的托管标识

若要列出或读取用户分配的托管标识,你的帐户需要具有托管标识操作员或托管标识参与者角色分配。

登录到 Azure 门户。

在搜索框中输入“托管标识”。 在“服务”下选择“托管标识”。

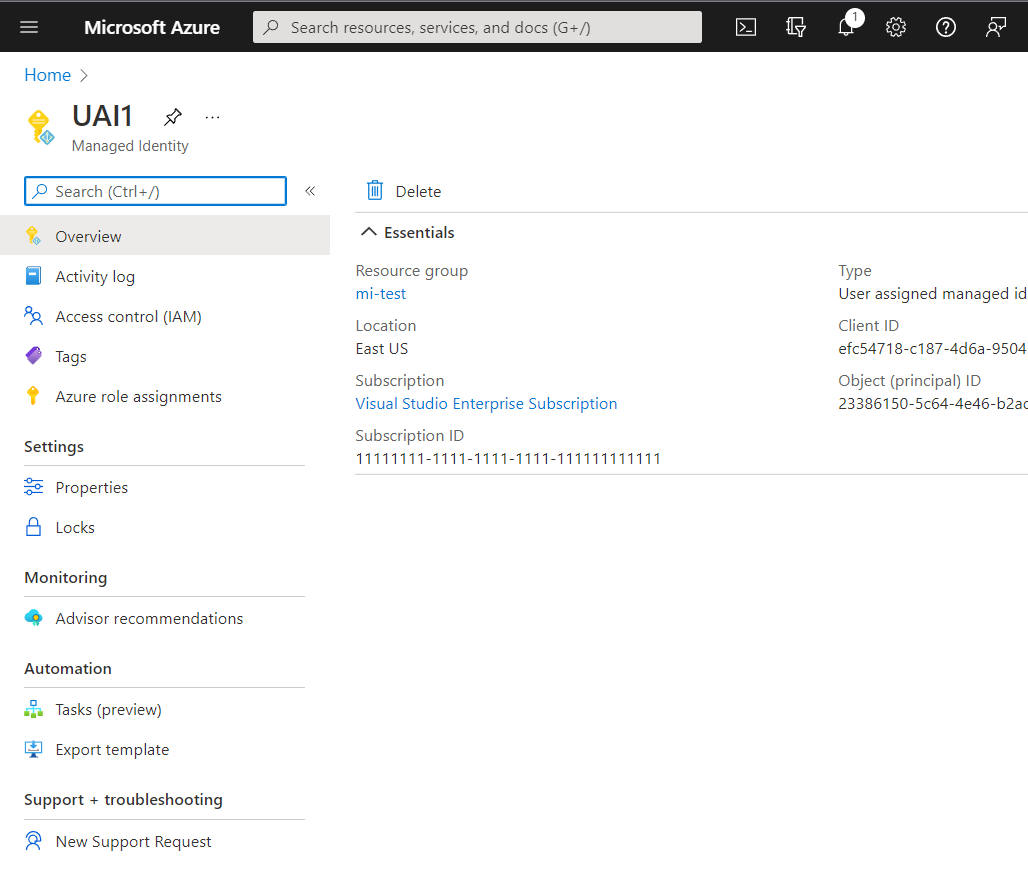

这会返回一个列表,其中包含订阅中的用户分配的托管标识。 要查看用户分配的托管标识的详细信息,请选择其名称。

你现在可以查看有关托管标识的详细信息,如下图所示。

删除用户分配的托管标识

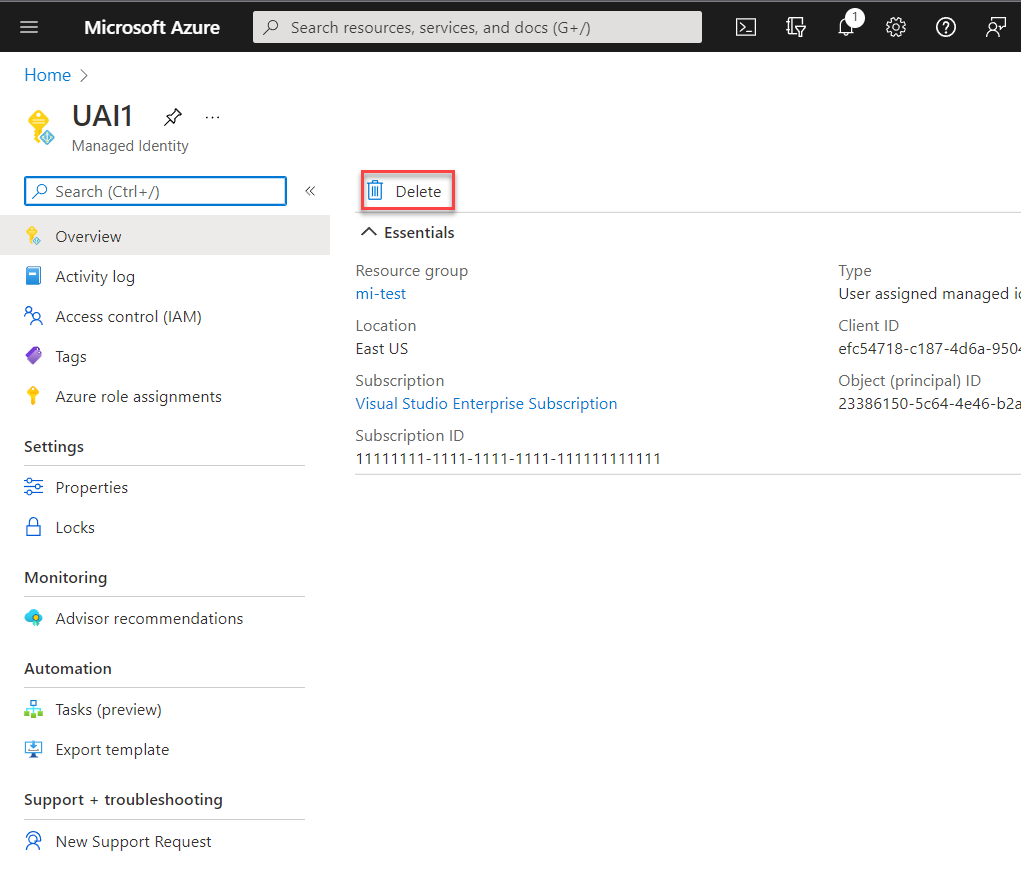

若要删除用户分配的托管标识,你的帐户需要托管标识参与者角色分配。 删除用户分配的标识不会将其从分配给的资源中删除。

登录到 Azure 门户。

选择用户分配的托管标识,然后选择“删除”。

在确认框下,选择“是”。

管理用户分配的托管标识的访问权限

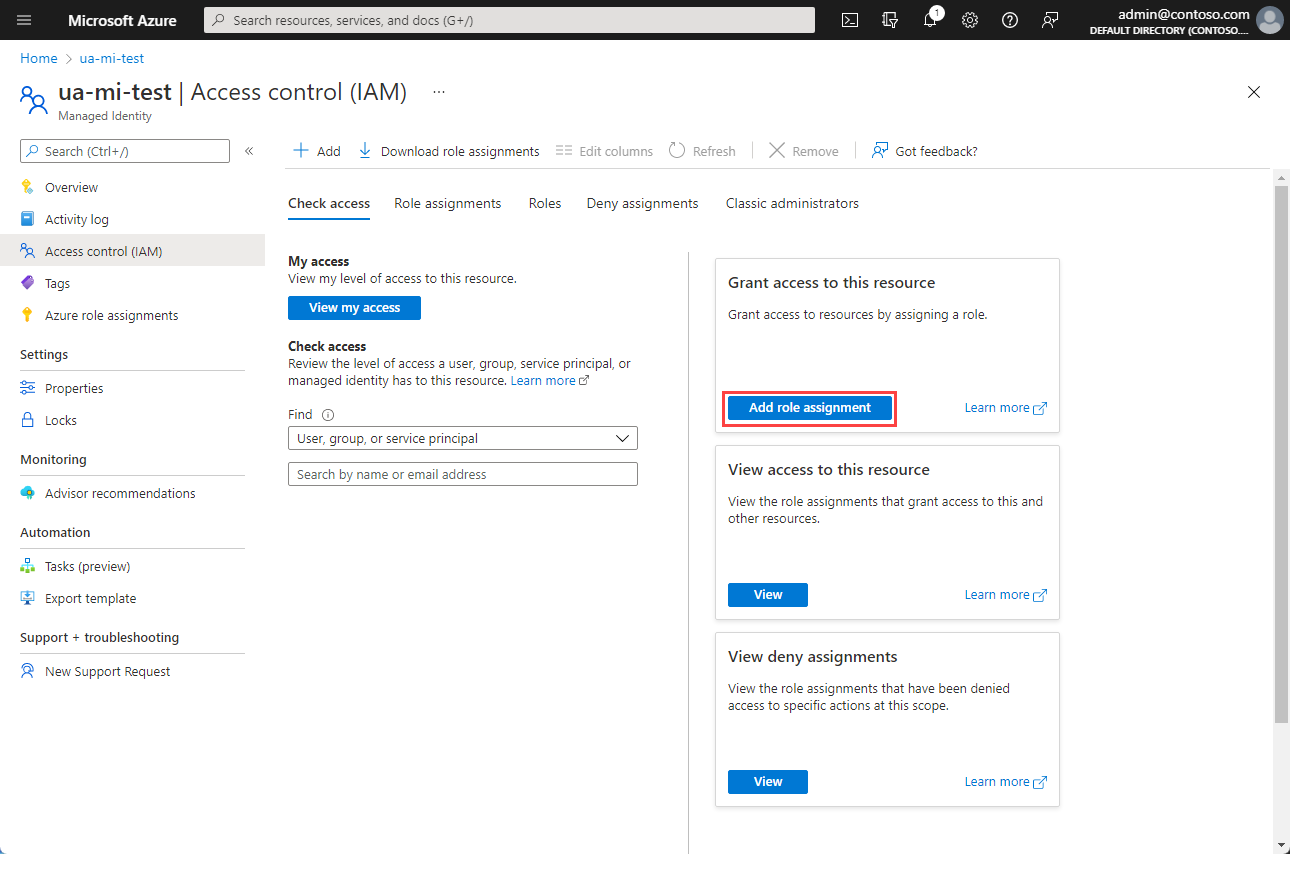

在某些环境中,管理员选择限制谁可以管理用户分配的托管标识。 管理员可以使用内置 RBAC 角色来实现此限制。 可以使用这些角色授予组织中用户或组对用户分配的托管标识的权限。

登录到 Azure 门户。

在搜索框中输入“托管标识”。 在“服务”下选择“托管标识”。

这会返回一个列表,其中包含订阅中的用户分配的托管标识。 选择“要管理的用户分配托管标识”。

选择“访问控制(IAM)”。

选择“添加角色分配”。

在“添加角色分配”窗格中,选择要分配的角色,然后选择“下一步”。

选择应向其分配角色的人。