本文提供了Azure特定的指南,指导组织防范和从勒索软件攻击中恢复。

小窍门

本文重点介绍特定于Azure的准备工作。 有关全面指南,请参阅 保护组织免受勒索软件和敲诈勒索。

采用网络安全框架

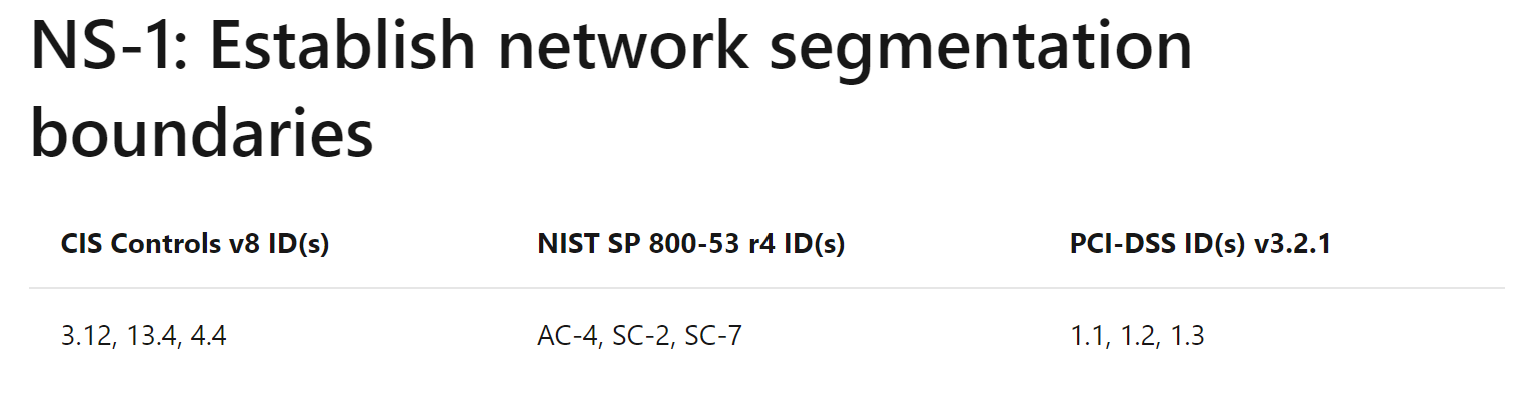

一个很好的开始是采用 Azure 云安全基准 (MCSB)来保护Azure环境。 Azure云安全基准是Azure安全控制框架,它基于行业安全控制框架,如NIST SP800-53和CIS Controls v7.1。

Azure云安全基准提供了有关如何配置Azure和Azure服务并实施安全控制的组织指南。 组织可以使用 Microsoft Defender for Cloud 通过所有 MCSB 控件监视其实时Azure环境状态。

最终,该框架旨在降低和更好地管理网络安全风险。

Azure针对勒索软件保护的技术管理措施

Azure提供了各种各样的本机技术控制,用于保护、检测和响应勒索软件事件,重点是预防。 在Azure中运行工作负荷的组织应利用以下Azure本机功能:

用于Azure的检测和预防工具

- Microsoft Defender for Cloud - 统一的安全管理为 vm、容器、数据库和storage等Azure工作负荷提供威胁防护

Azure 防火墙 Premium - Microsoft Sentinel - 具有内置勒索软件检测分析和自动响应的云原生 SIEM/SOAR 平台

- Azure 网络观察程序 - 网络监视和诊断以检测异常流量模式

Azure资源的数据保护

- Azure 备份为 Azure VM、SQL 数据库和文件共享提供不可变性和软删除功能

- Azure 存储 不可变 blob - WORM(写入一次、读取多)存储,无法修改或删除

- Azure基于角色的访问控制(RBAC) - Azure资源访问的最低特权原则

- Azure Policy - 跨 Azure 订阅强制实施备份策略和安全配置

- 进行定期备份验证,使用 Azure Site Recovery 进行灾难恢复测试。

有关全面的事件处理指南,请参阅 准备勒索软件恢复计划。

Azure 备份和恢复功能

确保为Azure工作负荷制定适当的流程和过程。 几乎所有的勒索软件事件都会导致需要还原已受损害的系统。 应为Azure资源制定适当的、经过测试的备份和还原过程,并制定适当的遏制策略来阻止勒索软件的传播。

Azure平台通过各种Azure数据服务和工作负载中的Azure 备份和内置功能提供多个备份和恢复选项:

使用Azure 备份的隔离备份

Azure 备份 提供不可变的、独立的备份,并具有软删除和多因素身份验证(MFA)保护:

- Azure 虚拟机

- Azure VM 中的数据库:SQL、SAP HANA

- Azure Database for PostgreSQL

- 本地 Windows Server(使用 MARS 代理备份到云)

操作性备份

- Azure 文件存储 - 在时间点还原中共享快照

- Azure Blob 存储 - 软删除、版本控制和不可变存储

- Azure 磁盘 - 增量快照

来自Azure数据服务的内置备份

Azure SQL 数据库、Azure Database for MySQL/MariaDB/PostgreSQL、Azure Cosmos DB 等数据服务,Azure NetApp 文件通过自动化计划提供内置备份功能。

有关详细指导,请参阅 备份和还原计划,以防止勒索软件。

后续步骤

有关所有Microsoft平台和服务的综合勒索软件保护指南,请参阅 保护组织免受勒索软件和敲诈勒索。

其他Azure勒索软件文章: