适用于: Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

本文可帮助你了解托管标识(以前称为托管服务标识/MSI),以及它在Azure Data Factory中的工作原理。

注意

建议使用 Azure Az PowerShell 模块与Azure交互。 请参阅 Install Azure PowerShell 入门。 若要了解如何迁移到 Az PowerShell 模块,请参阅 Migrate Azure PowerShell从 AzureRM 迁移到 Az。

概述

使用托管标识,则无需管理凭据。 托管标识在连接到支持Microsoft Entra身份验证的资源时,为服务实例提供标识。 例如,服务可以使用托管标识访问 Azure Key Vault 等资源,数据管理员可以安全地存储凭据或访问存储帐户。 该服务使用托管身份来获取 Microsoft Entra 令牌。

受支持的托管标识有两种类型:

- 系统分配的:你可以直接在服务实例上启用托管标识。 在服务创建时允许系统分配的托管标识会在 Microsoft Entra 中创建一个与该服务实例生命周期绑定的标识。 根据设计,只有Azure资源才能使用此标识从Microsoft Entra ID请求令牌。 因此,当删除资源时,Azure会为你自动删除标识。

- 用户分配的:还可以将托管标识创建为独立的 Azure 资源。 可以创建用户分配的托管标识,并将其分配给一个或多个数据工厂实例。 对于用户分配的托管标识,标识与使用标识的资源分开进行管理。

注意

受信任的旁路不能利用用户分配的托管标识。 它只能使用系统分配的托管标识来连接到Azure Storage和Azure Key Vault。

托管标识提供以下优势:

- 在这种情况下,凭据存储于 Azure Key Vault 中,并且使用托管标识进行 Azure Key Vault 的身份验证。

- 使用托管标识身份验证访问数据存储或计算,包括Azure Blob 存储、Azure Data Explorer、Azure Data Lake Storage Gen2、Azure SQL Database、Azure SQL Managed Instance、Azure Synapse Analytics、REST、Databricks 活动、Web 活动等。 有关详细信息,请查看连接器和活动相关的文章。

- 托管标识还用于使用存储在Azure Key Vault中的客户管理的密钥加密/解密数据和元数据,从而提供双重加密。

托管身份所需的角色

若要有效地在Azure Data Factory中使用托管标识,必须分配特定角色以确保适当的访问和功能。 以下是所需的角色:

系统分配的托管标识

- 读取者角色:此角色是读取资源元数据所必需的。

- 参与者角色:需要此角色来管理托管标识需要访问的资源。

用户分配的托管标识

- 托管标识操作员角色:此角色允许管理用户分配的托管标识。

- 读取者角色:此角色是读取资源元数据所必需的。

- 参与者角色:需要此角色来管理托管标识需要访问的资源。

注意

- 具有数据工厂参与者角色的用户可以创建和运行管道,这些管道同时使用系统分配的托管标识(SAMI)和附加到数据工厂的任何用户分配的托管标识(UAMI)。 这些标识继承了在外部资源(例如存储帐户、SQL 数据库、密钥保管库)上已授予它们的所有权限。

- 请仅将参与者角色分配给受信任的主体,并尽可能缩小范围。 查看和限制授予数据工厂托管标识的权限,对下游资源使用最低特权 RBAC,并定期审核角色分配和活动日志。

系统分配的托管标识

注意

为了向后兼容,系统分配的托管标识在此文档和数据工厂工作室的其他地方也称为“托管标识”。 我们将在引用时明确提及“用户分配的托管标识”。

生成系统分配的托管标识

系统分配的托管标识按如下方式生成:

- 通过 Azure 门户或 PowerShell 创建数据工厂时时,始终会自动创建托管标识。

- 通过 SDK 创建数据工厂时,仅当在要创建的工厂对象中指定了“Identity = new FactoryIdentity()”时,才会创建托管标识。 请参阅 .NET 快速入门中的示例 - 创建数据工厂。

- 通过 REST API 创建数据工厂时,只有在请求正文中指定了“identity”部分时,才会创建托管标识。 请参阅 REST 快速入门 - 创建数据工厂中的示例。

如果发现服务实例没有与以下检索托管标识说明相关的托管标识,可以使用标识发起程序以编程方式更新服务实例,从而显式生成一个托管标识:

注意

- 无法修改托管标识。 更新已包含托管标识的服务实例不会产生任何影响,并且托管标识将保持不变。

- 如果更新已带有托管标识的服务实例,但未在工厂对象中指定“identity”参数,或者未在 REST 请求正文中指定“identity”部分,就会收到错误。

- 在删除服务实例时,也会删除关联的托管标识。

使用 PowerShell 生成系统分配的托管标识

调用 Set-AzDataFactoryV2 命令,然后你会看到正在生成新的“标识”字段:

PS C:\> Set-AzDataFactoryV2 -ResourceGroupName <resourceGroupName> -Name <dataFactoryName> -Location <region>

DataFactoryName : ADFV2DemoFactory

DataFactoryId : /subscriptions/<subsID>/resourceGroups/<resourceGroupName>/providers/Microsoft.DataFactory/factories/ADFV2DemoFactory

ResourceGroupName : <resourceGroupName>

Location : China East 2

Tags : {}

Identity : Microsoft.Azure.Management.DataFactory.Models.FactoryIdentity

ProvisioningState : Succeeded

使用 REST API 生成系统分配的托管标识

注意

如果你试图更新已包含托管标识的服务实例,但未在工厂对象中指定“identity”参数,或者未在 REST 请求正文中提供“identity”部分,你将会收到错误 。

调用以下 API,在请求正文中包含“identity”部分。

PATCH https://management.chinacloudapi.cn/subscriptions/<subsID>/resourceGroups/<resourceGroupName>/providers/Microsoft.DataFactory/factories/<data factory name>?api-version=2018-06-01

请求正文:添加 "identity": { "type": "SystemAssigned" }。

{

"name": "<dataFactoryName>",

"location": "<region>",

"properties": {},

"identity": {

"type": "SystemAssigned"

}

}

响应:自动创建托管标识并相应地填充 "identity" 部分。

{

"name": "<dataFactoryName>",

"tags": {},

"properties": {

"provisioningState": "Succeeded",

"loggingStorageAccountKey": "**********",

"createTime": "2017-09-26T04:10:01.1135678Z",

"version": "2018-06-01"

},

"identity": {

"type": "SystemAssigned",

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"tenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee"

},

"id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.DataFactory/factories/<dataFactoryName>",

"type": "Microsoft.DataFactory/factories",

"location": "<region>"

}

使用Azure Resource Manager模板生成系统分配的托管标识

模版:添加 "identity": { "type": "SystemAssigned" }。

{

"contentVersion": "1.0.0.0",

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"resources": [{

"name": "<dataFactoryName>",

"apiVersion": "2018-06-01",

"type": "Microsoft.DataFactory/factories",

"location": "<region>",

"identity": {

"type": "SystemAssigned"

}

}]

}

使用 SDK 生成系统分配的托管标识

结合 Identity=new FactoryIdentity() 调用 create_or_update 函数。 使用 .NET 的示例代码:

Factory dataFactory = new Factory

{

Location = <region>,

Identity = new FactoryIdentity()

};

client.Factories.CreateOrUpdate(resourceGroup, dataFactoryName, dataFactory);

检索系统分配的托管标识

可以从Azure门户或以编程方式检索托管标识。 以下部分演示了一些示例。

提示

如果看不到托管标识,请通过更新服务实例来生成托管标识。

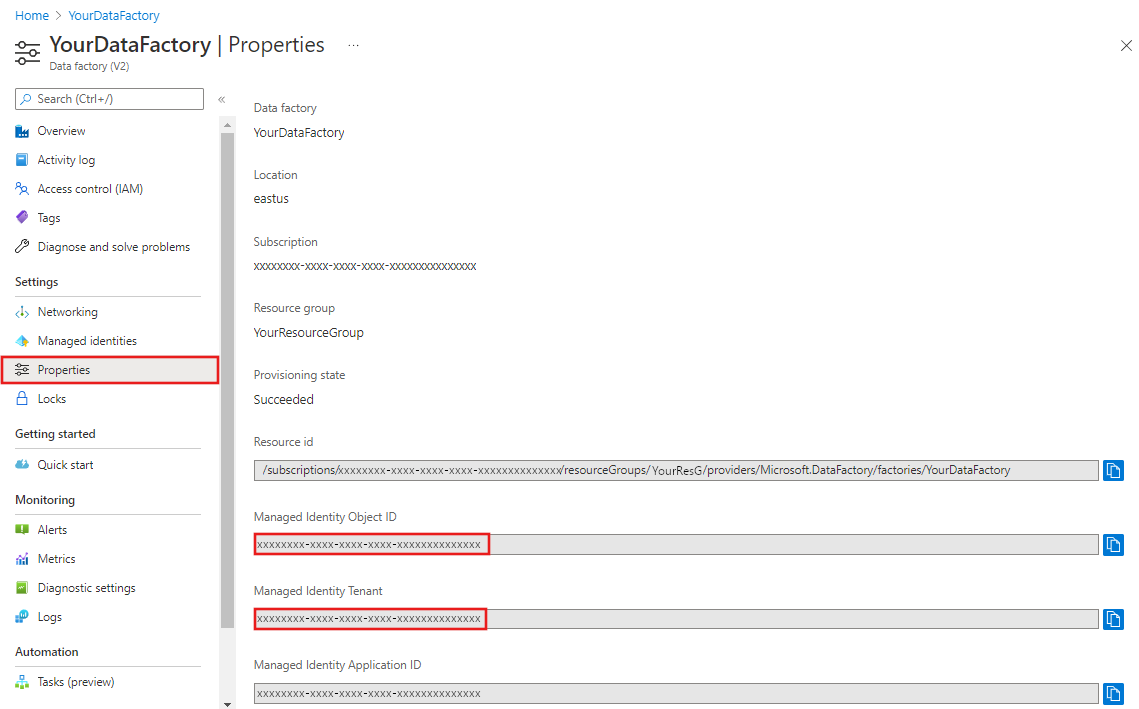

使用 Azure 门户检索系统分配的托管标识

可以从 Azure 门户 ->数据工厂 -> 属性中找到托管标识信息。

- 托管身份对象 ID

- 托管身份租户

创建支持托管标识身份验证的链接服务(例如Azure Blob、Azure Data Lake Storage、Azure Key Vault等)时,也会显示托管标识信息。

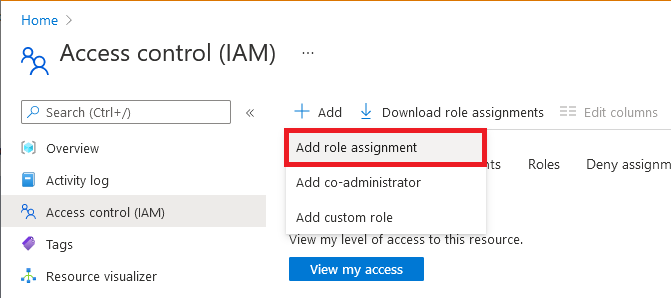

若要向Azure数据源授予数据工厂托管标识的权限,请执行以下步骤。 有关详细步骤,请参阅使用 Azure 门户分配 Azure 角色。

在 Azure 门户页数据源上选择 访问控制 (IAM)。

选择添加>添加角色分配。

选择所需的角色,以授予对数据源所需的访问权限。 这可能因数据工厂所需的数据源和权限而异。 例如,如果数据工厂只需要从 Azure SQL Server读取,请选择 Reader 角色。

在“成员”选项卡上,选择“托管身份”,然后选择“选择成员”。

选择Azure订阅。

在“系统分配的托管标识”下,选择“数据工厂”,然后选择一个数据工厂。 也可以使用对象 ID 或数据工厂名称(作为托管标识名称)来查找此标识。 要获取托管身份的应用程序 ID,请使用 PowerShell。

在“查看 + 分配”选项卡上,选择“查看 + 分配”,以分配角色 。

使用 PowerShell 检索系统分配的托管标识

获取特定的服务实例时,会返回托管标识主体 ID 和租户 ID,如下所示。 使用 PrincipalId 授予访问权限:

PS C:\> (Get-AzDataFactoryV2 -ResourceGroupName <resourceGroupName> -Name <dataFactoryName>).Identity

PrincipalId TenantId

----------- --------

aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb aaaabbbb-0000-cccc-1111-dddd2222eeee

可以通过复制上述主体 ID 来获取应用程序 ID,然后运行下面的Microsoft Entra ID命令,其中主体 ID 为参数。

PS C:\> Get-AzADServicePrincipal -ObjectId aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb

ServicePrincipalNames : {00001111-aaaa-2222-bbbb-3333cccc4444, https://identity.chinacloudapi.cn/P86P8g6nt1QxfPJx22om8MOooMf/Ag0Qf/nnREppHkU=}

ApplicationId : 00001111-aaaa-2222-bbbb-3333cccc4444

DisplayName : ADFV2DemoFactory

Id : aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb

Type : ServicePrincipal

使用 REST API 检索托管标识

获取特定的服务实例时,会返回托管标识主体 ID 和租户 ID,如下所示。

在请求中调用以下 API:

GET https://management.chinacloudapi.cn/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.DataFactory/factories/{factoryName}?api-version=2018-06-01

响应:你将获得如下所示的响应。 “身份”部分会相应进行填充。

{

"name":"<dataFactoryName>",

"identity":{

"type":"SystemAssigned",

"principalId":"bbbbbbbb-cccc-dddd-2222-333333333333",

"tenantId":"aaaabbbb-0000-cccc-1111-dddd2222eeee"

},

"id":"/subscriptions/<subscriptionId>/resourceGroups/<resourceGroupName>/providers/Microsoft.DataFactory/factories/<dataFactoryName>",

"type":"Microsoft.DataFactory/factories",

"properties":{

"provisioningState":"Succeeded",

"createTime":"2020-02-12T02:22:50.2384387Z",

"version":"2018-06-01",

"factoryStatistics":{

"totalResourceCount":0,

"maxAllowedResourceCount":0,

"factorySizeInGbUnits":0,

"maxAllowedFactorySizeInGbUnits":0

}

},

"eTag":"\"03006b40-XXXX-XXXX-XXXX-5e43617a0000\"",

"location":"<region>",

"tags":{

}

}

提示

若要从 ARM 模板检索托管标识,请在 ARM JSON 中添加“输出”部分:

{

"outputs":{

"managedIdentityObjectId":{

"type":"string",

"value":"[reference(resourceId('Microsoft.DataFactory/factories', parameters('<dataFactoryName>')), '2018-06-01', 'Full').identity.principalId]"

}

}

}

用户分配的托管标识

可以在Microsoft Entra ID中创建、删除、管理用户分配的托管标识。 有关详细信息,请参阅 使用 Azure 门户创建、列出、删除或将角色分配给用户分配的托管标识。

若要使用用户分配的托管标识,必须先在服务实例中为 UAMI 创建凭据。

相关内容

- 创建凭据。

请参阅以下主题,其中介绍了使用托管标识的场景和方式:

- 将凭据存储在 Azure Key Vault 中。

- 使用托管标识进行Azure资源身份验证从/向Azure Data Lake Storage复制数据。

请参阅 Azure 资源的托管标识概述,以获取有关 Azure 资源托管标识的更多背景信息,Azure 数据工厂中的托管标识基于这些资源。

请参阅托管标识的限制,这些限制同样适用于 Azure Data Factory 中的托管标识。