重要

注意:根据世纪互联发布的公告,2026 年 8 月 18 日,Microsoft Sentinel 的所有功能将在中国区域的 Azure 中正式停用。

本文列出了为Microsoft Sentinel添加的最近功能,以及相关服务中的新功能,这些功能在Microsoft Sentinel中提供增强的用户体验。

列出的功能在过去六个月中发布。

注释

在大多数情况下,下面列出的发布日期和内容仅对应于 Azure 公有云的实际部署。

本文提供了 Azure 公有云上Microsoft Sentinel 的演变历史记录,供参考,这些历史记录可能与世纪互联运营的 Azure 上的实际部署不一致。

2026 年 4 月

- [已更新]请采取行动:在 2026 年 7 月 1 日前更新自动化 - 账户名称现在统一作为分析规则警报的 UPN 前缀

- Microsoft Sentinel 数据联合平台(预览版)

- 使用筛选和拆分功能转换数据(预览版)

- 使用 Visual Studio Code 连接器生成器代理(预览版)来进行 Microsoft Sentinel 连接器开发

- 生成自定义安全图(预览版)

- 实体分析器现已正式发布

- AI 支持的 SIEM 迁移工具现已正式发布

- 客户和合作伙伴的成本估算工具(预览版)

通过 Microsoft Sentinel 范围设置(预览版)配置行级访问

[已更新] 行动号召:在 2026 年 7 月 1 日前更新自动化流程 - 账户名称现已作为分析规则警报通知的 UPN 前缀字段

Microsoft Sentinel 正在更新将完整 UPN 映射到帐户名称时,分析规则警报中帐户实体的 帐户名称 值填充方式。 此更改提高了下游自动化规则和 Logic Apps playbooks 的一致性。

此更改可能会影响筛选或比较 AccountName 属性(逻辑应用:AccountName)的自动化逻辑,尤其是在需要完整的 UPN 时。

正在更改的内容

- 当完整的 UPN(例如,

user@domain.com)映射到分析规则中的帐户名称时,帐户名称将始终只是 UPN 前缀(user)。 以前,它有时可以是user,有时可以是user@domain.com。 - 其他与 UPN 相关的字段将添加到表中的帐户实体

SecurityAlert:UserPrincipalName(完整的 UPN,例如user@domain.com) 和UPNSuffixUPN 前缀。

例如:

-

之前:Analytics:

user@domain.com-> 自动化规则帐户名称:user或user@domain.com -

之后:Analytics:

user@domain.com-> 自动化规则 帐户名称:user+UPNSuffix:domain.com

需要执行的操作

更新与完整 UPN 进行比较的任何自动化规则或逻辑应用。 将直接相等性检查替换为 UPN 前缀和 UPN 后缀的单独比较。 强烈建议使用 Contains 和 Starts with 操作而不是严格相等,以在更改前后保持兼容性。

例如,将AccountNameEqualsuser@domain.com等条件替换为如下逻辑:

-

AccountName包含user或 开头user -

UPNSuffix等于domain.com/ 开头为domain.com/ 包含domain.com

Microsoft Sentinel 数据联邦(预览版)

Microsoft Sentinel 数据联合功能由 Microsoft Fabric 提供支持,可让你在安全数据的现有位置对其进行分析,而无需复制或重复数据。 你可以将来自 Microsoft Fabric、Azure Data Lake Storage 和 Azure Databricks 的数据联合到 Microsoft Sentinel 数据湖中,然后在联合数据和原生数据中使用熟悉的 Microsoft Sentinel 体验(如 KQL、笔记本和自定义图形)。

使用筛选和拆分功能转换数据(预览版)

Microsoft Defender 门户中的原生过滤和拆分功能有助于在数据引入前减少噪声,控制成本,并在分析层和数据湖层之间智能地路由数据,从而优化需要分析的内容与需要保留的内容。

使用 Visual Studio Code 连接器生成器代理加速Microsoft Sentinel连接器开发(预览版)

Visual Studio Code中由 AI 提供支持的低代码代理可帮助在几分钟内生成Microsoft Sentinel连接器,更快地引入新的数据源并更快地解锁安全结果。

生成自定义图形(预览版)

跨 Sentinel 数据湖和第三方数据构建定制的安全图,以发现攻击路径、爆炸半径和隐藏关系。 这些图还作为进行高级研究和 AI 代理的基础。

Microsoft Defender 门户中的图形体验(预览版)

创建自定义图形后,可以在Defender门户Microsoft Sentinel的图形部分访问它们。 在此处,可以运行图形查询语言(GQL)查询、查看图形架构、可视化图形、以表格格式查看图形结果,并通过简单的单击以交互方式将图形遍历到下一跃点。

实体分析器现已正式发布

Microsoft Sentinel模型上下文协议(MCP)数据探索工具集合中的实体分析器提供对URL和标识的开箱即用、可解释的实体风险评估,其评估基于威胁情报、流行性和组织上下文。

重要

从 2026 年 4 月 1 日开始,使用实体分析器时,需要支付安全计算单元(SCU)的费用。

AI 支持的 SIEM 迁移工具现已正式发布

使用 AI 辅助的 SIEM 迁移体验,加速从 Splunk 和 QRadar 迁移到 Microsoft Sentinel,旨在减少手动工作量并加快价值实现速度。

客户和合作伙伴的成本估算工具(预览版)

具有精确到米级的三年预测功能的引导式Microsoft Sentinel成本估算器帮助组织模拟数据增长、预测支出,并以更大的信心规划Microsoft Sentinel的采用。

使用 Microsoft Sentinel 的范围功能配置行级别访问(预览版)

Microsoft Sentinel 现在支持范围限定(行级别 RBAC),以控制对 Sentinel 数据特定子集的访问权限,而无需工作区分离。 管理员可以定义逻辑范围、在引入时标记数据,并使用 Unified RBAC 将用户或组分配到范围,使多个团队能够在共享 Sentinel 环境中安全地工作。 在 Microsoft Defender 门户中进行范围设定。

2026 年 3 月

在 2026 年 6 月 15 日之前的行动号召:更新旧版 Microsoft Sentinel 内容,将其转换为代码(Sentinel 存储库)API 版本。

从 2026 年 6 月 15 日开始,将不再支持由 Microsoft Sentinel 存储库使用的较旧 API 版本。 此更改会影响 Microsoft Sentinel REST API 中受影响的 API 版本的所有 Source Control 和 Source Controls 操作。

不再支持已停用的 API 版本,使用它们的请求将失败。 使用这些 API 创建的现有存储库连接不会受到影响,存储库将继续运行。

必需的操作

如果使用 API 创建或管理存储库连接,请在 2026 年 6 月 1 日之前过渡到 API 版本 2025-09-01、 2025-06-01 或 2025-07-01-preview ,以避免服务中断。

受影响的 API 版本

以下 API 版本将于 2026 年 6 月 1 日停用:

预览 API 版本(单击以展开)

- 2021-03-01-preview

- 2021-09-01-preview

- 2021-10-01-preview

- 2022-01-01-preview

- 2022-04-01-preview

- 2022-05-01-preview

- 2022-06-01-preview

- 2022-07-01-preview

- 2022-08-01-preview

- 2022-09-01-preview

- 2022-10-01-预览版

- 2022-11-01-preview

- 2022-12-01-preview

- 2023-02-01-preview

- 2023-03-01-preview

- 2023-04-01-preview

- 2023-05-01-preview

- 2023-06-01-preview

- 2023-07-01-preview

- 2023-08-01-preview

- 2023-09-01-preview

- 2023-10-01-preview

- 2023-11-01-preview

- 2023-12-01-preview

- 2024-01-01-preview

- 2024-04-01-preview

- 2024-10-01-preview

- 2025-01-01-preview

- 2025-04-01-preview

- 2025-07-01-preview

稳定 API 版本 (单击以展开)

- 2023-11-01

- 2024年03月01日

- 2024-09-01

- 2025-03-01

建议使用的 API 版本:

- 2025-09-01 (稳定)

- 2025-06-01 (稳定)

- 2025-07-01-preview(预览版)

2026 年 2 月

Microsoft Sentinel UEBA 行为层现已正式发布

Microsoft Sentinel 中的 UEBA 行为层现已正式发布,汇总了来自大量原始安全日志的清晰、人工可读行为见解。 行为层将相关事件聚合并按顺序排列为规范化行为,帮助分析人员更快地了解谁执行了哪些作,而无需手动关联原始日志。

新的 UEBA 行为工作簿

为了帮助 SOC 团队从第一天起就能获得行为分析的价值,Microsoft Sentinel 现提供 行为工作簿,作为 UEBA 基本解决方案的一部分。 该工作簿提供引导式视图和预构建可自定义的分析工具,可以将丰富的行为数据转化为三个核心SOC工作流中的可操作的见解。

- 概述:高级指标和趋势,使 SOC 经理和领导快速了解情况

- 调查:深入探讨以实体为中心的时间线,帮助分析人员加速事件响应

- 搜寻:使用异常检测和攻击链分析对威胁猎人进行主动威胁发现

在 Microsoft Sentinel 中使用人工智能 (AI) 生成操作手册 (预览版)

现在可以 在 Microsoft Sentinel 中使用 AI 生成指南。 SOAR playbook 生成器通过与 AI 编码代理 Cline 的对话体验,共同创作 Python 自动化工作流。

2026 年 1 月

Defender 门户主页中的新实体行为分析 (UEBA) 小组件(预览版)

Defender 门户主页现在包含一个 UEBA 小组件,分析人员可以立即了解异常用户行为,从而加速威胁检测工作流。

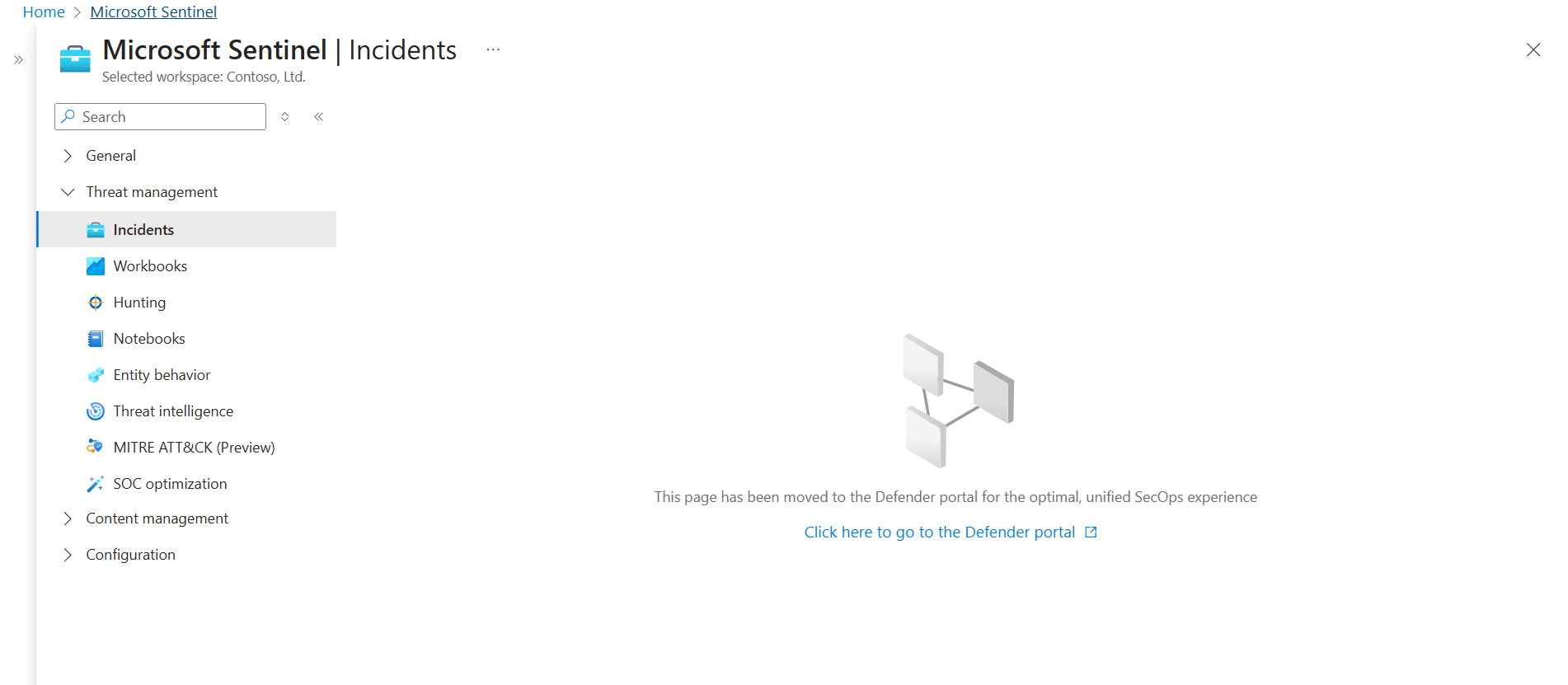

更新时间:Microsoft Azure 门户中的 Sentinel 将于 2027 年 3 月停用

Microsoft Sentinel 在 Microsoft Defender 门户中已普遍可用,包括对没有 Microsoft Defender XDR 或 E5 许可证的客户。 这意味着,即使未使用其他Microsoft Defender服务,也可以在 Defender 门户中使用Microsoft Sentinel。

2027 年 3 月 31 日之后,Microsoft Sentinel 将不再在 Azure 门户中受支持,并且仅在 Microsoft Defender 门户中可用。

如果当前在 Azure 门户中使用 Microsoft Sentinel,我们建议你立即开始计划过渡到 Defender 门户,以确保平稳过渡,并充分利用 Microsoft Defender 提供的统一安全操作体验。

UEBA 行为层以近实时方式聚合原始日志中的可作见解(预览版)

Microsoft Sentinel 引入了一个 UEBA 行为层,该层在 Defender 门户中将大量低级别安全日志转换为清晰、可读的行为见解。 这种由 AI 提供支持的功能将受支持数据源的原始事件聚合并排序为规范化的行为,这些行为在 MITRE ATT&CK 的背景下解释了“谁对谁做了什么”。

行为如何弥合警报和原始日志之间的差距

虽然传入的原始日志很干扰、不相关且难以解释,并且警报呼吁分析人员对潜在问题采取措施,但 UEBA 行为汇总了从支持的数据源引入的行为模式(正常或异常)。 这会创建一个抽象层,用于优化用于调查、搜寻和检测的数据。 例如,分析人员观察到一种行为(如“来自外部地址的入站远程管理会话”),这汇总了多个原始事件,而不是逐一分析单个 AWS CloudTrail 事件或防火墙日志,并将这些行为映射到已知的策略、技术和程序(TTP)。

UEBA 行为:

- 加速调查:通过聚合和排序行为来加快事件响应速度,使分析人员能够专注于有意义的作,而不是筛选成千上万的事件。

- 将干扰遥测转换为可作的见解:将碎片化、大容量日志转换为清晰、可读的行为观察,以便更轻松地了解安全事件。

- 为所有 SOC 角色提供支持:通过为检测规则和自动化提供统一的上下文视图和构建基块,增强 SOC 分析师、威胁猎人和检测工程师的工作流。

- 确保可解释性:映射到 MITRE ATT&CK 策略、实体角色和原始日志,以提高可跟踪性和清晰度。

可以独立于 UEBA 异常情况检测启用 UEBA 行为。

公共预览版期间支持的数据源: AWS CloudTrail、CommonSecurityLog(CyberArk Vault、Palo Alto Threats)和 GCPAuditLogs。

直接从数据连接器配置启用 UEBA (预览版)

现在可以直接从数据连接器配置页为支持的数据源启用 UEBA,从而减少管理时间并防止覆盖差距。 启用新连接器时,无需导航到单独的配置页即可将数据源载入 UEBA。

通过此集成,您可以查看哪些数据源馈送到 UEBA,并可以直接从连接器配置中启用数据馈送。

SAP BTP 的 Sentinel 解决方案的新检测功能

此更新扩展了 SAP BTP 的检测覆盖范围,增强了对高风险控制平面、集成和标识活动的可见性。

- SAP Integration Suite:检测对集成构件、访问策略、JDBC 数据源和包导入的未经授权更改,这些更改可能导致数据外泄或创建后门。

- SAP Cloud Identity Service:监视用户删除、特权授予和 SAML/OIDC 配置更改,这些更改可能削弱身份验证控制或创建持久性访问。

- SAP Build Work Zone:识别对受限门户资源进行的大规模角色删除和未经授权的访问。

- SAP BTP 审计日志记录:检测审核日志记录中的差距和中断,这些问题会降低安全可见性,并可能导致隐匿活动。

2025 年 11 月

Defender 门户中的新实体行为分析(UEBA)体验(预览版)

Microsoft Sentinel 在 Defender 门户中引入了新的 UEBA 体验,将行为见解直接引入关键分析师工作流。 这些增强功能可帮助分析人员确定调查的优先级,并更有效地应用 UEBA 上下文。

以异常为中心的用户分析

在 Defender 门户中,具有行为异常的用户会自动使用 UEBA 异常进行标记,帮助分析人员快速确定要确定哪些用户优先顺序。

分析师可以在专门的“UEBA 顶级异常”部分查看过去 30 天内的前三个异常,详细信息如下:

- 可从各种门户位置访问的用户端面板。

- 用户实体页的 “概述 ”选项卡。

本部分还包括指向异常查询和Microsoft Sentinel 事件时间线的直接链接,可实现更深入的调查和更快的上下文收集。

从事件图深入分析用户异常情况

分析人员可以通过从事件图表中选择 猎寻 > 用户所有异常 来快速访问所有与用户相关的异常。 此内置查询提供即时 UEBA 上下文来支持更深入的调查。

通过行为分析丰富高级搜索和自定义检测查询

高级搜寻和自定义检测体验现在包含上下文横幅,提示分析人员将 UEBA 异常表加入包含 UEBA 数据源的查询。

所有功能都需要启用 UEBA,并且工作区范围限定为当前所选工作区。

SAP 数据连接器

适用于 SAP 的 Sentinel 解决方案的无代理数据连接器现已正式发布。

弃用:到 2026 年 9 月 30 日,容器化 SAP 数据连接器将不受支持。 立即迁移到无代理 SAP 数据连接器 。 所有新部署仅具有按相同价格计费的新无代理连接器选项。

行动号召:在 2026 年 7 月 1 日前更新查询和自动化 - 事件和警报中的账户实体命名标准化

Microsoft Sentinel 正在更新它在事件和警报中标识帐户实体的方式。 此更改引入了标准化命名逻辑,以提高分析和自动化工作流的一致性和可靠性。

重要

此更改可能会影响您的分析规则、自动化规则、剧本、工作簿、狩猎查询和自定义集成。

Microsoft Sentinel 现在将使用以下优先级选择最可靠的帐户标识符:

UPN 前缀 - 用户主体名称中“@”前面的部分

- 示例:

john.doe@contoso.com→john.doe

- 示例:

名称 - 如果 UPN 前缀不可用,则使用

显示名称 - 如果上面两个都缺失,则使用备用值

更新 KQL 查询和自动化逻辑,以遵循新的优先感知模式。 使用函数 coalesce() 确保兼容性:

coalesce(Account.UPNprefix, Account.Name, Account.DisplayName)

在部署到生产环境之前,先测试非生产工作区中的所有更改。

2025 年 10 月

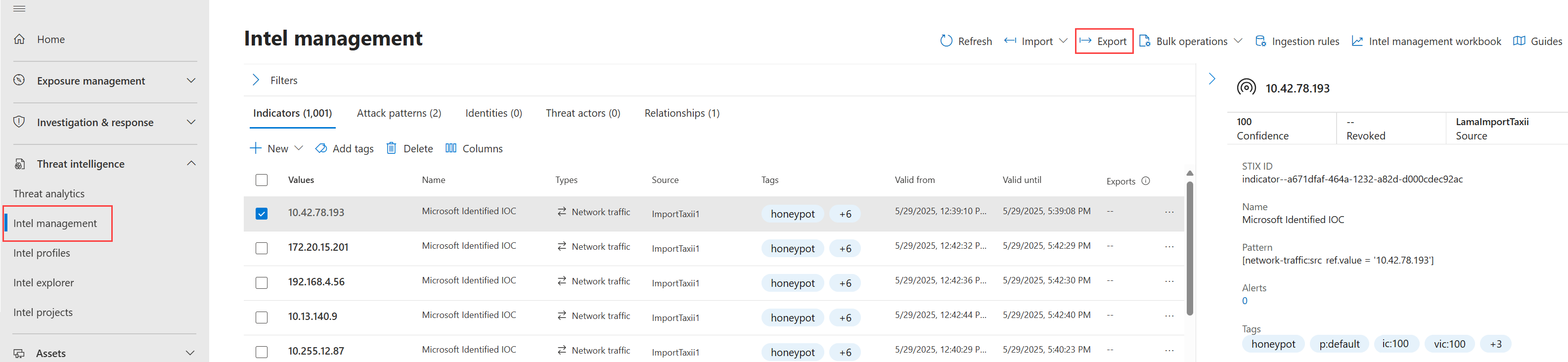

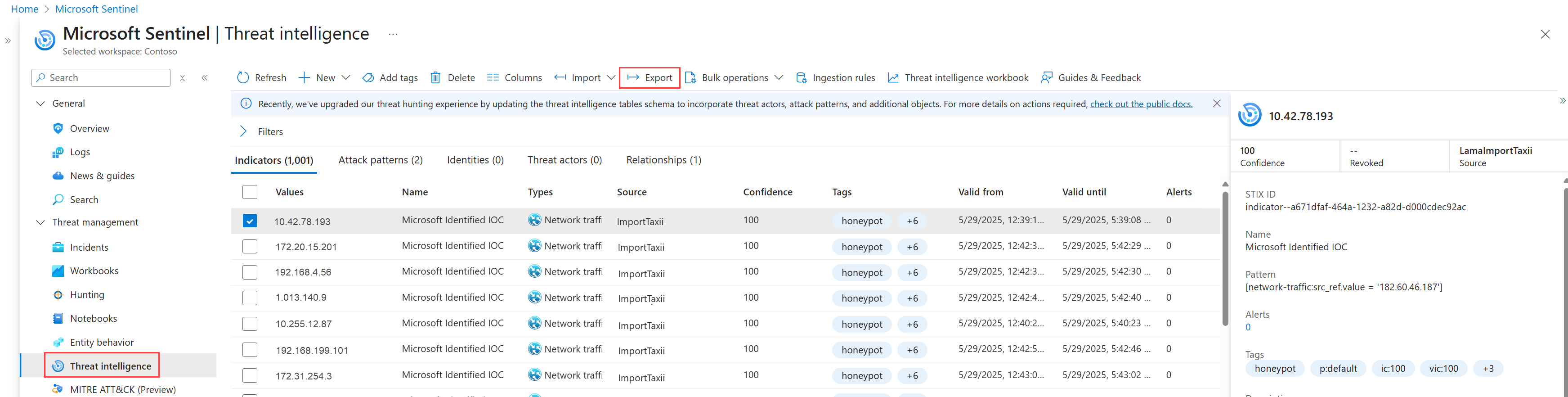

导出 STIX 威胁情报对象(预览版)

Microsoft Sentinel 现在支持将 STIX 威胁情报对象导出到其他目标,例如外部平台。 如果已从外部平台引入威胁情报来Microsoft Sentinel,例如使用 威胁情报 - TAXII 数据连接器时,现在可以将威胁情报导出回该平台,从而实现双向情报共享。 此项新支持提供直接且安全的共享方式,减少了人工流程或自定义指南来分发威胁情报的需求。

目前仅对基于 TAXII 2.1 的平台支持导出 TI 对象。 可以从 Defender 门户和 Azure 门户访问导出功能:

2025 年 9 月

Microsoft Sentinel 演变为 SIEM 和平台

关键新增内容包括:

Microsoft Sentinel 正在发展为 SIEM 和技术平台

AI 时代的安全性正在重新构建,从静态、基于规则的控制和事后响应转向平台主导、机器速度的防御。 为了应对碎片化工具、庞大的信号和与现代攻击的速度和规模不匹配的旧体系结构的挑战,Microsoft Sentinel 已演变为 SIEM 和统一数据进行代理防御的平台。 该更新反映了支持大规模 AI 驱动安全运营的架构增强功能。

关键新增功能包括Microsoft Sentinel 数据湖、Microsoft Sentinel 图和 Microsoft Sentinel 模型上下文协议 (MCP) 服务器,如下所示。

Microsoft Sentinel Data Lake 现已一般可用(GA)

用于长期数据保留和多模式分析的可缩放且经济高效的基础。 Microsoft Sentinel Data Lake 使组织能够跨源统一安全数据并运行高级分析,而无需基础结构开销。

Microsoft Sentinel 预览版图表

统一的图形分析,用于更深入的上下文和威胁推理。 Microsoft Sentinel 图形模型用户、设备和活动之间的关系,以支持复杂的威胁调查和入侵前后分析。

Microsoft Sentinel 模型上下文协议 (MCP) 服务器 (预览版)

用于使用自然语言生成智能代理的托管接口。 Microsoft Sentinel MCP 服务器允许工程师在无需架构知识的情况下查询和推理安全数据,从而简化了代理的创建和数据探索。

增强的用户和实体行为分析(UEBA)的新数据源(预览版)

Microsoft Sentinel 的 UEBA 基于租户中的行为信号,为 SOC 团队提供 AI 支持的异常情况检测功能。 它有助于使用动态基线、对等比较和丰富的实体档案来确定威胁的优先级。

UEBA 现在支持使用六个新的数据源进行异常情况检测:

Microsoft身份验证源:

这些源可以更深入地了解Microsoft环境中的标识行为。

- Microsoft Defender XDR 设备登录事件:从终结点捕获登录活动,帮助识别横向移动、异常访问模式或被攻破的设备。

- Microsoft Entra ID 托管身份登录日志:跟踪自动化中使用的托管身份(如脚本和服务)的登录。 这对于发现服务标识的无提示滥用至关重要。

- Microsoft Entra ID服务主体登录日志:监视服务主体登录(通常由应用或脚本使用),以检测异常情况,例如意外的访问或权限提升。

第三方云和标识管理平台:

UEBA 现已与领先的云和身份管理平台集成,以增强跨多云环境对身份泄露、特权滥用和风险访问行为的检测。

- AWS CloudTrail 登录事件:在 Amazon Web Services(AWS)中标记有风险的登录尝试,例如失败的多重身份验证(MFA)或使用根帐户—潜在帐户泄露的关键指标。

- GCP 审核日志 - 失败的 IAM 访问事件:记录在 Google Cloud Platform 中被拒绝的访问尝试,有助于识别特权升级尝试或配置错误的角色。

- Okta MFA 和身份验证安全更改事件:揭示在 Okta 信号中与 MFA 挑战和身份验证策略更改相关的事件,这些事件可能表明存在针对性攻击或身份篡改行为。

这些新源基于扩充的用户、设备和服务标识数据、增强的行为上下文以及新的跨平台异常检测功能,增强了 UEBA 跨Microsoft和混合环境检测威胁的能力。

若要启用新的数据源,必须载入 Defender 门户。

有关详细信息,请参见:

- Microsoft Sentinel 的 AI 驱动的 UEBA 迎来了下一个行为分析时代

- 在 Microsoft Sentinel 中使用用户和实体行为分析(UEBA)进行高级威胁检测

- 在 Microsoft Sentinel 中启用用户和实体行为分析(UEBA)

- Microsoft Sentinel UEBA 参考

2025 年 8 月

直接在 Microsoft Defender 门户中编辑工作簿(预览版)

现在,可以直接在 Microsoft Defender 门户中创建和编辑 Microsoft Sentinel 工作簿。 此增强功能简化了工作流,使你能够更高效地管理工作簿,并使工作簿体验与 Azure 门户中的体验更紧密地保持一致。

Microsoft Sentinel工作簿基于Azure Monitor工作簿,用于帮助你可视化和监视导入到Microsoft Sentinel的数据。 工作簿会将包含日志和查询分析的表和图表添加到已有的工具中。

在 Defender 门户中 Microsoft Sentinel > 威胁管理 > 工作簿下可以找到工作簿。 有关详细信息,请参阅 在 Microsoft Sentinel 中使用工作簿可视化和监视数据。

2025 年 7 月

- Microsoft Sentinel data lake

- Microsoft Defender 门户中的表管理和保留设置

- 与 Microsoft Defender XDR 统一 RBAC 集成的 Microsoft Sentinel 数据湖权限

- 仅限新客户:自动载入并重定向到 Microsoft Defender 门户

- 可以加入 Defender 门户的工作区数量没有限制

- Microsoft Sentinel Azure 门户中将于 2026 年 7 月停用

Microsoft Sentinel 数据湖

Microsoft Sentinel 现已使用现代数据湖进行增强,旨在简化数据管理、降低成本并加快安全运营团队的 AI 采用。 新的Microsoft Sentinel Data Lake 提供经济高效的长期存储,无需在可负担性和可靠的安全性之间进行选择。 安全团队通过与高级数据分析工具无缝集成,在熟悉的 Microsoft Sentinel 体验中获取更深入的可见性和更快的事件解决方案。

Microsoft Sentinel 数据湖的主要优势包括:+单一的开放格式数据副本,以实现高效且经济高效的存储 +存储与计算分离,以获得更大的灵活性 +支持多个分析引擎,从安全数据中解锁更深入的见解 +与 Microsoft Sentinel 原生集成,包括选择跨分析层和数据湖层日志数据的分层功能。有关详细信息,请参阅

使用 KQL 查询浏览数据湖,或使用 VS Code 的新 Microsoft Sentinel Data Lake 笔记本可视化和分析数据。

微软 Defender 门户中的表格管理与保留设置

现在,Microsoft Defender 门户网站中提供了数据表管理和保留设置。 可以在 Microsoft Defender 门户中查看和管理表设置,包括 Microsoft Sentinel 和 Defender XDR 表的保留设置,并在分析层与数据湖层之间切换。

与 Microsoft Defender XDR 统一 RBAC 集成的 Microsoft Sentinel 数据湖权限

从 2025 年 7 月开始,Microsoft Sentinel 的数据湖权限将通过 Microsoft Defender XDR 的统一 RBAC 提供。 除了全局 Microsoft Entra ID 角色提供的支持外,还提供对统一 RBAC 的支持。

仅适用于新客户:自动载入并重定向到Microsoft Defender门户

对于此更新,新的 Microsoft Sentinel 客户是指那些在 2025 年 7 月 1 日或之后首次将租户中的工作区加入到 Microsoft Sentinel 的客户。

从 2025 年 7 月 1 日开始,这些新客户拥有订阅 所有者 或 用户访问管理员的权限,并且不是 Azure Lighthouse 委派的用户,其工作区会自动加入 Defender 门户,并加入到 Microsoft Sentinel。 此类工作区的用户(也不是 Azure Lighthouse 委派的用户)在 Azure 门户中查看 Microsoft Sentinel 的链接,这些链接会将他们重定向到 Defender 门户。 此类用户仅在 Defender 门户中使用Microsoft Sentinel。

没有相关权限的新客户不会自动加入 Defender 门户,但他们仍然会在 Azure 门户中看到重定向链接,同时提示用户具有相关权限手动将工作区载入 Defender 门户。

这一更改简化了加入流程,并确保新客户可以立即利用统一的安全操作功能,无需执行将其工作区手动加入的额外步骤。

可以加入 Defender 门户的工作区数量没有限制

不再对可加入 Defender 门户的工作区数有任何限制。

限制仍适用于可以在 Log Analytics 查询中包含的工作区数量,以及在计划分析规则中可以或应当包含的工作区数量。

Azure门户中Microsoft Sentinel将于 2026 年 7 月停用

Microsoft Sentinel 在 Microsoft Defender 门户中已普遍可用,包括对没有 Microsoft Defender XDR 或 E5 许可证的客户。 这意味着,即使未使用其他Microsoft Defender服务,也可以在 Defender 门户中使用Microsoft Sentinel。

从 2026 年 7 月开始,Microsoft Sentinel仅在 Defender 门户中受支持,使用 Azure 门户的任何剩余客户将自动重定向。

如果当前在 Azure 门户中使用 Microsoft Sentinel,我们建议你立即开始计划过渡到 Defender 门户,以确保平稳过渡,并充分利用 Microsoft Defender 提供的统一安全操作体验。

2025 年 6 月

无代码连接器平台 (CCP) 已重命名为无代码连接器框架 (CCF)

Microsoft Sentinel 无代码连接器平台(CCP)已重命名为无代码连接器框架(CCF)。 新名称反映了平台的演变,并避免与其他面向平台的服务混淆,同时仍提供用户所期望的相同易用性和灵活性。

整合的 Microsoft Sentinel 数据连接器参考

我们已合并连接器参考文档,将单独的连接器文章合并到单个综合参考表中。

可以在 Microsoft Sentinel 数据连接器中找到新的连接器参考。

摘要规则模板现已提供公共预览版

现在可以使用摘要规则模板部署专为常见安全方案定制的预构建摘要规则。 这些模板可帮助你高效聚合和分析大型数据集,不需要深入的专业知识,减少设置时间,并确保最佳做法。

2025 年 5 月

Defender 门户中正式发布的所有 Microsoft Sentinel 用例

现在,正式发布的所有 Microsoft Sentinel 用例(包括多租户和多工作区功能以及对所有政府和商业云的支持)也在 Defender 门户中支持正式发布。

建议将工作区加入 Defender 门户,以充分利用统一的安全运营。

统一的 IdentityInfo 表

已启用 UEBA 的客户现在可以在 Defender 门户中利用 Microsoft Sentinel 的 IdentityInfo 表的新版本,该表位于 Defender 门户的 高级搜寻 部分,其中包括 Defender 和 Azure 门户通用的最大字段集。 此统一表格有助于在整个 Defender 门户中增强您的安全调查。

有关详细信息,请参阅 IdentityInfo 表。

SOC 优化支持的新增功能(预览版)

SOC 优化支持:

- AI MITRE ATT&CK 标记建议(预览版):使用人工智能来建议采用 MITRE ATT&CK 策略和技术标记安全检测。

- 基于风险的建议(预览版):建议实施控制,以解决与可能导致业务风险或财务损失(包括运营、财务、信誉、合规性和法律风险)相关的用例的覆盖范围差距。

2025 年 4 月

- 适用于 Microsoft Business Apps 的 Microsoft Sentinel 解决方案现已在 Azure 门户中正式推出

- Security Copilot 在 Azure 门户中的 Microsoft Sentinel 中生成事件概况(预览版)

- Defender 门户中对 Microsoft Sentinel 的多工作区和多租户支持(预览版)

- Microsoft Sentinel 现在将所有 STIX 对象和指示器引入新的威胁情报表(预览版)

- 对未使用的列的 SOC 优化支持(预览版)

适用于 Microsoft Business Apps 的 Microsoft Sentinel 解决方案现已在 Azure 门户中普遍可用

适用于 Microsoft Business Apps 的 Microsoft Sentinel 解决方案现已在 Azure 门户中正式发布。

安全 Copilot 在 Azure 门户的 Microsoft Sentinel 中生成事件摘要(预览版)

Microsoft Sentinel 在 Azure 门户中现在提供(预览版)由 Security Copilot 生成的事件摘要,使其与 Defender 门户保持一致。 这些摘要为安全分析师提供了他们快速了解、会审并开始调查开发事件所需的前期信息。

Defender 门户中对 Microsoft Sentinel 的多工作区和多租户支持(预览版)

对于预览版,在 Microsoft Defender 门户中,连接到 Microsoft Sentinel 的一个主要工作区和多个辅助工作区。 如果将 Microsoft Sentinel 加入 Defender XDR,则主要工作区的警报与 Defender XDR 数据相关。 因此,事件包括来自 Microsoft Sentinel 主工作区和 Defender XDR 的警报。 所有其他已载入的工作区都被视为辅助工作区。 事件是根据工作区的数据创建的,不包括 Defender XDR 数据。

- 如果计划在没有 Defender XDR 的 Defender 门户中使用 Microsoft Sentinel,则可以管理多个工作区。 但是,主工作区不包括 Defender XDR 数据,而且您将无法访问 Defender XDR 功能。

- 如果您正在处理多个租户,每个租户有多个工作区,您可以使用 Microsoft Defender 的多租户管理功能来查看事件和警报,并在高级搜寻中跨多个工作区和租户搜寻数据。

Microsoft Sentinel 现在将所有 STIX 对象和指示器引入新的威胁情报表(预览版)

Microsoft Sentinel 现在将 STIX 对象和指示器引入到新的威胁情报表中,ThreatIntelIndicators 和 ThreatIntelObjects。 新表支持新的 STIX 2.1 架构,它允许你引入和查询各种威胁情报对象,包括identity、attack-patternthreat-actor和relationship。

Microsoft Sentinel 会将所有威胁情报引入新 ThreatIntelIndicators 表和 ThreatIntelObjects 表,同时继续将相同的数据引入旧 ThreatIntelligenceIndicator 表,直到 2025 年 7 月 31 日。

请务必在 2025 年 7 月 31 日前更新自定义查询、分析和检测规则、工作簿和自动化,以使用新表。 在此日期之后,Microsoft Sentinel 将停止将数据引入旧 ThreatIntelligenceIndicator 表。 我们正在更新内容中心内所有开箱即用的威胁情报解决方案,以利用新的数据表。

对未使用的列的 SOC 优化支持(预览版)

为了优化成本/安全价值比率,SOC 优化会显示很少使用的数据连接器或表。 SOC 优化现在会显示表中未使用的列。