在本文中,您将学习在不同场景中配置流量分析后如何获得流量见解。

查找流量热点

查找

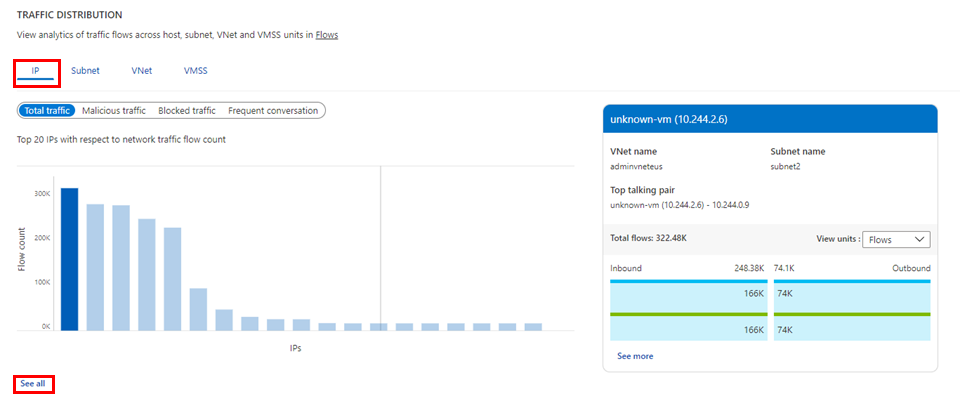

- 哪些主机、子网、虚拟网络以及虚拟机规模集正在发送或接收最大流量、遍历最高恶意流量并阻止显著流动?

- 检查主机、子网、虚拟网络和虚拟机规模集的比较图表。 了解哪些主机、子网、虚拟网络和虚拟机规模集正在发送或接收大部分流量可有助于确定正在处理大部分流量的主机,以及流量分布的设置是否正确。

- 然后,可以评估流量大小是否适合让某台主机来处理。 流量的数量是否表现为正常行为,或者是否需要进一步调查?

- 有多少入站/出站流量?

- 主机预期收到的入站流量是否多过出站流量,或反之?

- 阻止流量的统计数据。

- 主机为何阻止大量良性流量? 对于此行为,需要进一步进行调查,并且可能需要对配置进行优化。

- 允许/阻止的恶意流量统计信息

查找

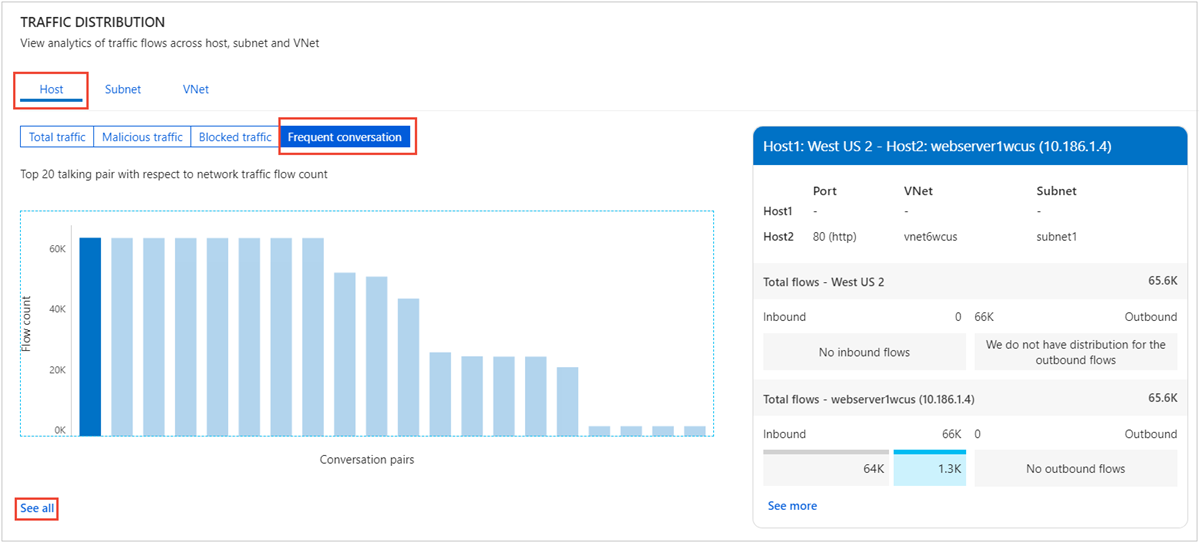

通信最活跃的主机对有哪些?

- 预期行为(例如前端与后端之间的通信)或异常行为(例如后端与 Internet 之间的流量)。

允许/阻止的流量统计信息

- 主机为何允许或阻止大量的流量?

对话最活跃的主机对之间最常用的应用程序协议:

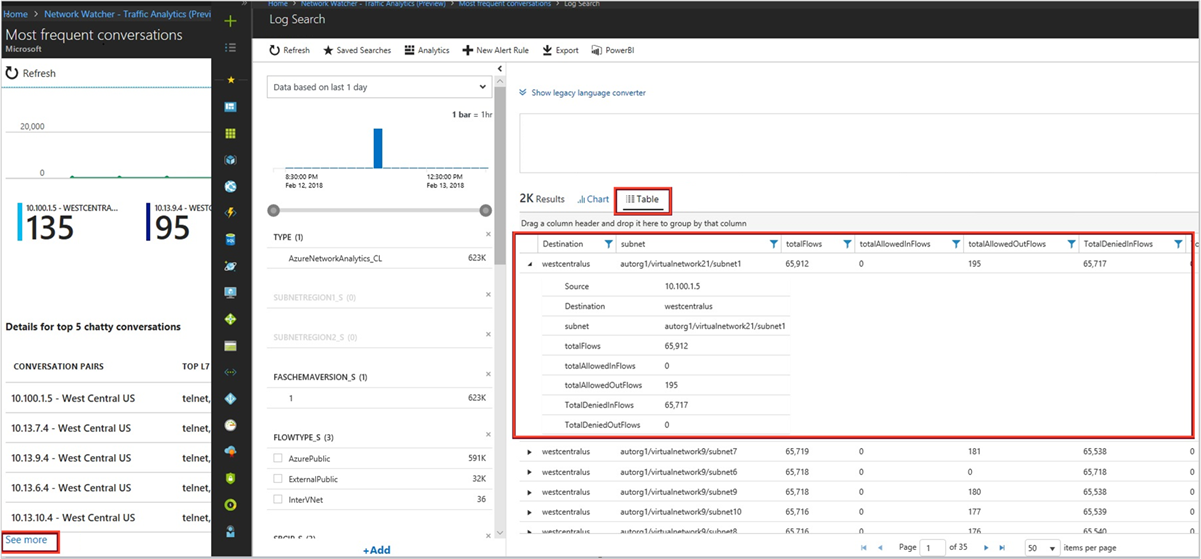

下图显示了最频繁的五个对话的时间趋势,以及流相关的详细信息。这些包括对话对的入站和出站流中被允许和拒绝的情况:

查找

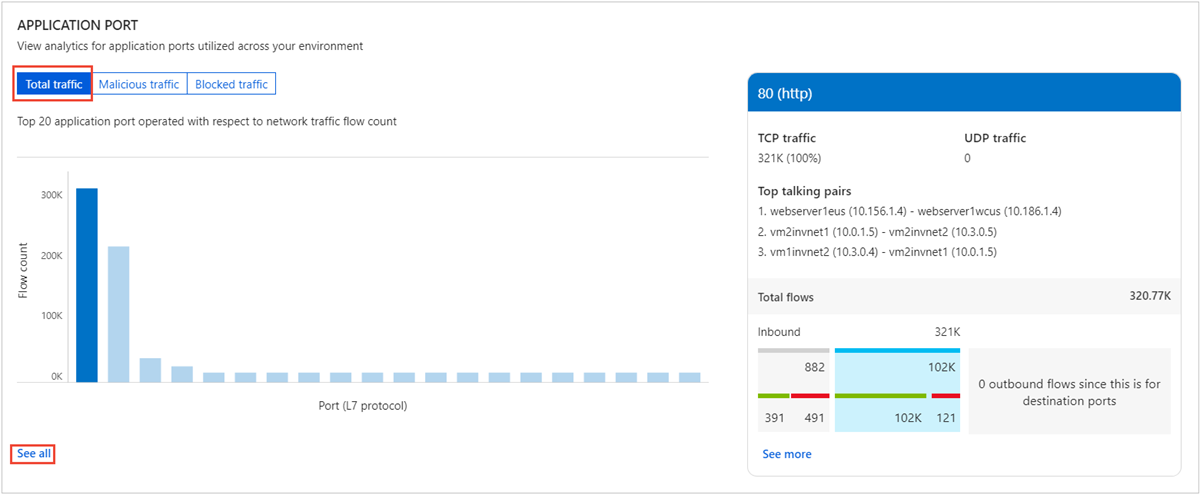

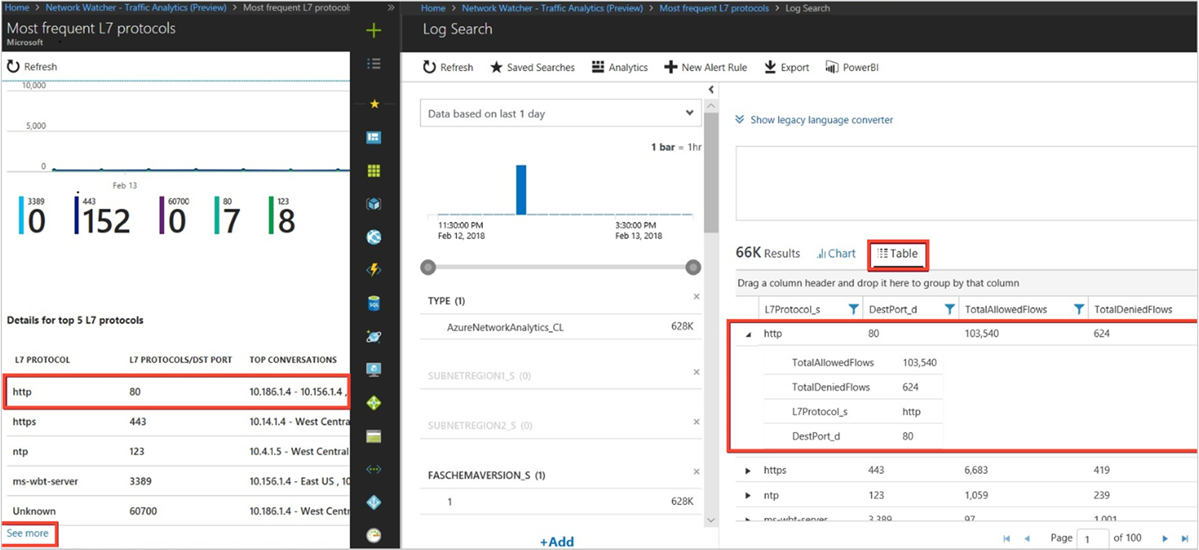

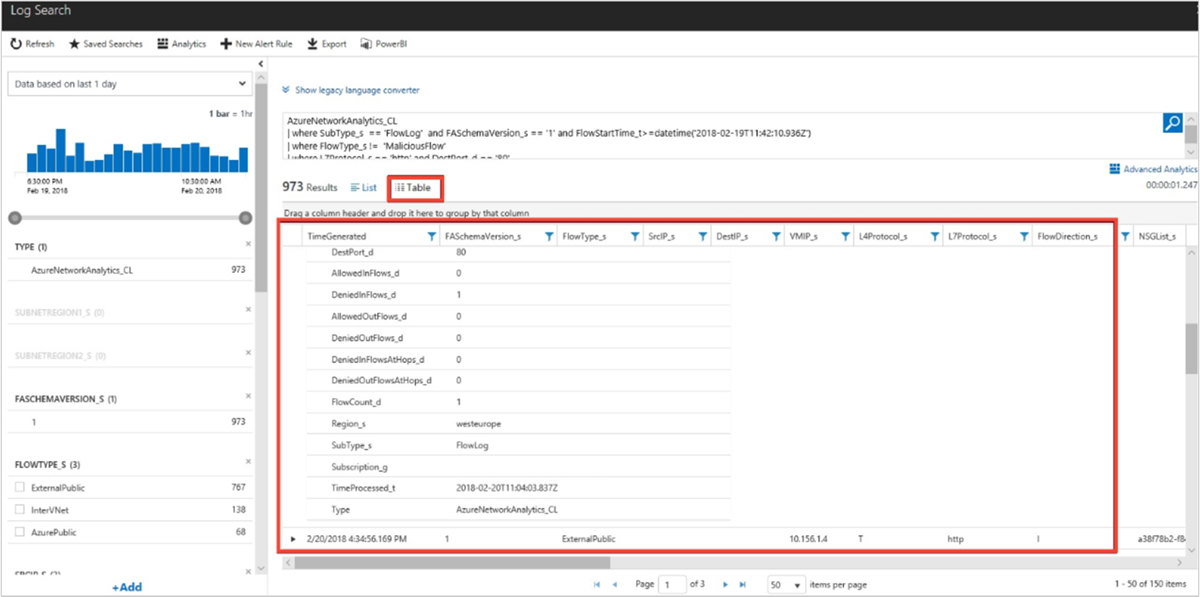

环境中最常使用的应用程序协议是哪个,哪些对话主机对最常使用该应用程序协议?

下图显示了最常使用的五个 L7 协议的时间趋势,以及某个 L7 协议的流相关详细信息(例如,允许和拒绝的流):

查找

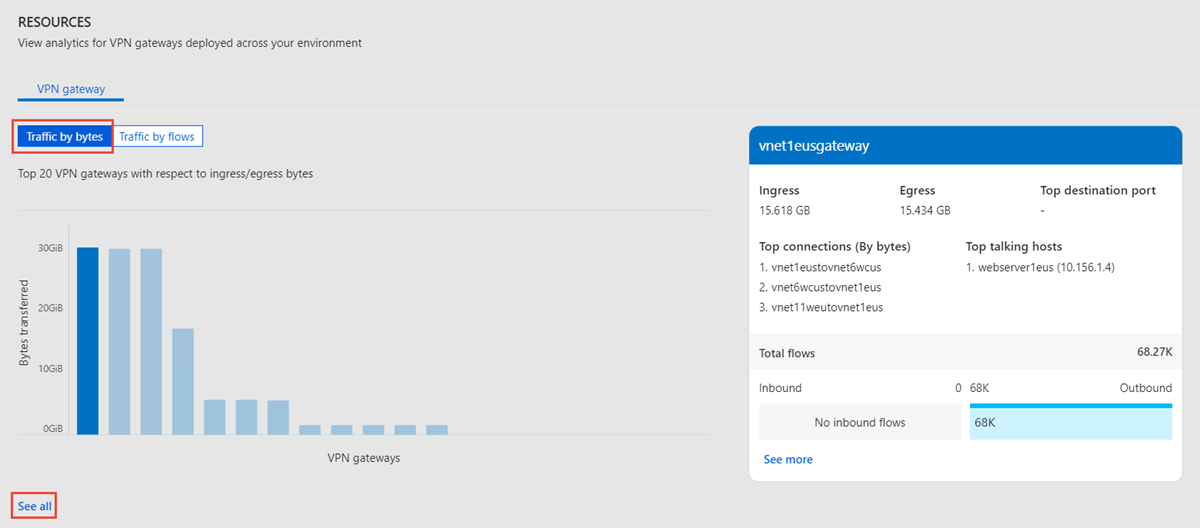

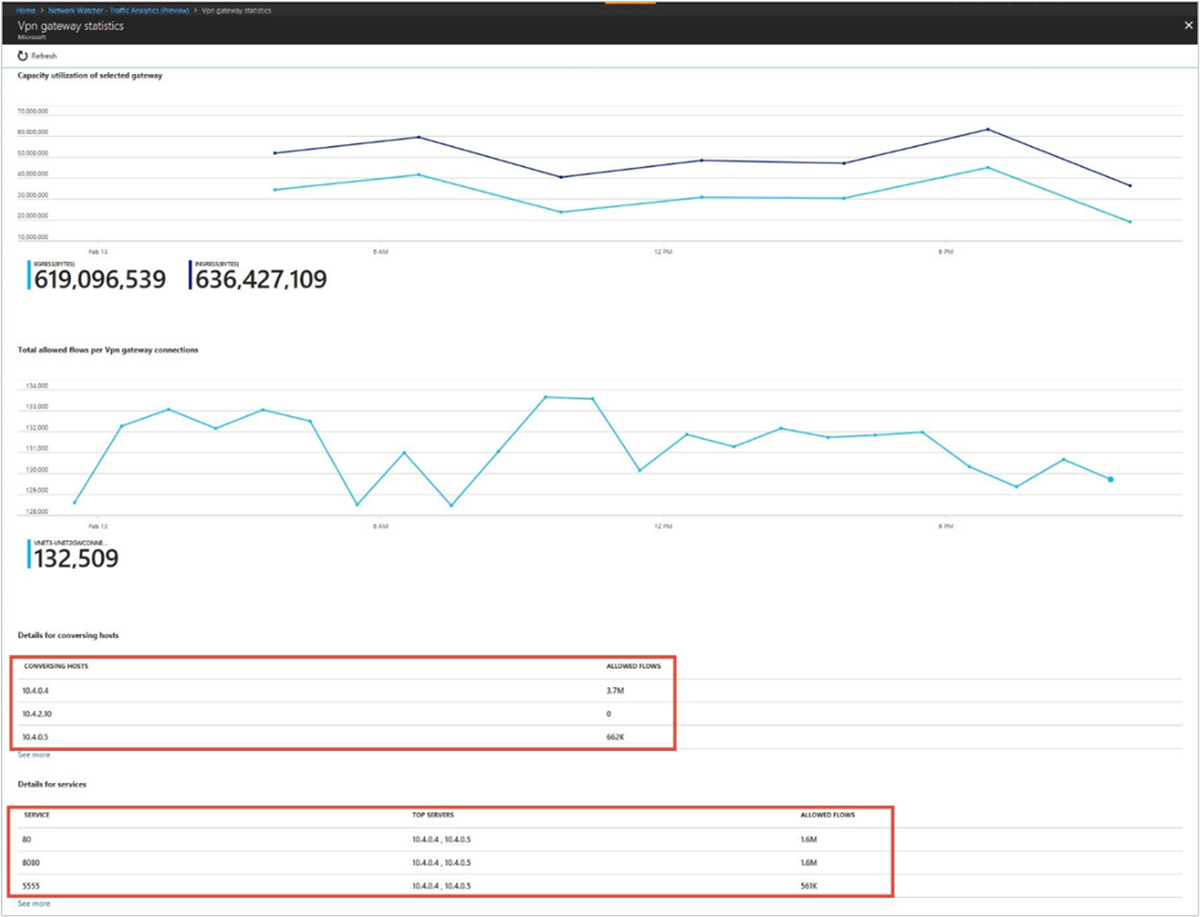

环境中 VPN 网关的容量利用率趋势。

- 每个 VPN SKU 允许特定的带宽量。 VPN 网关是否利用不足?

- 您的网关容量是否即将达到极限? 是否应升级到下一个更高的 SKU?

哪些主机通信最活跃,它们通过哪个 VPN 网关,通过哪个端口传输数据?

下图显示了Azure VPN Gateway容量利用率的时间趋势以及与流相关的详细信息(例如允许的流和端口):

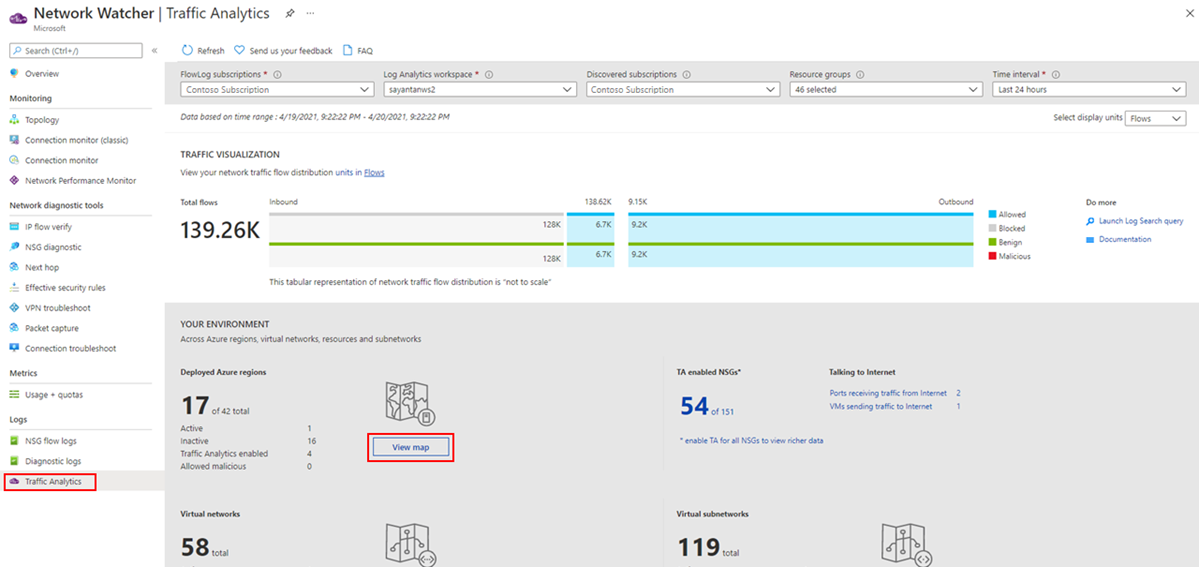

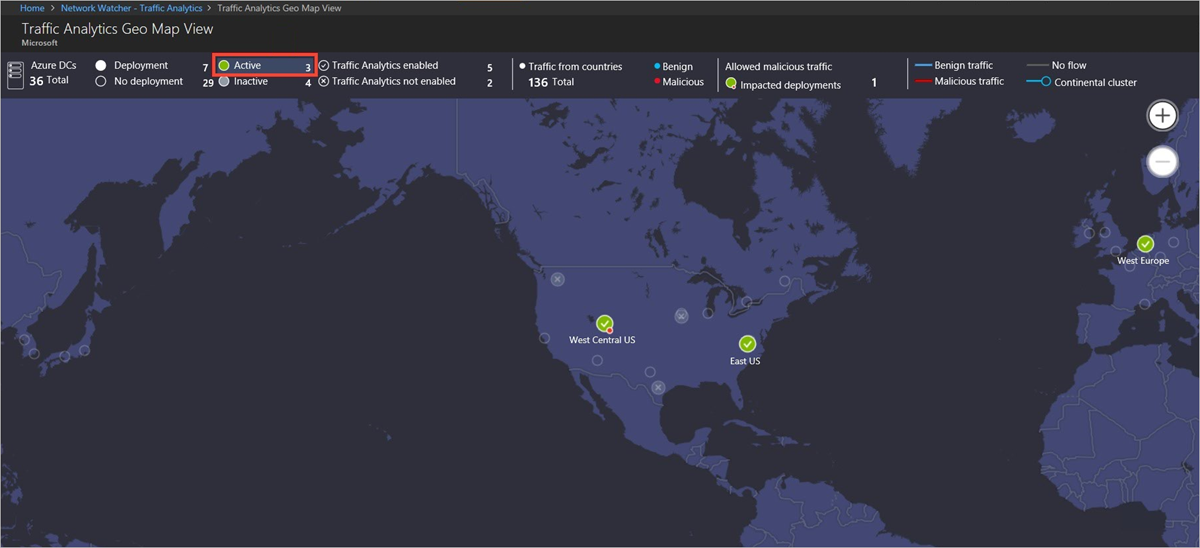

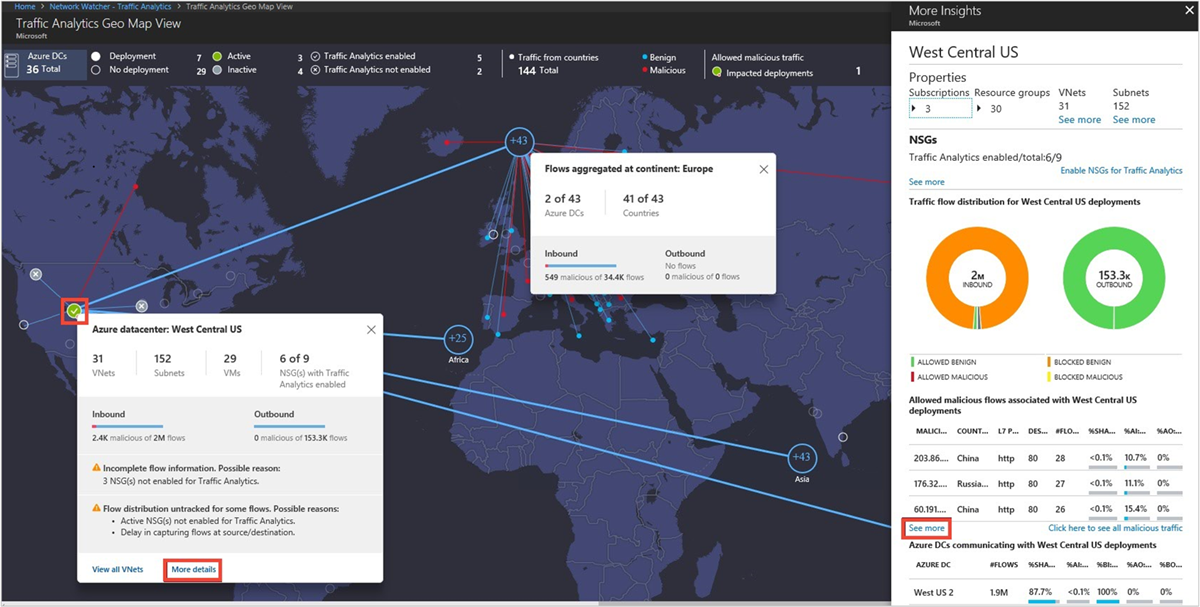

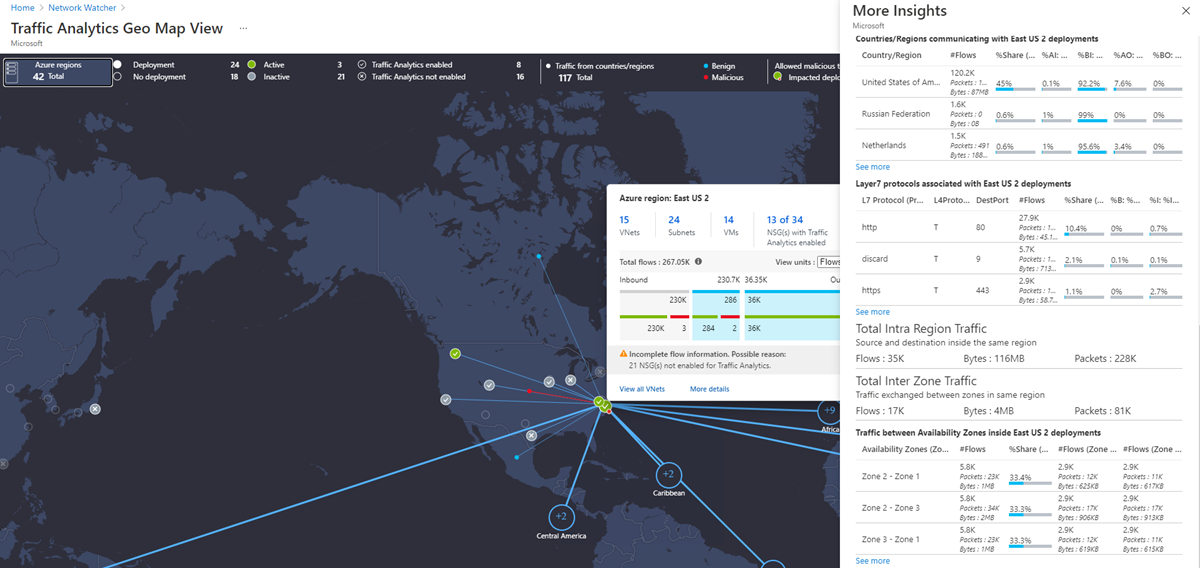

按地理位置可视化流量分布

查找

每个数据中心的流量分布,例如,向数据中心传送流量的最主要来源、与数据中心对话的最主要恶意网络,以及对话最活跃的应用程序协议。

使用地图顶部的功能区可以选择参数,例如数据中心(已部署/未部署/活动/非活动/已启用流量分析/未启用流量分析),以及向活动部署分配良性/恶意流量的国家/地区:

地图中显示了不同国家/地区和大洲在与数据中心通信时分配的流量情况,蓝线表示良性流量,红线表示恶意流量:

Azure区域的 More Insight 边栏选项卡还显示该区域内剩余的总流量(即同一区域中的源和目标)。 此外,它还提供了有关在数据中心的可用性区域之间交换的流量的见解。

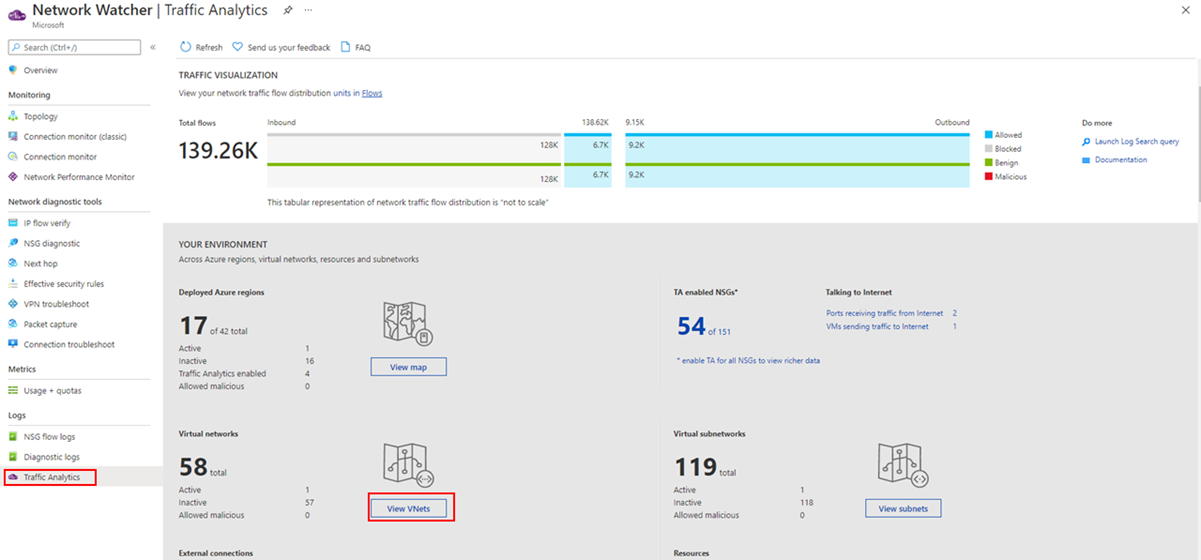

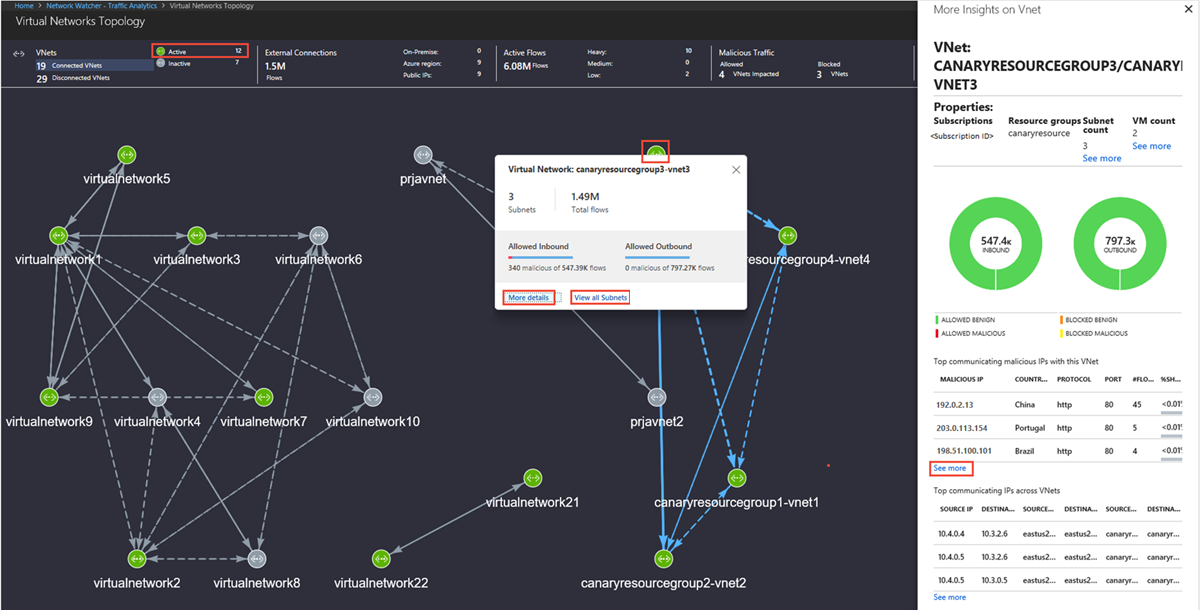

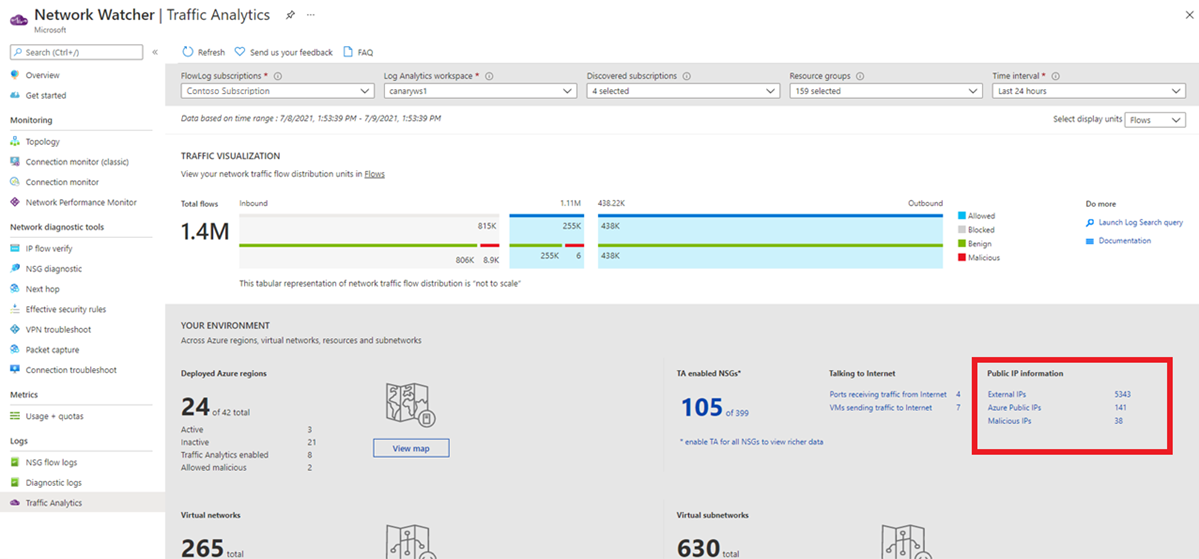

按虚拟网络可视化流量分布

查找

每个虚拟网络的流量分布、拓扑、向虚拟网络传送流量的最主要来源、与虚拟网络对话的最主要恶意网络,以及对话最活跃的应用程序协议。

虚拟网络拓扑显示了用于选择参数的顶级功能区,如虚拟网络(虚拟网络连接/活动/非活动)、外部连接、活动流以及虚拟网络中的恶意流。

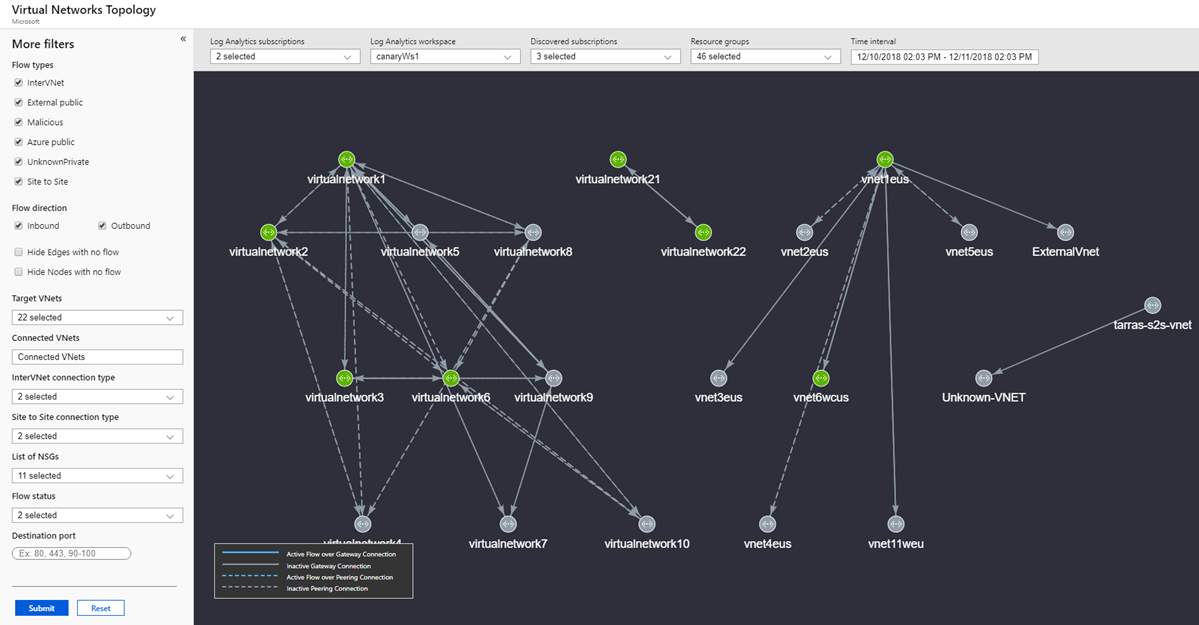

可以根据订阅、工作区、资源组和时间间隔筛选Virtual Network拓扑。 可以帮助你了解流的其他筛选器包括:流类型(InterVNet、IntraVNET,等等),流方向(入站、出站),流状态(已允许、已阻止)、VNET(已定向和已连接)、连接类型(对等互连或网关 - P2S 和 S2S)以及 NSG。 使用这些筛选器可以专注于你要详细观察的 VNet。

可以使用鼠标滚轮查看Virtual Network拓扑时放大和缩小。 通过左键单击并移动鼠标,可以朝所需方向拖动拓扑。 还可使用键盘快捷方式来实现以下操作:A(向左拖动);D(向右拖动);W(向上拖动);S(向下拖动);+(放大);-(缩小);R(缩放重置)。

虚拟网络拓扑显示了流量在虚拟网络中的分布情况,包括流类型(允许、阻止、入站、出站、良性、恶意)、应用程序协议和网络安全组,例如:

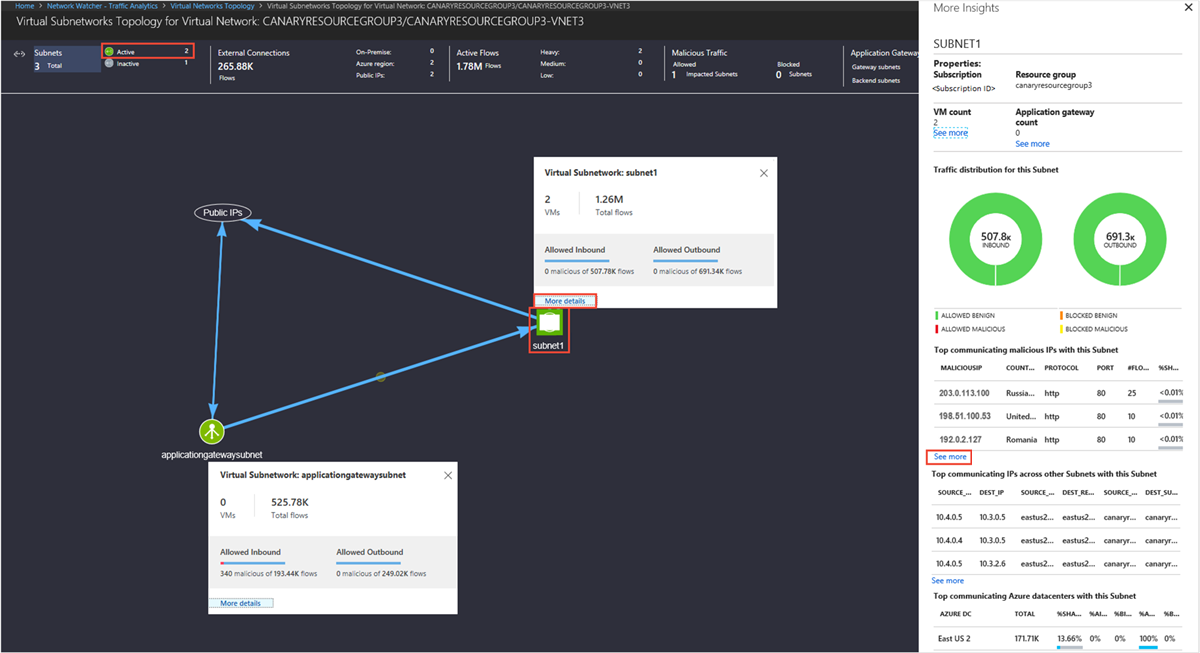

查找

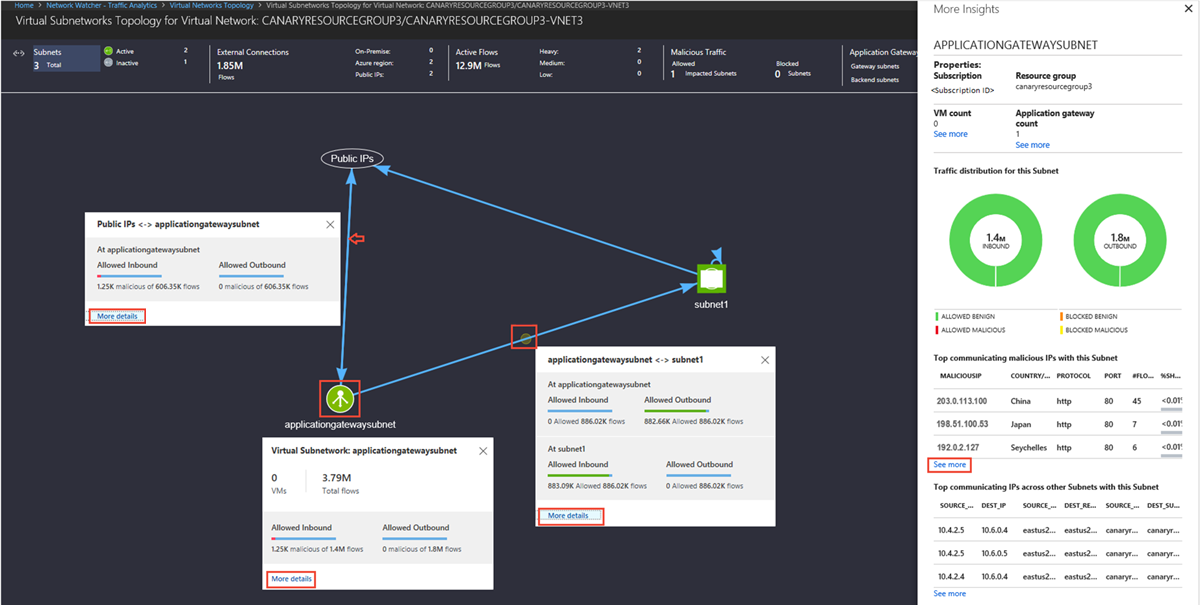

每个子网的流量分布、拓扑、向子网传送流量的最主要来源、与子网对话的最主要未授权网络,以及对话最活跃的应用程序协议。

- 了解哪个子网正在与哪个子网对话。 如果发现异常对话,可以更正配置。

- 如果未授权网络正在与子网对话,可以配置 NSG 规则来阻止未授权网络,从而更正此行为。

使用子网拓扑顶端的选项区域可以选择参数,例如活跃/非活跃子网、外部连接、活跃流量和子网的恶意流量。

可以使用鼠标滚轮查看Virtual Network拓扑时放大和缩小。 通过左键单击并移动鼠标,可以朝所需方向拖动拓扑。 还可使用键盘快捷方式来实现以下操作:A(向左拖动);D(向右拖动);W(向上拖动);S(向下拖动);+(放大);-(缩小);R(缩放重置)。

子网拓扑显示虚拟网络与流相关的流量分布(允许/阻止/入站/出站/良性/恶意)、应用程序协议和 NSG,例如:

查找

每个应用程序网关和负载均衡器的流量分布、拓扑结构、流量主要来源、与应用程序网关和负载均衡器通信的顶级恶意网络,以及顶级通信应用协议。

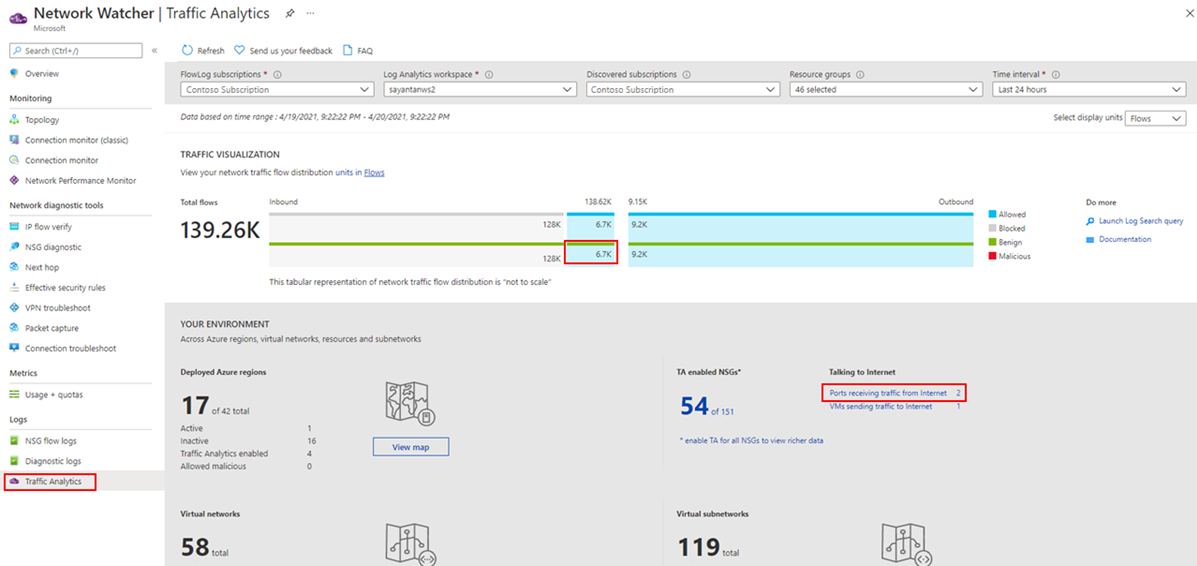

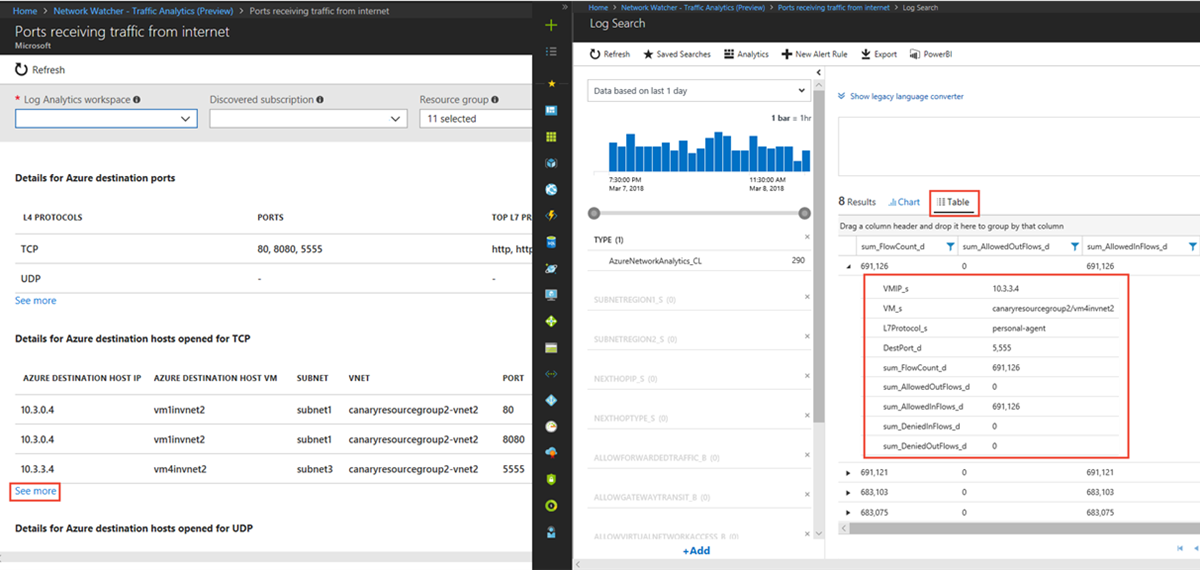

查看从 Internet 接收流量的端口和虚拟机

查找

查看有关与部署交互的公网 IP 的信息

查找

- 哪些公共 IP 正在与我的网络通信? 什么是所有公共 IP 的 WHOIS 数据和地理位置?

- 哪些恶意 IP 正在向我的部署发送流量? 什么是恶意 IP 的威胁类型和威胁描述?

“公共 IP 信息”部分提供了网络流量中所有类型的公共 IP 的摘要。 选择感兴趣的公共 IP 类型以查看详细信息。 在流量分析仪表板上,选择任意 IP 查看其信息。 有关显示的数据字段的详细信息,请参阅公共 IP 详细信息架构。

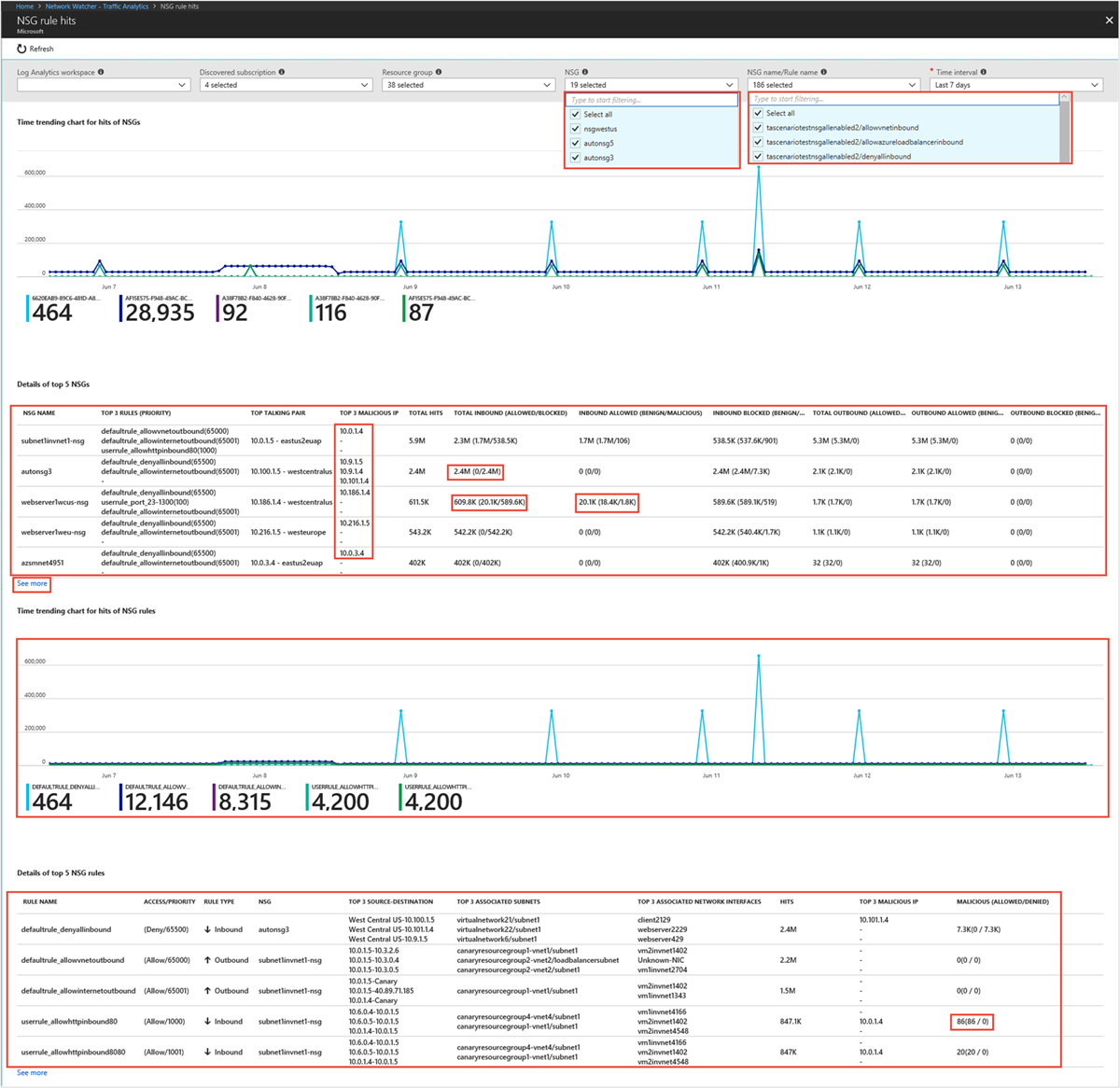

可视化网络安全组 (NSG)/NSG 规则命中趋势

查找

哪些 NSG/NSG 规则在包含流量分布的对比图表中具有最多的命中数?

每个 NSG/NSG 规则的最常见源和目标对话对是什么?

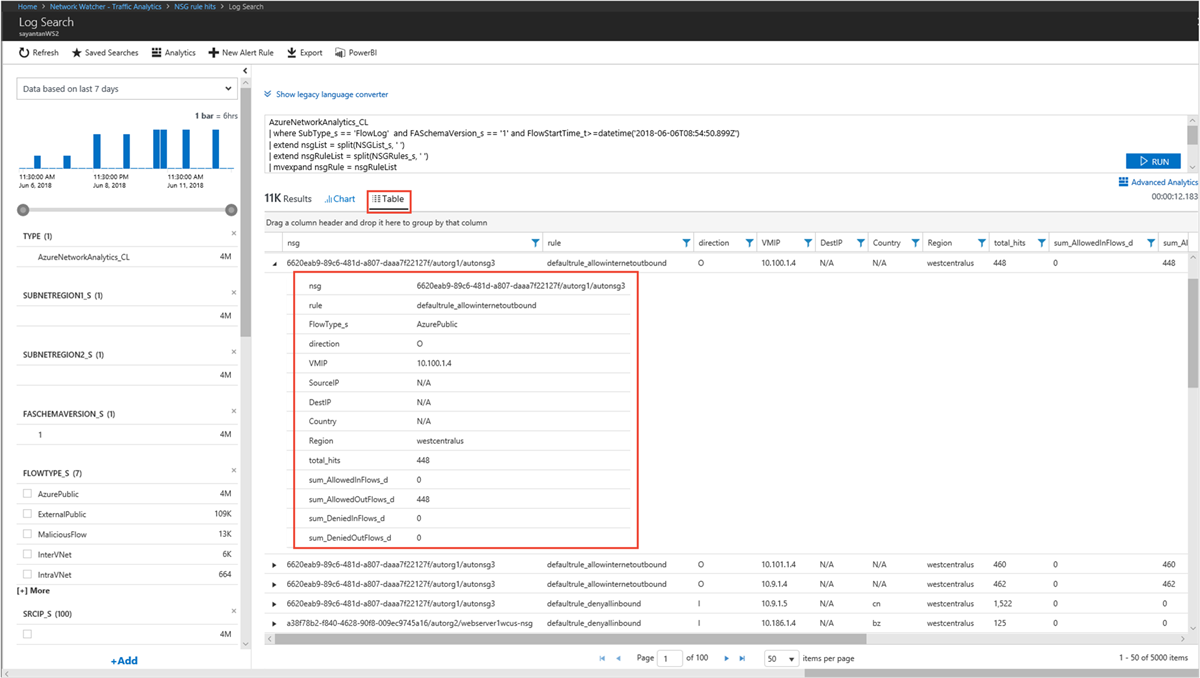

下图显示了 NSG 规则的触发时间趋势,以及网络安全组的源-目标流详细信息: