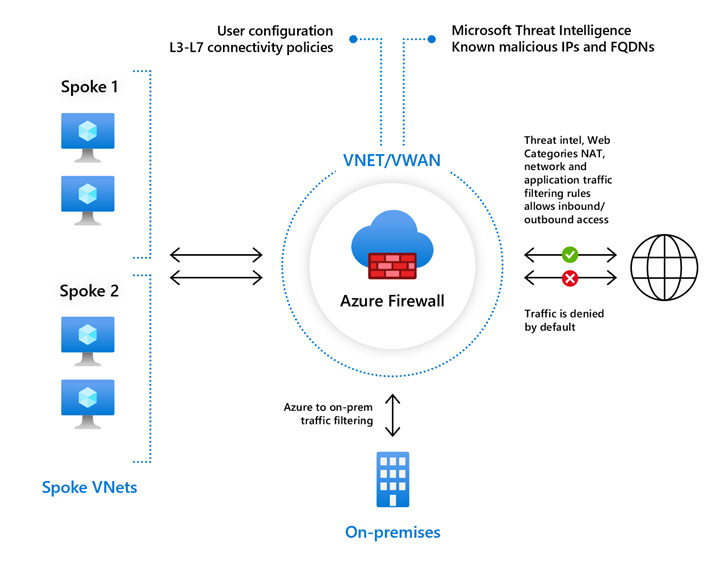

Azure 防火墙标准是托管的基于云的网络安全服务,可保护 Azure 虚拟网络资源。

Azure 防火墙包括以下功能:

- 内置的高可用性

- 可用性区域

- 不受限制的云可伸缩性

- 应用程序 FQDN 筛选规则

- 网络流量筛选规则

- FQDN 标记

- 服务标记

- 威胁情报

- DNS 代理

- 自定义 DNS

- 网络规则中的 FQDN

- 强制隧道模式下无公共 IP 地址的部署

- 出站 SNAT 支持

- 入站 DNAT 支持

- 多个公共 IP 地址

- Azure Monitor 日志记录

- 强制隧道

- Web 类别

- 认证

若要比较所有防火墙 SKU 的 Azure 防火墙功能,请参阅根据需求选择合适的 Azure 防火墙 SKU。

内置的高可用性

内置高可用性,因此不需要部署额外的负载均衡器,也不需要进行任何配置。

可用性区域

在部署期间,可将 Azure 防火墙配置为跨多个可用性区域,以提高可用性。 使用可用性区域可将可用性提高到 99.99% 运行时间。 有关详细信息,请参阅 Azure 防火墙的服务级别协议 (SLA)。 如果选择了两个或更多个可用性区域,则可以提供 99.99% 的运行时间 SLA。

还可以仅仅出于相互更靠近的原因,将 Azure 防火墙关联到特定的区域,并享用服务标准 99.95% SLA。

在多个可用性区域中部署的防火墙不会产生额外的费用。 此外,Azure 还宣布,无论在 Azure 资源上使用专用 IP 还是公共 IP,Azure 都不会对跨可用性区域的数据传输收费。

随着防火墙的扩展,它会在其所在区域中创建实例。 因此,如果防火墙仅在区域 1 中,则会在区域 1 中创建新实例。 如果防火墙位于所有三个区域中,则它在扩展时会在所有三个区域中创建实例。

在支持可用性区域的区域中可以使用 Azure 防火墙可用性区域。 有关详细信息,请参阅具有可用性区域的 Azure 区域。

注意

只能在部署期间配置可用性区域。 无法将现有的防火墙配置为包含可用性区域。

有关可用性区域的详细信息,请参阅 Azure 中的区域和可用性区域。

不受限制的云可伸缩性

为了适应不断变化的网络流量流,Azure 防火墙可最大程度地进行横向扩展,因此不需要你为峰值流量做出预算。

应用程序 FQDN 筛选规则

可将出站 HTTP/S 流量或 Azure SQL 流量限制到指定的一组完全限定的域名 (FQDN)(包括通配符)。 此功能不需要 TLS 终止。

网络流量筛选规则

可以根据源和目标 IP 地址、端口和协议,集中创建“允许”或“拒绝”网络筛选规则。 Azure 防火墙是完全有状态的,因此它能区分不同类型的连接的合法数据包。 将跨多个订阅和虚拟网络实施与记录规则。

Azure 防火墙支持对第 3 层和第 4 层网络协议进行有状态筛选。 通过在网络规则中选择“任意”协议并为端口选择通配符 *,可对第 3 层 IP 协议进行筛选。

FQDN 标记

FQDN 标记使你可以轻松地允许已知的 Azure 服务网络流量通过防火墙。 例如,假设你想要允许 Windows 更新网络流量通过防火墙。 创建应用程序规则,并在其中包括 Windows 更新标记。 现在,来自 Windows 更新的网络流量将可以流经防火墙。

服务标记

服务标记表示一组 IP 地址前缀,帮助最大程度地降低安全规则创建过程的复杂性。 无法创建自己的服务标记,也无法指定要将哪些 IP 地址包含在标记中。 Azure 会管理服务标记包含的地址前缀,并会在地址发生更改时自动更新服务标记。

威胁情报

可以为防火墙启用基于威胁智能的筛选,以提醒和拒绝来自/到达已知恶意 IP 地址和域的流量。 IP 地址和域源自 Microsoft 威胁智能源。

DNS 代理

启用 DNS 代理后,Azure 防火墙可以处理 DNS 查询,并将其从虚拟网络转发到所需 DNS 服务器。 此功能至关重要,需要网络规则中具有可靠的 FQDN 筛选。 可以在 Azure 防火墙和“防火墙策略”设置中启用 DNS 代理。 若要详细了解 DNS 代理,请参阅 Azure 防火墙 DNS 设置。

自定义 DNS

通过自定义 DNS,可将 Azure 防火墙配置为使用自己的 DNS 服务器,同时确保防火墙出站依赖项仍然使用 Azure DNS 进行解析。 可在 Azure 防火墙和防火墙策略 DNS 设置中配置单个 DNS 服务器或多个服务器。 要详细了解自定义 DNS,请参阅 Azure 防火墙 DNS 设置。

Azure 防火墙也可使用 Azure 专用 DNS 解析名称。 Azure 防火墙所在的虚拟网络必须链接到 Azure 专用区域。 有关详细信息,请参阅将 Azure 防火墙作为 DNS 转发器与专用链接配合使用。

网络规则中的 FQDN

可以在网络规则中根据 Azure 防火墙和防火墙策略中的 DNS 解析使用完全限定的域名 (FQDN)。

规则集合中指定的 FQDN 根据防火墙 DNS 设置转换为 IP 地址。 此功能允许使用具有任何 TCP/UDP 协议(包括 NTP、SSH、RDP 等)的 FQDN 筛选出站流量。 由于此功能基于 DNS 解析,因此强烈建议启用 DNS 代理,以确保名称解析与受保护的虚拟机和防火墙一致。

在强制隧道模式下部署无公共 IP 地址的 Azure 防火墙

为进行操作,Azure 防火墙服务需要公共 IP 地址。 虽然安全,但某些部署不希望直接向 Internet 公开公共 IP 地址。

在这种情况下,可以在强制隧道模式下部署 Azure 防火墙。 此配置创建管理 NIC,供 Azure 防火墙操作使用。 可以在没有公共 IP 地址的情况下配置租户数据路径网络,并且可以强制 Internet 流量通过隧道传输到另一个防火墙或阻止其传输。

无法在运行时配置强制隧道模式。 可以重新部署防火墙,或使用停止和启动设施在强制隧道模式下重新配置现有 Azure 防火墙。 安全中心内部署的防火墙始终在强制隧道模式下部署。

出站 SNAT 支持

所有出站虚拟网络流量 IP 地址将转换为 Azure 防火墙公共 IP(源网络地址转换)。 可以识别源自你的虚拟网络的流量,并允许将其发往远程 Internet 目标。 当 Azure 防火墙配置了多个公共 IP 以提供出站连接时,可以选择任何公共 IP,我们不建议生成任何可将公共 IP 用于出站连接的依赖项。

在高吞吐量或动态流量模式的情况下,建议使用 Azure NAT 网关。 Azure NAT 网关动态选择公共 IP 以提供出站连接。 要进一步了解如何将 NAT 网关与 Azure 防火墙集成,请参阅使用 Azure NAT 网关扩展 SNAT 端口。

Azure NAT 网关可以与 Azure 防火墙配合使用,方法是将 NAT 网关关联到 Azure 防火墙子网。 有关此配置的指导,请参阅将 NAT 网关与 Azure 防火墙集成教程。

如果目标 IP 是符合 IANA RFC 1918 的专用 IP 范围,Azure 防火墙不会执行 SNAT。

如果组织对专用网络使用公共 IP 地址范围,Azure 防火墙会通过 SNAT 将流量发送到 AzureFirewallSubnet 中的某个防火墙专用 IP 地址。 可以将 Azure 防火墙配置为不 SNAT 公共 IP 地址范围。 有关详细信息,请参阅 Azure 防火墙 SNAT 专用 IP 地址范围。

可以在 Azure 防火墙指标中监视 SNAT 端口利用率。

有关 Azure 防火墙 NAT 行为的详细信息,请参阅 Azure 防火墙 NAT 行为。

入站 DNAT 支持

转换到防火墙公共 IP 地址的入站 Internet 网络流量(目标网络地址转换)并将其筛选到虚拟网络上的专用 IP 地址。

多个公共 IP 地址

可将多个公共 IP 地址(最多 250 个)关联到防火墙。

这样可以实现以下方案:

- DNAT - 可将多个标准端口实例转换为后端服务器。 例如,如果你有两个公共 IP 地址,可以转换这两个 IP 地址的 TCP 端口 3389 (RDP)。

- SNAT - 更多端口可用于出站 SNAT 连接,以减少 SNAT 端口耗尽的可能性。 目前,Azure 防火墙会随机选择用于建立连接的源公共 IP 地址。 如果你在网络中进行任何下游筛选,则需要允许与防火墙关联的所有公共 IP 地址。 请考虑使用公共 IP 前缀来简化此配置。

Azure Monitor 日志记录

所有事件与 Azure Monitor 集成,使你能够在存储帐户中存档日志、将事件流式传输到事件中心,或者将其发送到 Azure Monitor 日志。 有关 Azure Monitor 日志示例,请参阅 Azure 防火墙的 Azure Monitor 日志。

有关详细信息,请参阅教程:监视 Azure 防火墙日志和指标。

Azure 防火墙工作簿为 Azure 防火墙数据分析提供了一个灵活的画布。 该画布可用于在 Azure 门户中创建丰富的视觉对象报表。 有关详细信息,请参阅使用 Azure 防火墙工作簿监视日志。

强制隧道

你可以对 Azure 防火墙进行配置,使其将所有 Internet 绑定的流量路由到指定的下一跃点,而不是直接前往 Internet。 例如,可以具有一个本地边缘防火墙或其他网络虚拟设备 (NVA),用于对网络流量进行处理,然后再将其传递到 Internet。 有关详细信息,请参阅 Azure 防火墙强制隧道。

Web 类别

通过 Web 类别,管理员可以允许或拒绝用户访问某些类别的网站,例如赌博网站、社交媒体网站等。 Web 类别包含在 Azure 防火墙标准版中,但它在 Azure 防火墙高级版中得到了更多优化。 标准版 SKU 中的 Web 类别功能根据 FQDN 来匹配类别,而高级版 SKU 则根据 HTTP 和 HTTPS 流量的整个 URL 来匹配类别。 有关 Azure 防火墙高级版的详细信息,请参阅 Azure 防火墙高级版功能。

例如,如果 Azure 防火墙截获了 www.qq.com/news 的 HTTPS 请求,则需要进行以下分类:

防火墙标准版 - 只检查 FQDN 部分,因此

www.qq.com将被分类为“搜索引擎”。防火墙高级版 - 检查完整的 URL,因此

www.qq.com/news将被分类为“新闻”。

这些类别是根据“责任”、“高带宽”、“商业用途”、“生产力损失”、“常规上网”和“未分类”下的严重性来组织的。

类别例外

可以为 Web 类别规则创建例外。 在规则收集组中创建具有更高优先级的单独的允许或拒绝规则集合。 例如,你可以配置一个允许 www.linkedin.com 的优先级为 100 的规则集合和一个拒绝社交网络的优先级为 200 的规则集合。 这将为预定义的社交网络 Web 类别创建例外。

认证

Azure 防火墙符合支付卡行业 (PCI)、服务组织控制 (SOC) 和国际标准化组织 (ISO) 标准。 有关详细信息,请参阅 Azure 防火墙符合性认证。